网御星云超融合流量检测探针CS Plus

市场情况-全新CS-PLUS产品

市场情况-全新CS-PLUS产品

新CS-Plus系列:通过底层引擎大版本升级,弥补了现有CS产品的不足,平滑支持跨硬件平台、硬件低成本、主要面向网信、GA、政府、金融、运营商、企业、军队等各行业。

多协议全流量采集-常规网络协议+5G协议+物联网协议+工控协议

多协议全流量采集-常规网络协议+5G协议+物联网协议+工控协议

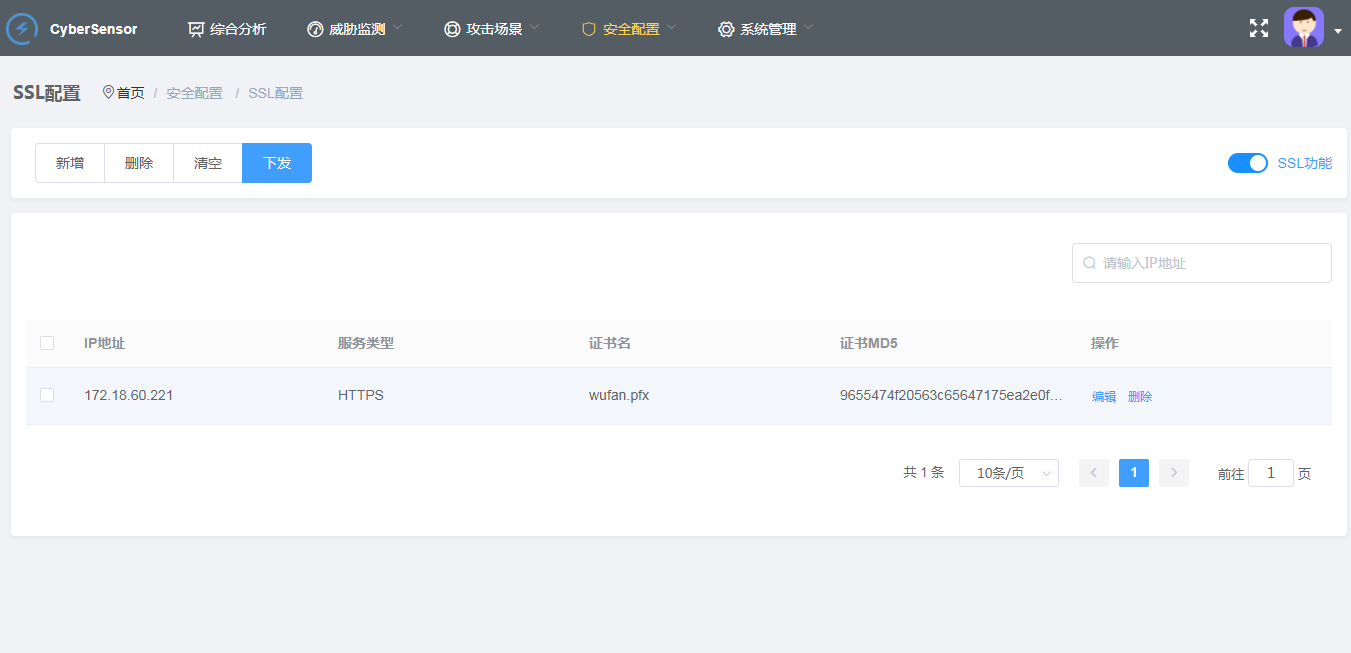

多协议全流量采集-支持HTTPS协议检测分析

多协议全流量采集-支持HTTPS协议检测分析

资产管理

资产管理

系统支持资产扫描及手动导入两种方式进行资产的添加,用户可根据资产类型对不同的资产进行针对性管理,并将资产与告警功能结合,更加有效地帮助用户发现环境中的薄弱资产并进行修复。

威胁检测-双向检测

威胁检测-双向检测

双向检测,包含请求与返回信息,便于运维人员快速进行攻击判定。

元数据提取

元数据提取

展示攻击事件元数据信息,可与告警事件联动。内容包括:源IP、源端口、目的IP、目的端口、流ID、协议个字段信息及上报时间等。

样本与数据还原

样本与数据还原

支持多种常见协议,多种文件类型、支持多层压缩文件。

攻击场景-脆弱口令

攻击场景-脆弱口令

脆弱口令支持按照检测等级、弱口令字典进行检测。目前已支持FTP、IMAP、POP3、HTTP、SMTP五个常用协议的弱口令检测。

攻击场景-口令详情

攻击场景-口令详情

支持查看口令详情、提供报文内容作为研判信息。登录密码与研判信息均需要用户管理员的登录密码才可查看。

攻击场景-爆破详情

攻击场景-爆破详情

口令爆破检测提供查看爆破次数与爆破账号,直接明了告诉用户哪些登录账号存在爆破的风险,以及已被成功爆破的用户名。

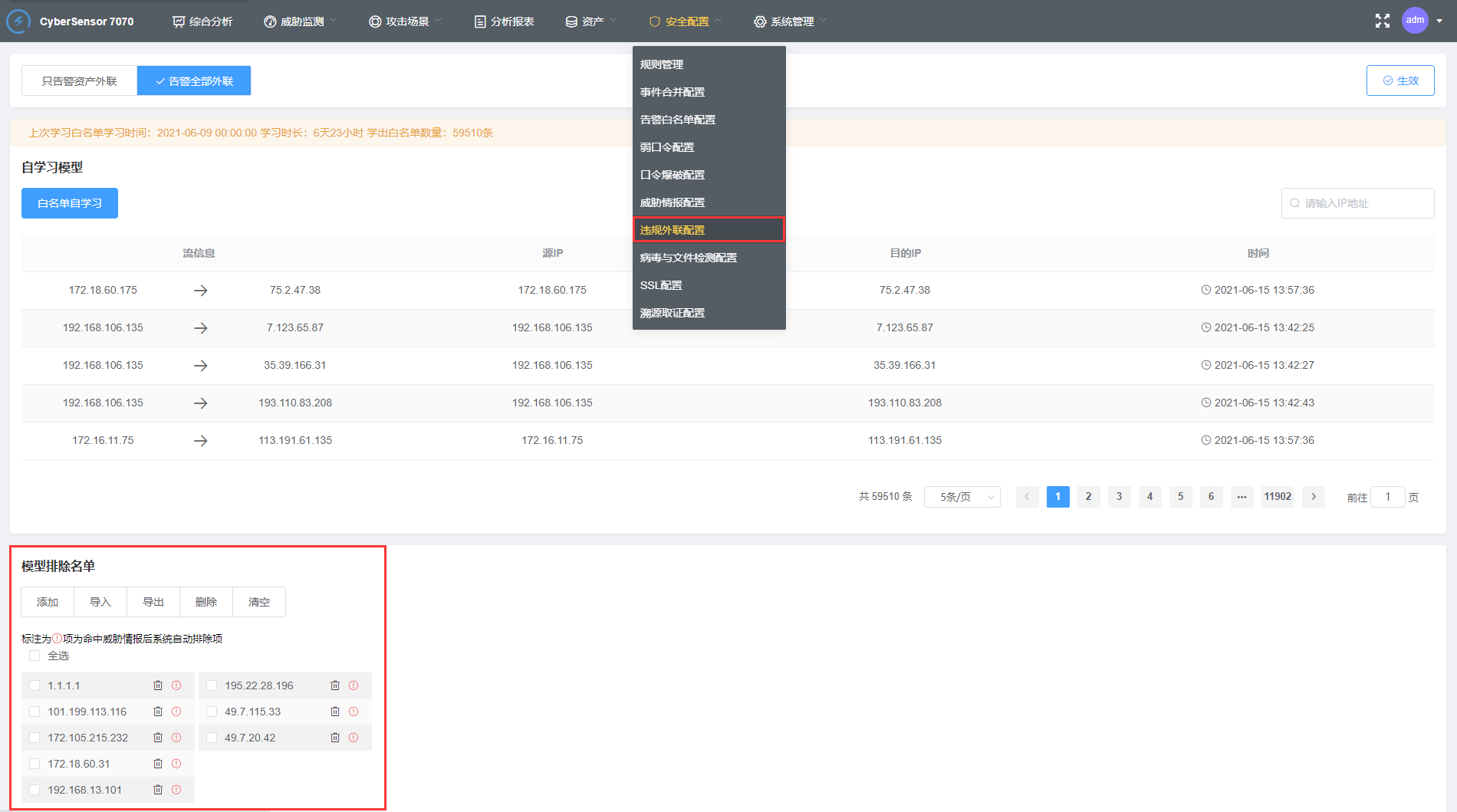

攻击场景-违规外联

攻击场景-违规外联

根据用户的资产配置与自学习白名单模型,对网络环境中的外联行为进行上报与告警。页面提供根据资产、内部主机IP、外网IP、威胁程度等条件进行查询。可以查看外联详情与一键加白名单操作。

成攻击场景-白名单自学习碰撞威胁情报

成攻击场景-白名单自学习碰撞威胁情报

违规外联的白名单自学习可与威胁情报库碰撞,若发现外联ip为威胁情报库所包含的ip,则直接加入模型排除名单。

综合分析—高度聚合各监测数据,网络安全状况尽收眼底

综合分析—高度聚合各监测数据,网络安全状况尽收眼底

包括:整体安全态势、告警事件趋势、攻击IP TOP10、攻击IP TOP10、告警事件TOP5、告警等级分布统计、实时攻击事件、违规外联资产、失陷主机数、存在弱口令主机数、遭受暴力破解主机数。

威胁监测—告警视角

威胁监测—告警视角

统计所有告警的告警事件分布、告警事件TOP5、攻击结果、攻击阶段,给用户提供全局分析的告警总览,用户能够利用告警事件统计来进行针对性分析与防御动作,找出系统防御的薄弱之处,提升系统安全的健壮性。

威胁监测—事件详情

威胁监测—事件详情

事件详情展示该事件的基础信息、传输层payload与应用层信息。支持下载原始报文pcap、一键添加白名单、报文解码、一键提取事件信息。事件详情结合攻击者视角与受害者视角一同使用,更加快速便捷地了解事件。事件详情可结合元数据视角进行深度分析。

攻击者视角—聚类攻击IP锁定攻击路径

攻击者视角—聚类攻击IP锁定攻击路径

在攻击者视角可以看到从攻击IP为维度对威胁事件告警数据、威胁情报进行聚合分析后的统计结果。

攻击者视角—活动热力图锁定攻击习惯

攻击者视角—活动热力图锁定攻击习惯

统计告警频次、攻击结果,提取出高威胁攻击IP方便用户后续封禁IP等处理,通过详情中统计的每个攻击者近30天攻击热力图及详细攻击过程,给后续溯源追踪提供有力的研判信息。

受害者视角—聚焦关注资产

受害者视角—聚焦关注资产

在受害者视角可以看到从受害IP为维度对威胁事件告警数据、外联数据、脆弱口令告警数据、口令爆破告警数据进行聚合分析后的统计结果。

受害者视角—一眼看穿资产脆弱面

受害者视角—一眼看穿资产脆弱面

统计受害IP的告警数量、主机状态、外联主机数、告警事件TOP5,有助于安全运维人员快速的定位被攻击资产,并且结合了脆弱口令告警、口令爆破告警及外联数据,更加方便研判和快速的做出响应可以有效的遏制攻击趋势。

受害者视角—受害主机状态图

受害者视角—受害主机状态图

在受害者视角可以看到受害主机状态分析,展示受害主机状态迁移图,及攻击事件的阶段统计,有效辅助用户对受害主机研判分析及修复。

特色功能

特色功能

支持5G与物联网协议,例如HTTP/2、RFB, MQTT协议的深度解析和还原。支持资产手动录入、变更、修改等操作与主动扫描资产。支持基于历史流量的自学习模型,对内网资产违规访问互联网和非法地址的连接进行实时告警发现违规连接。支持双向检测机制、可以告知事件的攻击结果:攻击尝试、攻击成功、正在利用。兼容snort规则,支持snort规则导入。

应对入侵检测

应对入侵检测

应对通用探针

应对通用探针

应对运营中心

应对运营中心

功能应用价值:小型企业使用CSP安全探针,将安全威胁日志通过kafka加密后统一发送给上层平台,做范式化后统一展示。协助客户发现主机挖矿、永恒之蓝、安全审计等安全威胁事件,同时支持采集各种协议元数据供平台二次范式化处理。

应对运营中心

应对运营中心

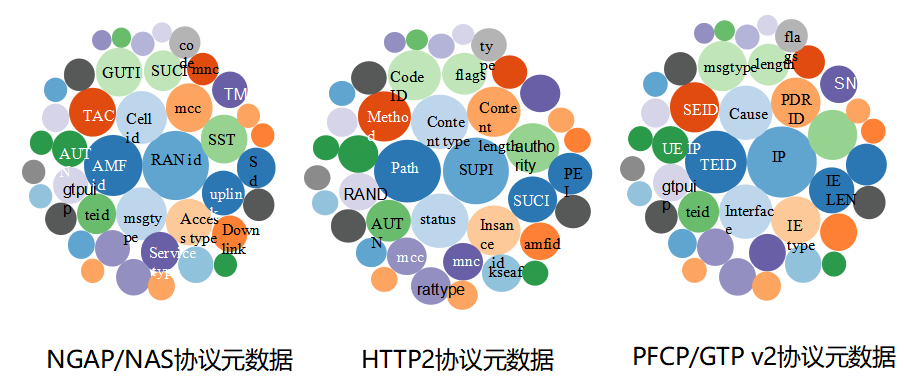

应对5G专网场景

应对5G专网场景

全量应用元数据解析提:1. 支持NGAP、NAS、GTPv2、PFCP、HTTP2等5G协议的元数据提取 2. 支持5G各接口的CDR日志组装 3. 支持5G各接口的关联回填 功能应用价值:1. 基于元数据建立攻击模型,实现检测信令面的攻击,异常终端、信令风暴、信令攻击、切片安全等 2. 支持关联回填,具备定位到攻击者位置的能力,完成攻击取证和溯源 3. 支持元数据外发,配合上层SOC等安管平台进行威胁狩猎

产品推荐

首页

首页