闪捷数据安全治理解决方案

开展数据安全工作面临的难题

开展数据安全工作面临的难题

Gartner数据安全治理理念

Gartner数据安全治理理念

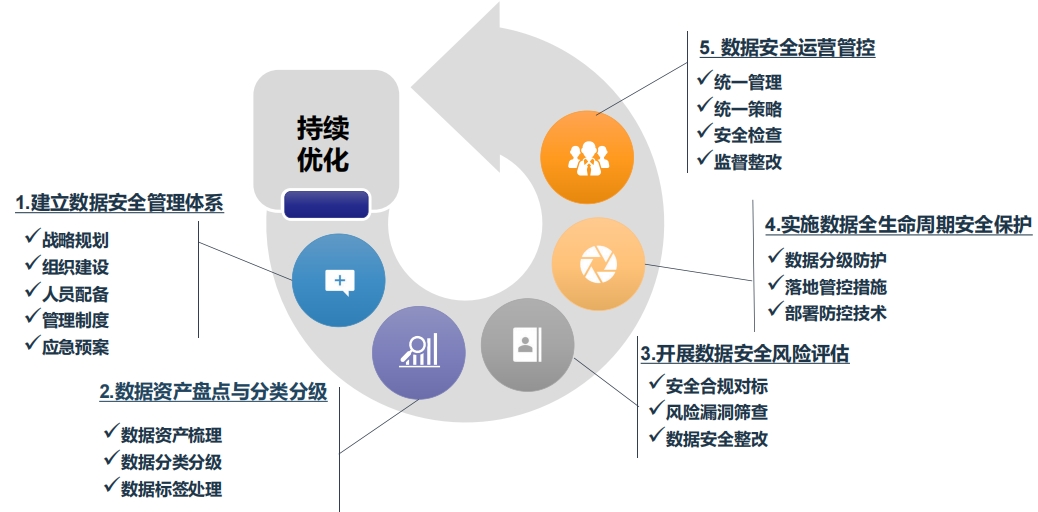

数据安全治理流程

数据安全治理流程

数据安全治理服务产品目录

数据安全治理服务产品目录

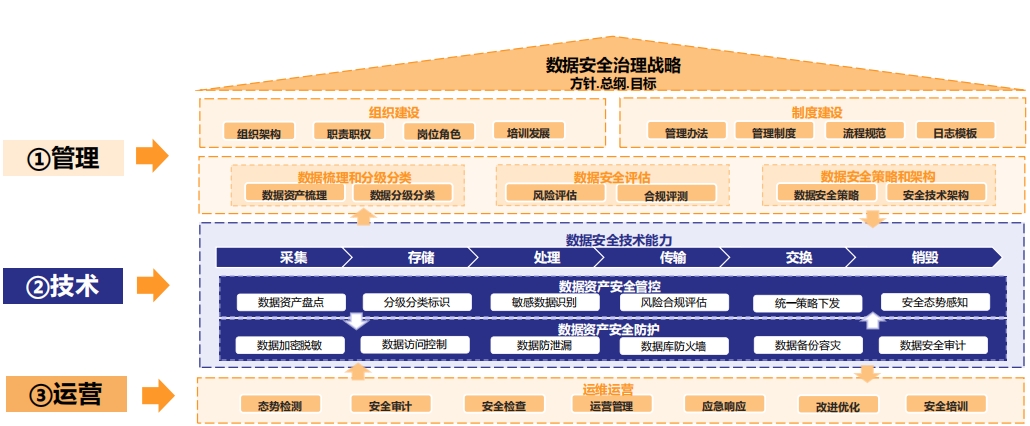

数据安全战略规划服务-①服务内容

数据安全战略规划服务-①服务内容

服务介绍

数据安全战略规划服务是安全咨询专家结合客户的合规要求、业务需求、数据资产现状和风险,以数据安全为总目标,从数据安全管理能力、数据安全技术能力、数据安全运营保障能力三方面入手,规划建立健全数据安全长效运营和保障机制,构建数据安全整体防护体系,制定适合组织短期、中期、长期的数据安全建设目标规划。

数据安全战略规划服务-➁服务流程

数据安全战略规划服务-➁服务流程

数据安全战略规划服务-➂服务交付物

数据安全战略规划服务-➂服务交付物

服务交付物

本服务将输出:《数据安全现状评估报告》《数据安全战略规划方案》。

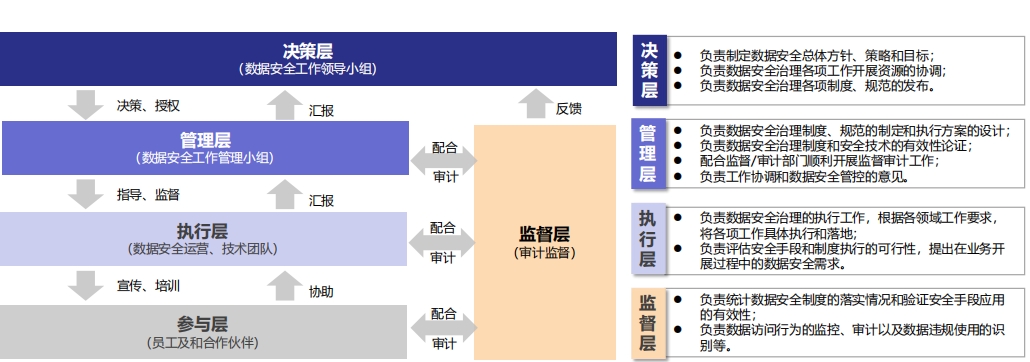

数据安全组织设计服务-①服务内容

数据安全组织设计服务-①服务内容

服务介绍

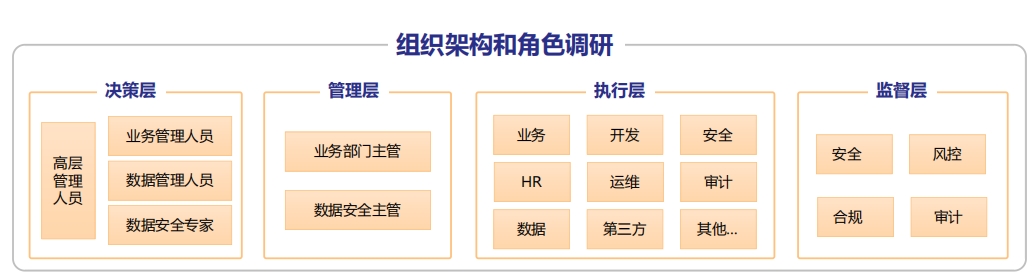

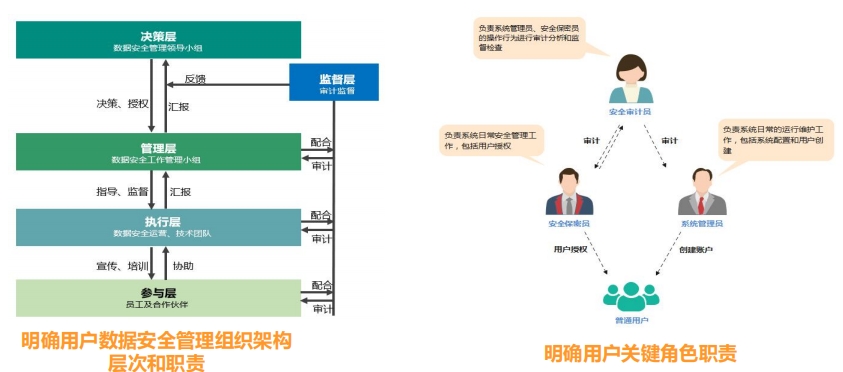

数据安全组织设计是安全咨询专家根据客户现有的组织架构、IT架构、安全架构、安全管理需求等,为客户构建包含决策层、管理层、执行层以及监督层的多层次的数据安全管理组织架构提供咨询服务,并综合分析客户实际情况,为数据安全管理组织和角色、数据安全工作职责设计提供支撑服务。

数据安全组织设计服务-②服务流程

数据安全组织设计服务-②服务流程

数据安全组织设计服务-③服务交付物

数据安全组织设计服务-③服务交付物

服务交付物

本服务将输出:《数据安全组织架构和职责》、《数据安全角色管理和职责》。

数据安全组织设计服务-④服务价值

数据安全组织设计服务-④服务价值

服务价值

·满足合规。《数据安全法》第二十七条指出 重要数据的处理者应当明确数据安全负责人和管理机构,落实数据安全保护责任。

·建立管理体系。明确了用户数据安全管理组织架构的层次和职责,明确关键角色的职责,指导用户数据安全管理组织建设。

·落实安全责任。通过建立专门的数据安全组织,落实数据安全管理责任,确保数据安全相关工作能够持续稳定的贯彻执行。

数据安全制度建设服务-①服务内容

数据安全制度建设服务-①服务内容

服务介绍

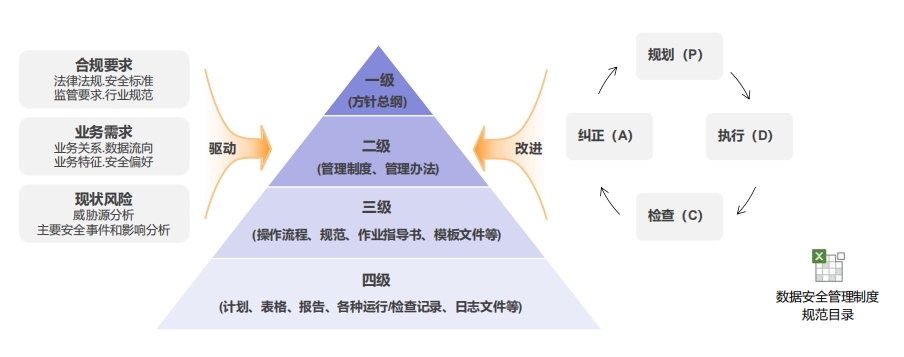

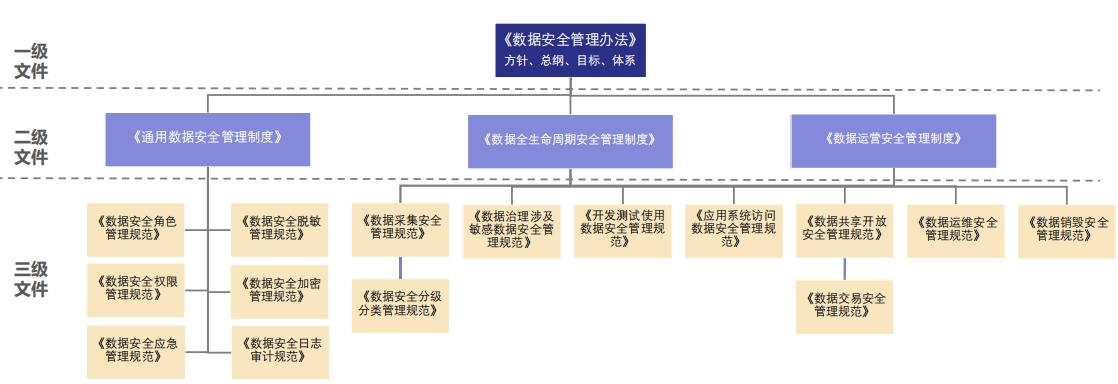

数据安全制度流程设计服务是安全咨询专家结合客户的合规要求、业务需求、数据资产现状和风险,从组织层面整体考虑和设计,设计包含方针总纲、数据安全管理制度、数据安全操作流程规范、数据安全操作记录/日志的四级数据安全管理体系框架,为数据安全基础管理、数据安全全生命周期管理、数据安全运营各场景管理以及数据安全技术操作提供规范依据。

数据安全制度建设服务-②服务流程

数据安全制度建设服务-②服务流程

数据安全制度建设服务-③服务交付物

数据安全制度建设服务-③服务交付物

服务交付物

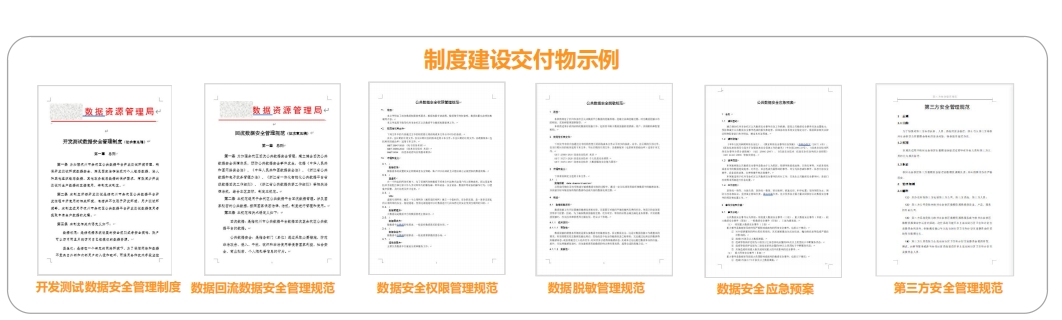

本服务根据用户实际需求,输出物可包含:《数据安全管理办法》《数据全生命周期安全管理制度》《数据安全分类分级管理规范》《数据安全分类分级操作指南》《数据脱敏安全规范》《数据加密安全规范》《数据安全权限管理规范》《数据运营安全管理规范》《数据治理安全管理规范》《应用系统日志安全管理规范》《开发测试安全管理规范》《数据安全应急管理》等制度。

数据安全制度建设服务-④服务价值

数据安全制度建设服务-④服务价值

服务价值

·满足合规需求。《数据安全法》第二十七条指出 开展数据处理活动应当依照法律、法规的规定,建立健全全流程数据安全管理制度。

·建立管理体系。三分技术七分管理”,通过规范化的制度流程指导日常数据安全运营管理,指导数据安全管理工作具体落地执行。

数据资产梳理和敏感数据识别/服务内容

数据资产梳理和敏感数据识别/服务内容

数据资产桥理和敏感数据识别服务主要是闪捷数据资产安全管理平台+人工服务方式,闪捷数据资产安全管理平台通过对用户各类数据和数据库账号权限进行拉网式清查盘点,并以数据资产地图、数据资产目录、数据库账户权限目录等方式进行展现;通过机器学习、正则表达式、数据指纹、关键字等多种教感特征识别方式,对用户敏感数据进行识别和定位。安全专家对业务场景、数据库账号权限、数据访问热度进行梳理,梳理出用户、数据库账号和数据表的关联图谱,并绘制数据访问热力图、敏感数据分布图;对敏感数据的异常行为(篡改、下载、访问等)或违规操作进行识别和监控,提前发现可能存在的安全隐患。

数据资产梳理和敏感数据识别/服务流程

数据资产梳理和敏感数据识别/服务流程

·数据源信息调研:ip、库名、账号、实例等。

·敏感数据调研:数据类型、数

据特征等。

·业务情况调研:部门、人员、

业务流程等。

·系统信息调研:数据字典、开

发规范等。

环境准备

·协调准备部署环境。

·部署数据资产管理平台。

·配置数据源和扫描参数信息。

·开启内置数据特征规则。

·新建数据特征项和规则。

·梳理并导入自定义标注。

·开启AI标签推荐功能。

敏感数据定义

·配置敏感数据标签。

·新建敏感数据规则。

风险模型配置

·配置风险模型参数信息。

·新建风险预警规则。

·配置并运行资产扫描任务。

·核验数据特征识别结果。

·完善数据库表中文释义。

·核验数据访问热度及热力图。

·扫描数据库账户权限。

敏感数据识别

·配置并运行敏感数据识别任务。

·核验敏感数据识别结果。

风险监控

·监控敏感数据访问违规行为。

·监控僵尸库表。

·根据资产识别结果优化识别规则。 ·根据敏感数据识别结果优化识别规则。

关联图谱绘制。

·梳理数据访问热度与数据库账号关系。

·绘制用户、数据库账户、热度的图谱。

风险报告输出

·分析风险监控预警事件。

·输出敏感数据报告。

数据资产及敏感数据清单梳理

·梳理数据资产清单。

·梳理敏感数据淸单。

·梳理数据库账户权限清单。

数据资产梳理和敏感数据识别/服务交付物示例

数据资产梳理和敏感数据识别/服务交付物示例

数据资产梳理和敏感数据识别价值

数据资产梳理和敏感数据识别价值

数据资产梳理和敏感数据识别价值

数据资产梳理和敏感数据识别价值

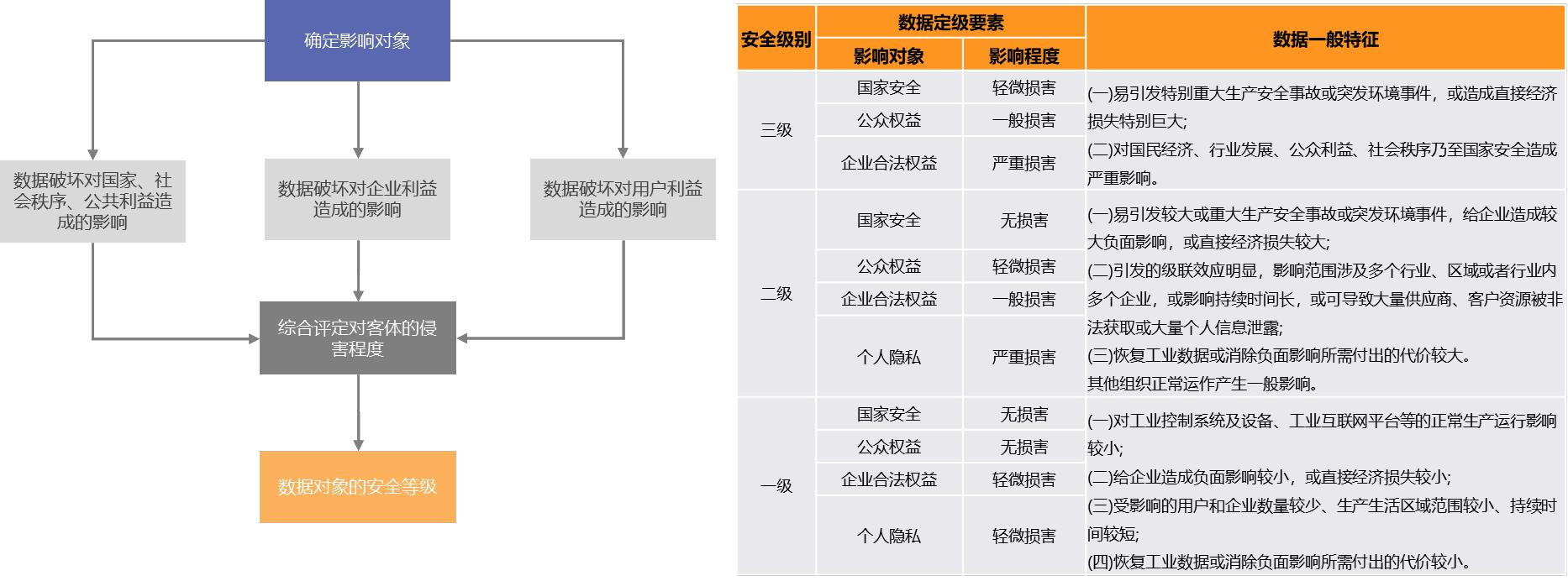

数据安全分类分级/服务内容

数据安全分类分级/服务内容

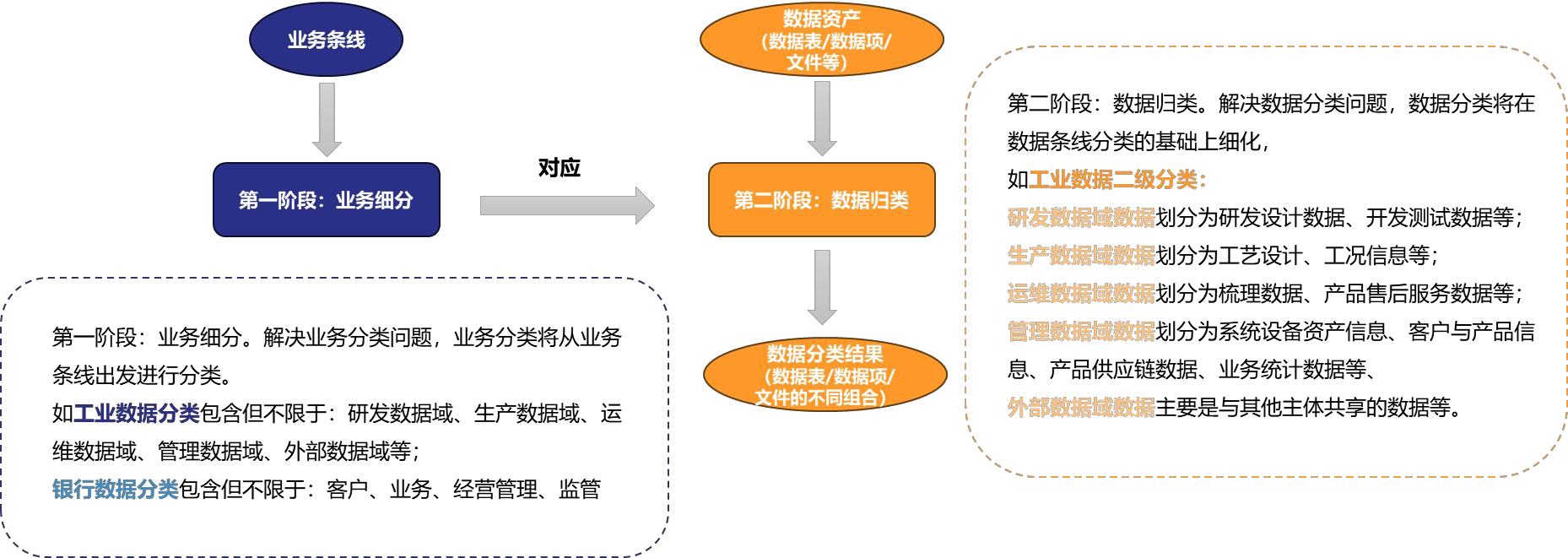

数据安全分类分级服务主要依照国家《中华人民共和国数据安全法》、《中华人民共和国个人信息保护法》等法律法规、国家和行业相关标准规范(《GBT35273-2020 信息安全技术 个人信息安全规范》、《GB/T39725-2020 信息安全技术健康医疗数据安全指南》、《工业数据分级指南》)等以及组织现状,帮助组织设计数据安全分类分级管理体系,保障和指导数据分类分级工作开展;并借助数据分类分级工具,开展数资产梳理工作,并依照数据分类分级规范或方案设计数据分类分级规则模型,生成数据分类分级清单;同时摸清数据应用场景,并设计基于数据分级和数据应用场景的数据安全策略矩阵和数据分级防护方案为精细化数据安全防护提供依据和支撑。

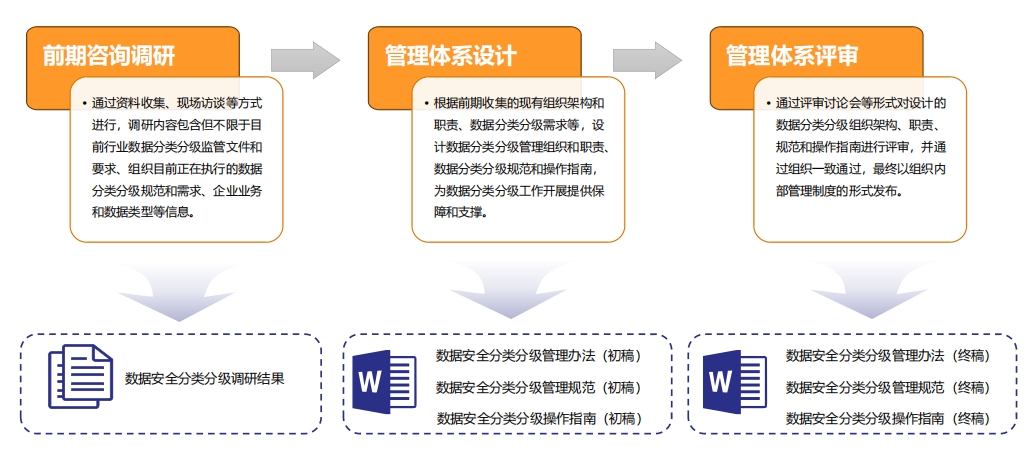

数据安全分类分级/服务流程/管理体系设计

数据安全分类分级/服务流程/管理体系设计

数据安全分类分级/分类分级管理体系

数据安全分类分级/分类分级管理体系

数据分类分级决策机构

·决策机构负统筹和决策职责,决策数据分类分级工作的目标、内容、标准规范等。

·决策机构的最高责任人对数据分类分级工作负全面领导责任。

数据分类分级牵头部门

·牵头部门负责牵头推动数据分类分级工作的开展,牵头部门负责按照决策机构议定的工作目标和要求开展数据分类分级工作,牵头制定企业数据分类分级管理办法、制度、流程、标准规范,协调解决分类分级工作中的问题,牵头进行数据分类分级工作的评价。

数据分类分级实施部门

·实施部门负责本部门数据分类分级的具体实施工作,具体包括:按照牵头部门制定的制度、流程、规范等梳理本部门的数据资源,并提交给牵头部门。

·实施部门包括企业各业务部门和技术部门。

数据安全分类分级/服务流程/分类分级标识

数据安全分类分级/服务流程/分类分级标识

数据分类分级标识与核验

数据分类分级标识与核验

数据安全分类分级/服务流程/分级策略规划

数据安全分类分级/服务流程/分级策略规划

数据安全分类分级/分级策略规划

数据安全分类分级/分级策略规划

数据安全分类分级/服务交付物

数据安全分类分级/服务交付物

数据安全分类分级价值

数据安全分类分级价值

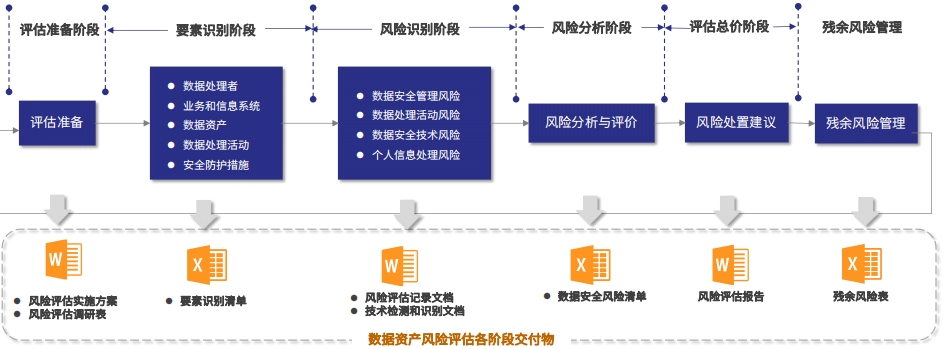

数据安全风险评估服务内容和流程

数据安全风险评估服务内容和流程

服务介绍

数据资产风险评估服务主要是依据国家、行业等有关数据安全技术与管理标准,从风险管理的角度,对数据安全要素(数据处理者。业务和信息系统、数据资产、数据处理活动、安全防护措施)和风险进行识别(数据安全管理、数据处理活动),根据风险危害程度和风险发生可能性对风险进行分析和评估,并结合组织实际情况,给出合理化数据资产风险处置建议。

评估准备:数据安全风险评估内容框架图

评估准备:数据安全风险评估内容框架图

风险识别

风险识别

风险识别方式

风险识别方式

数据安全风险评估的价值

数据安全风险评估的价值

易触发数据安全风险评估的场景

易触发数据安全风险评估的场景

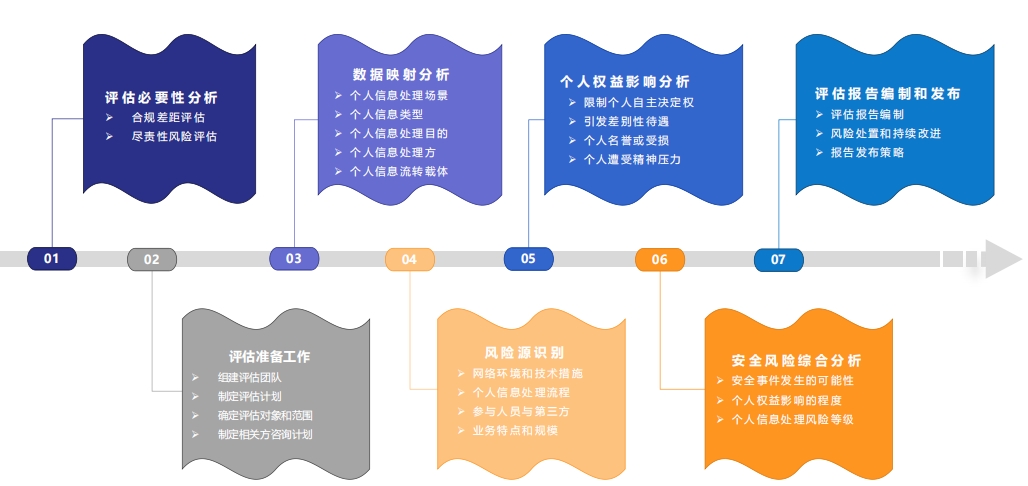

个人信息安全影响评估(PIA)

个人信息安全影响评估(PIA)

服务介绍

个人信息影响评估服务主要是依据《中华人民共和国个人信息保护法》、《GBIT 35273-2020 信息安全技术 个人信息安全规范》《GBT 39335-2020 信息安全技术 个人信息安全影响评估指南》等法规要求,对客户涉及个人信息的处理活动进行评估,分别从个人权益影响和安全保护措施进行分析,并进行风险建模计算,得出个人信息风险级别,并给出风险处建议。

个人信息安全影响评估(PIA)

个人信息安全影响评估(PIA)

服务介绍

个人信息影响评估服务主要是依据《中华人民共和国个人信息保护法》、《GBIT 35273-2020 信息安全技术 个人信息安全规范》《GBT 39335-2020 信息安全技术 个人信息安全影响评估指南》等法规要求,对客户涉及个人信息的处理活动进行评估,分别从个人权益影响和安全保护措施进行分析,并进行风险建模计算,得出个人信息风险级别,并给出风险处建议。

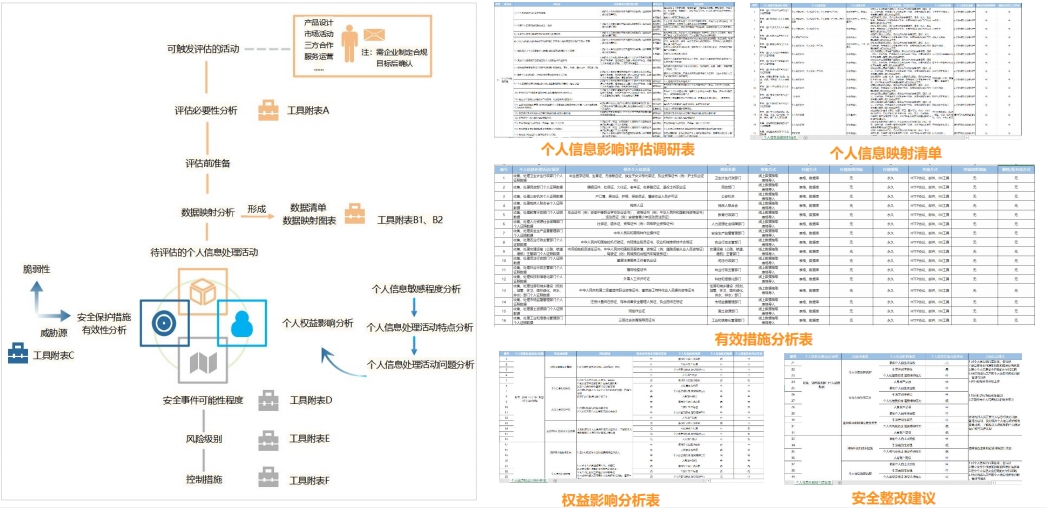

PIA评估项目实施流程

PIA评估项目实施流程

PIA服务成果

PIA服务成果

PIA服务价值

PIA服务价值

易触发PIA典型场景

易触发PIA典型场景

车联网。

医疗行业(生物健康信息)。

游戏行业(实名制)。

互联网行业(支付、出行导航、购物、教育)。

第三方云数据存储。

第三方系统运维。

实践方面:多行业数据安全治理实践案例

实践方面:多行业数据安全治理实践案例

人员方面:多数据安全专业认证的服务团队

人员方面:多数据安全专业认证的服务团队

数据安全治理专业化团队由PMP(项目管理专业资格认证)、CISP(注册信息安全专业人员)、CISP-DSG(数据安全治理专业人员)、DPO(数据保护官)、ISO(信息安全官)、CDPSE(数据隐私解决方案工程师)、CISA(国际注册信息系统审计师)、DSO(CCRC-数据安全官认证)、CDSP(数据安全专业人员认证)、CZTP(零信任专家认证)等人员组成团队成员掌握国际先进的数据安全治理方法论,曾参与制定数据安全相关标准规范。

产品架构

产品架构

采用基于AI的安全技术工具--数据资产安全管理平台,内置数据识别AI模型和行业数据分级分类规则模型,通过技术工具的应用,加速了项目实施进度,降低了人力成本,减少了错误,保证数据安全治理服务的交付质量。风险评估线上化技术工具--数据安全风险评估系统,集数据资产梳理、敏感数据识别、弱点评估、合规评估、脱敏加密评估等模块,可实现风险评估快速交付。

产品推荐

首页

首页