芯盾时代零信任业务安全解决方案

安全现状

安全现状

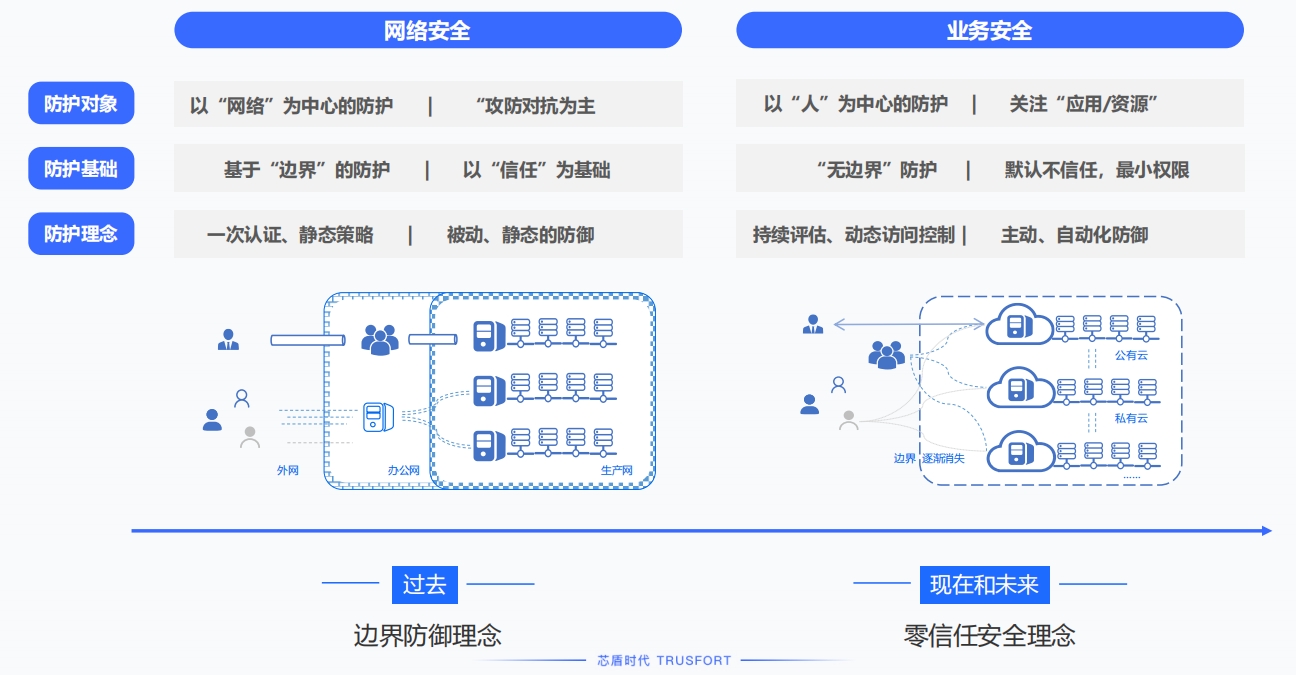

AI、5G时代、大数据、移动互联、物联网等快速发展,网络安全边界在不断扩展,变得模糊甚至消失。数字化转型发展推动网络安全问题加剧,攻击的数量、多样性以及损害的程度大幅提升。新兴技术如云计算和物联网等推动保护对象进一步扩展。政策的发展与逐步完善对企业提出更高要求。

边界消失已成趋势,以零信任理念为核心的业务安全进入快速爆发期

边界消失已成趋势,以零信任理念为核心的业务安全进入快速爆发期

零信任的本质:以身份为基石进行动态访问控制

零信任的本质:以身份为基石进行动态访问控制

在不可信的环境中,主体以兼顾安全和体验的方式,实现客体的可信任访问

零信任三大核心技术

零信任三大核心技术

芯盾零信任安全体系架构

芯盾零信任安全体系架构

员工尤其是新人面对大量应用系统的帐号和密码,一头雾水

员工尤其是新人面对大量应用系统的帐号和密码,一头雾水

管理员对帐号的管理和运维工作愈加复杂且存在漏洞

管理员对帐号的管理和运维工作愈加复杂且存在漏洞

总结来看-即企业信息化发展过程中带来的问题

总结来看-即企业信息化发展过程中带来的问题

移动互联网、云计算、大数据、物联网快速发展,推动单位信息化变革,业务的统一安全管理和用户办公体验亟待加强。

综上所述 - 统一身份认证系统的建设是企业数字化转型的基础支撑

综上所述 - 统一身份认证系统的建设是企业数字化转型的基础支撑

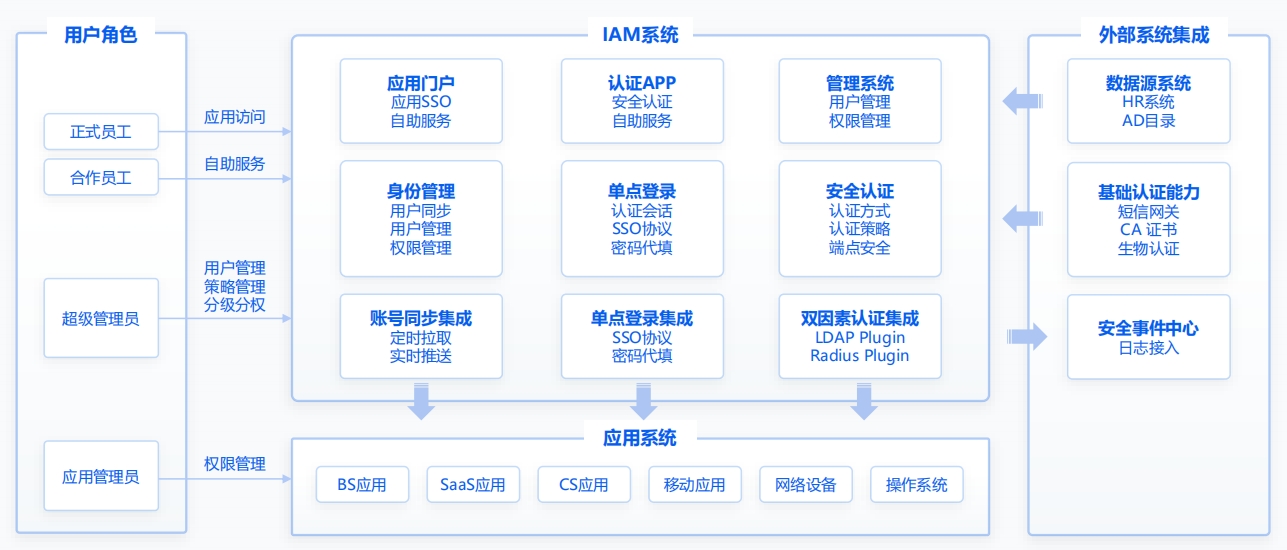

系统架构

系统架构

IAM系统负责用户身份治理与管理、权限管理、安全认证、单点登录、行为审计等业务,与数据源系统、基础认证能力、应用系统等进行集成。IAM用户群体包括普通用户、超级管理员、应用管理员等。

功能架构

功能架构

纵向分为应用层、服务层、功能层、数据层;横向分为应用门户、认证APP、管理系统、身份治理、身份认证、单点登录、审计管理等模块。

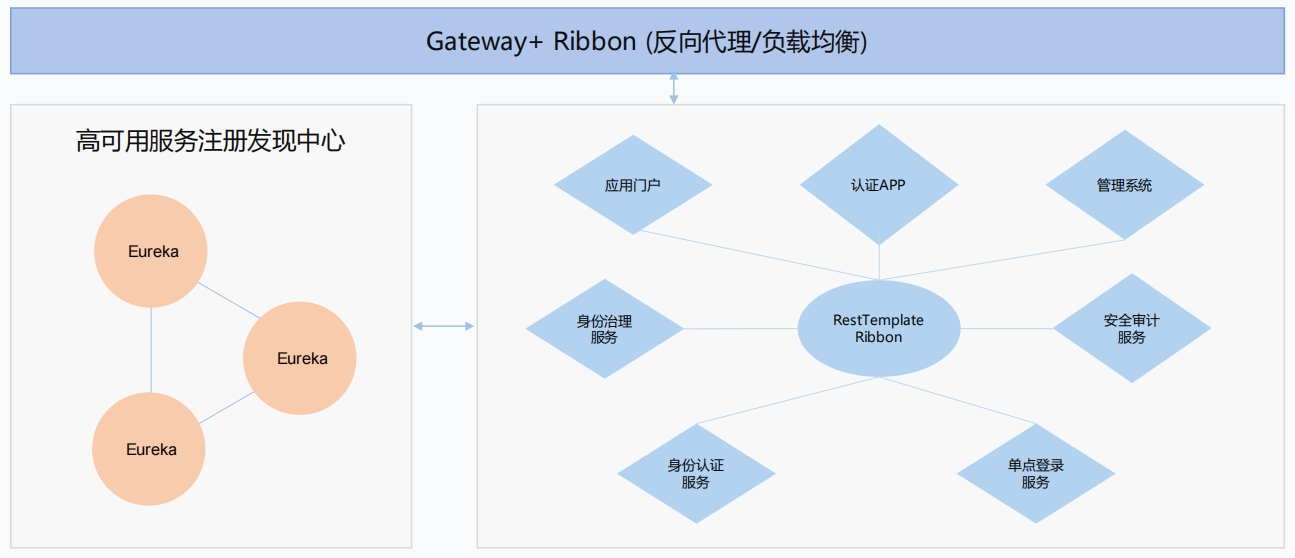

服务架构

服务架构

系统使用SpringCloud/SpringBoot微服务架构(兼容K8S服务治理),把产品划分为不同的微服务,各微服务独立部署,支持横向扩展、高可用、高并发。

统一用户管理-身份连接

统一用户管理-身份连接

问题:多系统多用户管理复杂、各系统用户信息不一致、存在孤儿帐号僵尸帐号、没有集中存储和管理身份。统一身份管理,对HR用户(组织用户源)、IAM身份(主账号)、应用账号(从账号)进行治理及管理,形成用户统一认证身份,实现用户全生命周期管理。统一身份管理方案主要包括组织用户同步、组织用户管理、应用账号管理、应用账号同步。

统一用户管理-全生命周期管理

统一用户管理-全生命周期管理

统一用户管理支持用户全生命周期的管理,实现用户、权限、应用账号自动化流转机制,形成管理规范、减少人工操作,建立身份安全基线。

统一用户管理-账号自动化管理集成方案

统一用户管理-账号自动化管理集成方案

系统支持应用账号拉取与推送,按照应用维度配置同步方式,实现应用账号自动同步。

多因子认证-认证能力架构

多因子认证-认证能力架构

问题:大量帐号密码登录、各系统密码策略不一、认证方式单一、没有覆盖移动端等新场景。IAM依托移动安全核心技术、提供多种认证能力、灵活认证策略、丰富认证场景,满足企业安全、合规、易用诉求。

多因子认证-认证方式(移动免密认证)

多因子认证-认证方式(移动免密认证)

支持传统认证、移动认证、生物认证、证书认证等技术,实现所知、所持、所有三个维度的认证能力。

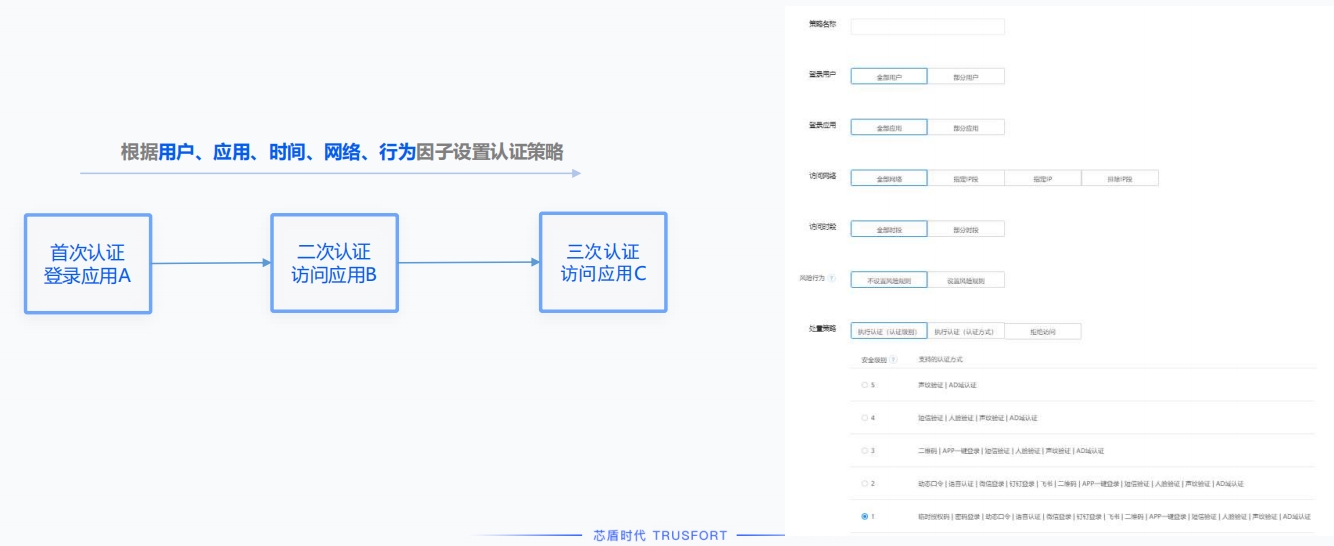

多因子认证-认证策略,分级认证

多因子认证-认证策略,分级认证

支持配置登录认证策略与访问认证策略,根据用户、应用、环境、行为等因子触发二次认证流程。认证策略支持单因素、双因素、认证分级策略。认证分级策略支持对认证方式分级,对应用分级,当以低安全等级认证方式登录访问高安全等级应用时,需要用户进行二次认证。认证分级策略可以按照应用、用户维度设置认证策略。

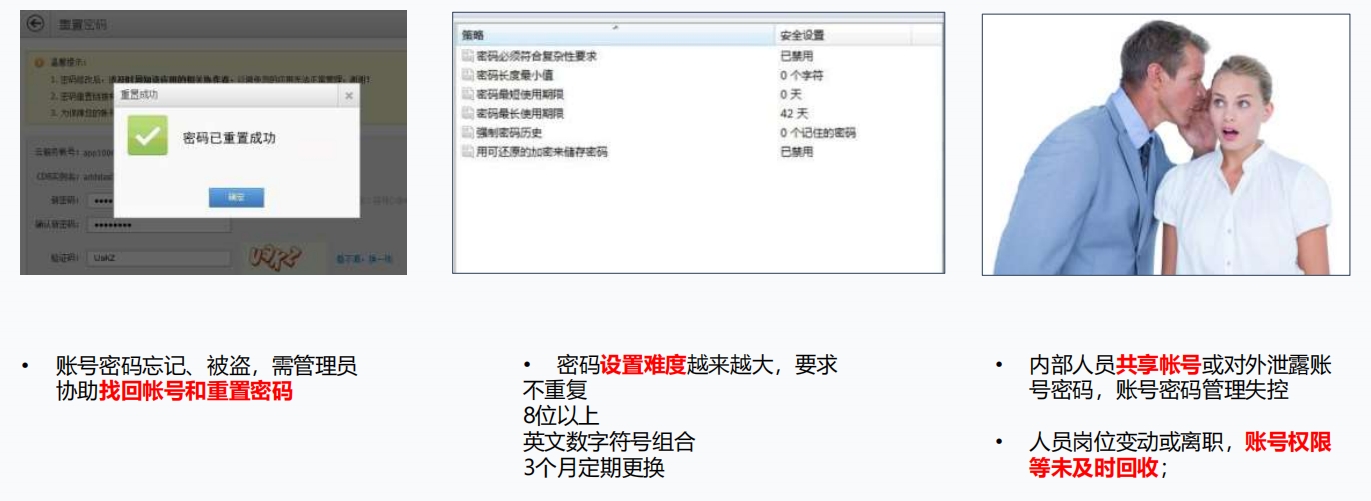

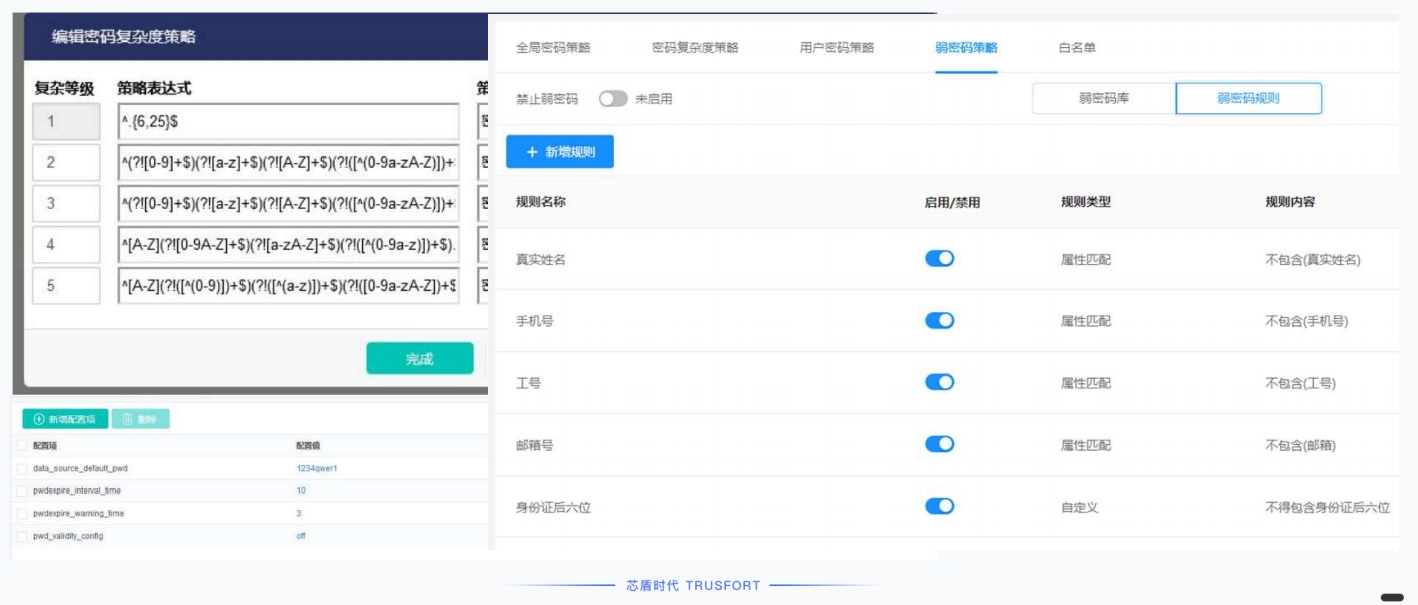

多因子认证-统一密码策略

多因子认证-统一密码策略

提供密码安全策略内容,包括密码复杂度、连续错误次数、错误锁定时间、简单密码屏蔽等;支持密码错误一定次数后,自动锁定账号或加强二次验证。提供弱密码管理功能,自带弱密码库,支持编辑,支持自定义弱密码规则等,可禁止弱密码用户登录,强制修改密码等。

多因子认证-AD域认证互信

多因子认证-AD域认证互信

IAM支持Windows AD域认证作为一种认证方式,用户通过AD域登录操作系统后可以直接通过浏览器访问应用门户和应用系统。

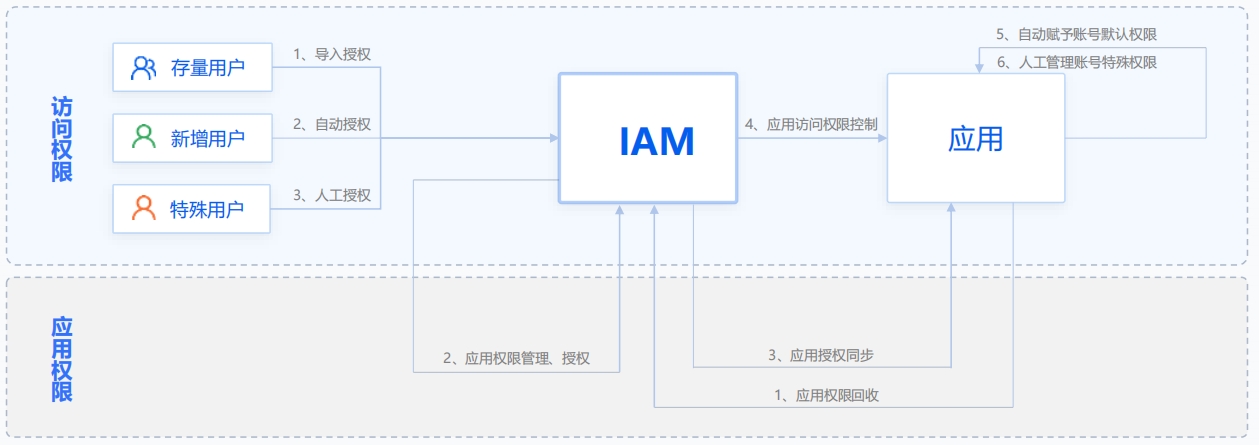

统一授权管理

统一授权管理

问题:权限分散管理,无法确认用户有哪些权限;人员异动离职权限回收难;统一权限管理涉及访问权限(用户可以访问哪些应用)、应用权限(应用账号操作权限)。传统方案是由应用管理员给用户在应用中开通账号并分配权限,开通账号即代表用户拥有该应用访问权限,依靠人工管理,缺乏管理标准与操作审计,存在较大管理工作量以及安全隐患。应用可能采取不同的权限框架(比如Shiro、Spring Security、自定义框架),不同的权限模型(RBAC、ACL、RBAC+ACL等),不同的权限粒度(菜单、按钮、数据等),应用权限管理比较复杂,难以标准化。芯盾时代IAM支持访问权限与应用权限管理方案,两者互相独立。

统一授权管理-分级管理

统一授权管理-分级管理

IAM集中管理用户身份与应用权限信息,对于体系复杂、用户规模大、应用数量多的企业集团来说,从管理运营体系、管理效率等方面考虑,存在分级管理需求,也就是按照功能、组织、应用来进行分级管理。IAM通过RBAC1、ABAC模型构建灵活的分级管理方案,满足功能分级、组织分级、应用分级等管理业务场景。

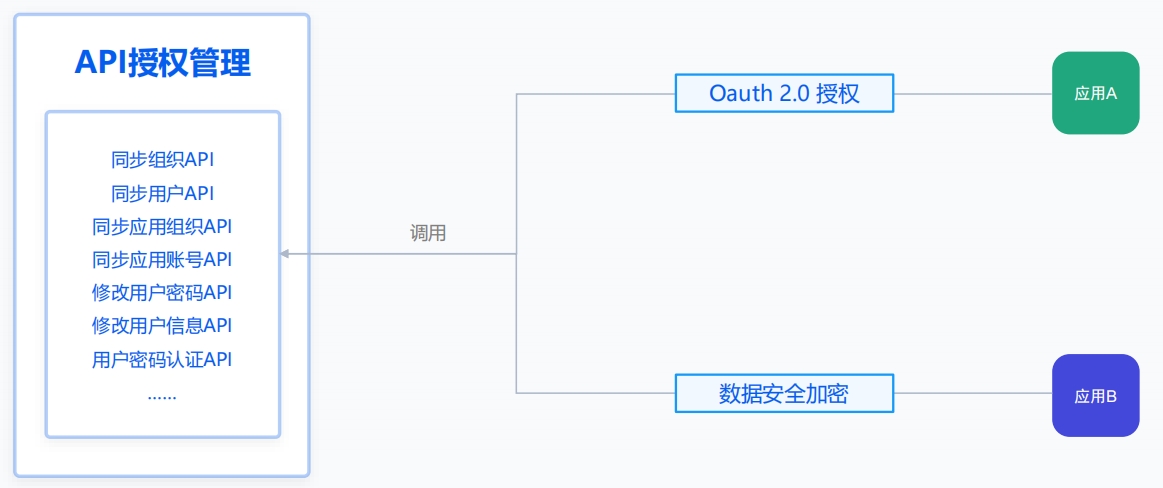

统一授权管理-API接口授权管理

统一授权管理-API接口授权管理

IAM对第三方应用调用IAM API服务进行统一授权,支持Oauth2.0协议与数据加密加签,保证数据安全性。

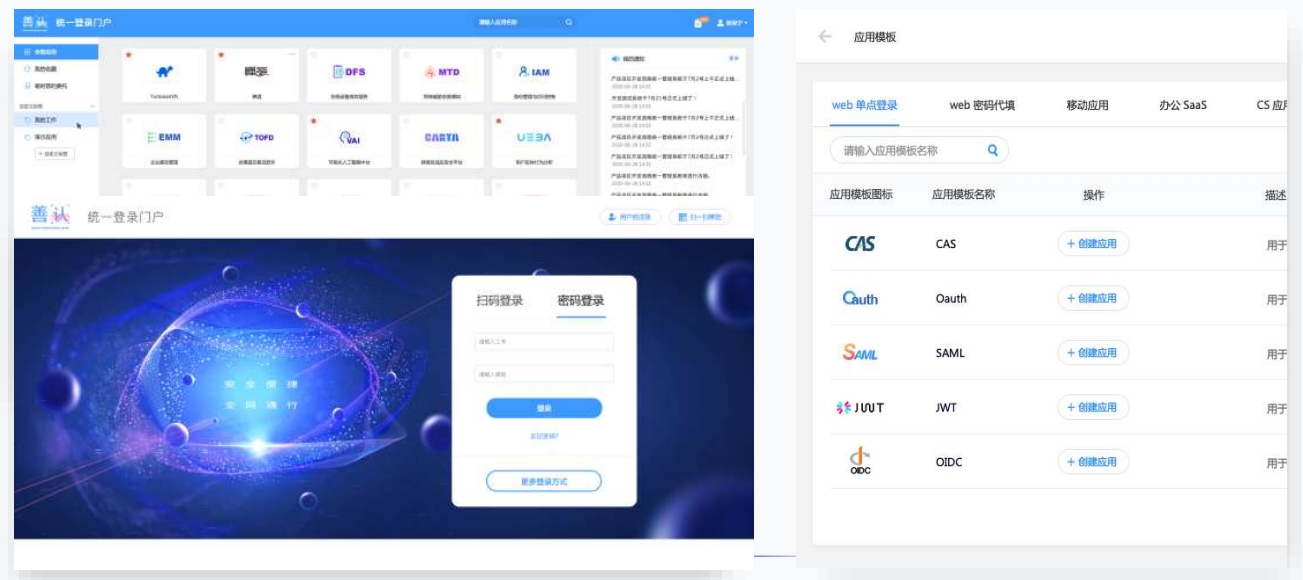

应用集成-定制化统一门户及各种标准单点登录协议

应用集成-定制化统一门户及各种标准单点登录协议

问题:每个系统单独入口;无法自己修改信息和密码;需要反复登录;支持标准协议实现单点登录,可以保证安全性与标准化,应用系统需要简单改造。芯盾时代IAM产品支持Cas、Oauth、OIDC、SAML、JWT标准协议,并提供应用模板、SDK、API、Demo、集成文档等支持,简化应用对接工作。

应用集成-完善的标准化集成方案和经验

应用集成-完善的标准化集成方案和经验

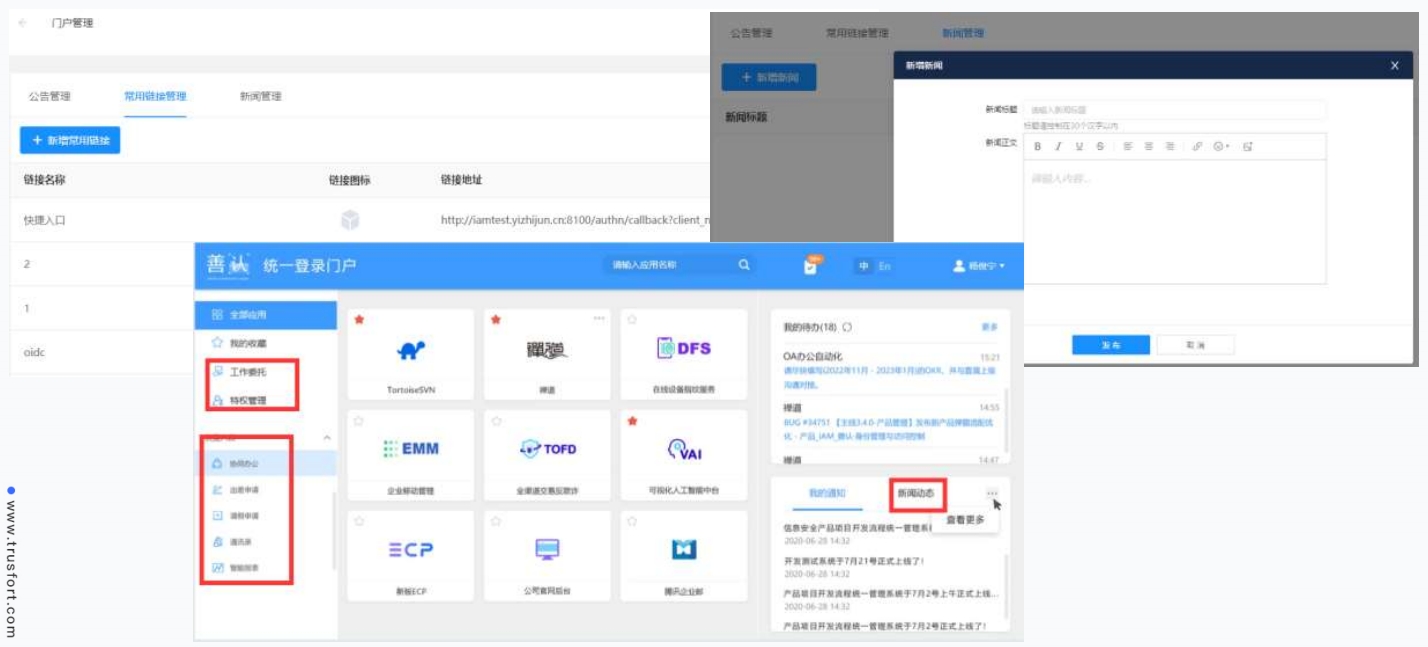

应用集成-多功能门户集成

应用集成-多功能门户集成

增加快捷功能入口、新闻发布与展示,扩展了门户样式灵活性。

安全合规审计-统一展示,统计图表报表

安全合规审计-统一展示,统计图表报表

问题:用户访问应用情况无法统计,用户访问行为无回溯链;异常情况无统计和预警通知;IAM集中管理用户的身份权限与登录访问控制,审计功能至关重要,传统IAM审计范围包括管理员操作行为、用户登录认证行为、用户访问行为。在零信任安全理念中,IAM需要实现用户全部行为的风险分析与动态访问控制,不仅包括用户登录与访问行为,还需要支持应用资源级别的动态访问控制。芯盾时代IAM利用零信任模型、流式计算技术、规则引擎技术,实现对管理员操作行为、用户登录认证行为、用户应用访问行为、用户应用资源访问行为的风险审计与动态访问控制功能。

安全合规审计-身份风险管控

安全合规审计-身份风险管控

通过风险规则、处置策略进行身份风险与信任评估。

信创环境支持

信创环境支持

建立统一标准,形成规范化管理

建立统一标准,形成规范化管理

方案价值(降本增效,安全合规)

方案价值(降本增效,安全合规)

打通企业内外部所有组织和用户信息,实现用户身份和帐号的全生命周期自动化管理;提升IT工作效率,规范管理标准,减少后续系统建设投入,增强安全管控能力和内控效果,建设以人的身份为中心的服务体系,助力企业数字化转型。

客户案例介绍- 国家部委

客户案例介绍- 国家部委

大型中央企业集团- 中煤能源集团

大型中央企业集团- 中煤能源集团

统一账户:简化集团内部员工、经销商、供应商、外部用户等账号管理工作,包括员工入职、离职、状态改变等。建立一套全新的唯一的账号体系。统一认证:统一各应用系统认证能力到平台,接管各应用系统的认证功能;而是采取高强度的免密认证或者双因素认证方式,解决密码认证不安全的问题,并可以支持按组织结构分权分域管理。用户自服务:建立一套用户自助服务。包括自注册、用户账号信息修改、密码忘记与重置处理、应用授权申请、审批状态查询、账号使用状态以及异常信息查询等。单点登录:接入应用系统,实现SSO单点登录零信任安全:增强型零信任IAM架构,奠定集团零信任架构基础,融合业务应用场景落地。国产化适配:全面适配国产化和国密改造支持应用覆盖:OA、邮箱、三重一大、HR主数据、资金、财务、安全监管、法务管理等集团统建应用系统。

汽车制造相关合作单位

汽车制造相关合作单位

零信任网络访问-需求分析

零信任网络访问-需求分析

传统的远程办公方案中,VPN设备占据了主流地位(尤其是SSL VPN),通过SSL VPN将内网应用对外发布,用户通过浏览器或VPN客户端建立隧道后统一接入访问内网资源。

传统方案-SSL VPN面临的风险和挑战

传统方案-SSL VPN面临的风险和挑战

VPN属于远程访问技术,本质是网络接入产品。安全性差:1.自身口令认证方式易被盗用,2.暴露VPN端口,黑客可以扫描到,存在网络攻击风险,3.暴露整个内网的资源、只能基于IP的粗粒度控制,4.接入终端的安全性无法监测管理,5.VPN曝出的漏洞多,HW被攻破。用户体验差:1.慢、易掉线、常莫名其妙地打不开网页、运维管理复杂:1.策略配置复杂,静态,灵活性不足;2.难以扩展,难以维护,不含行为审计分析。

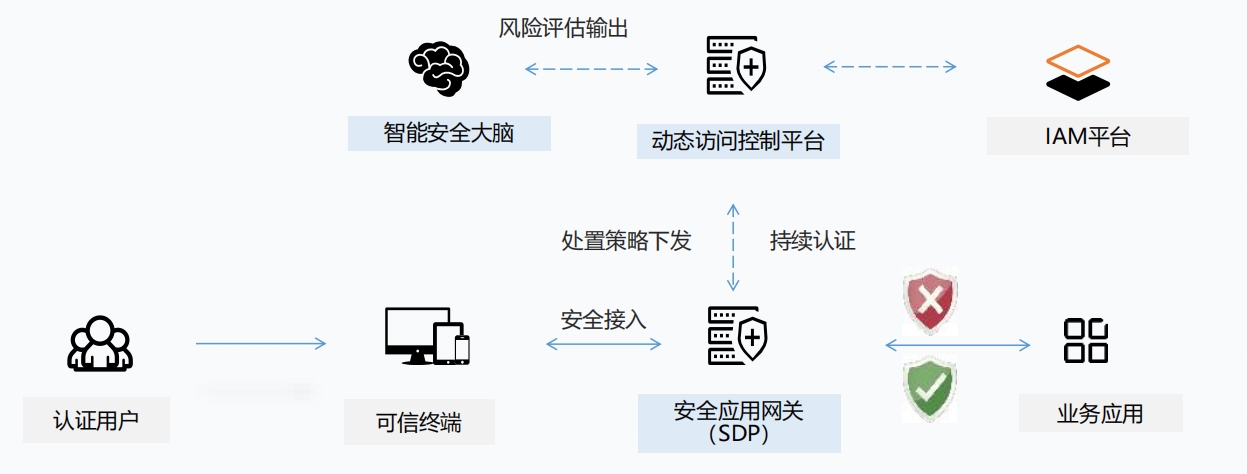

零信任网络访问解决方案

零信任网络访问解决方案

通过安全应用网关、动态访问控制平台和智能安全大脑联动,在用户、终端和业务应用之间实现动态访问控制和权限管理

零信任安全客户端

零信任安全客户端

零信任安全网关控制器

零信任安全网关控制器

网关控制器分为微网关控制器、微网关。用于用户终端和业务资源之间的建立安全连接,采用SPA预认证实现网关自身隐藏和服务资源隐藏的效果。

零信任安全应用网关

零信任安全应用网关

用于用户/终端和业务应用之间的访问控制、安全访问等,是零信任的访问控制策略控制中心和执行节点。

零信任与传统解决方案(VPN)的对比

零信任与传统解决方案(VPN)的对比

零信任安全体系的价值

零信任安全体系的价值

成功案例--某集团远程办公防护及国产化适配

成功案例--某集团远程办公防护及国产化适配

产品推荐

首页

首页