网御星云数据防泄露系统DLP

数据面临的风险

数据面临的风险

在职人员、离职人员、外包人员、试用期员工

应遵从法规

应遵从法规

数据安全“四难”局面

数据安全“四难”局面

产品简介

产品简介

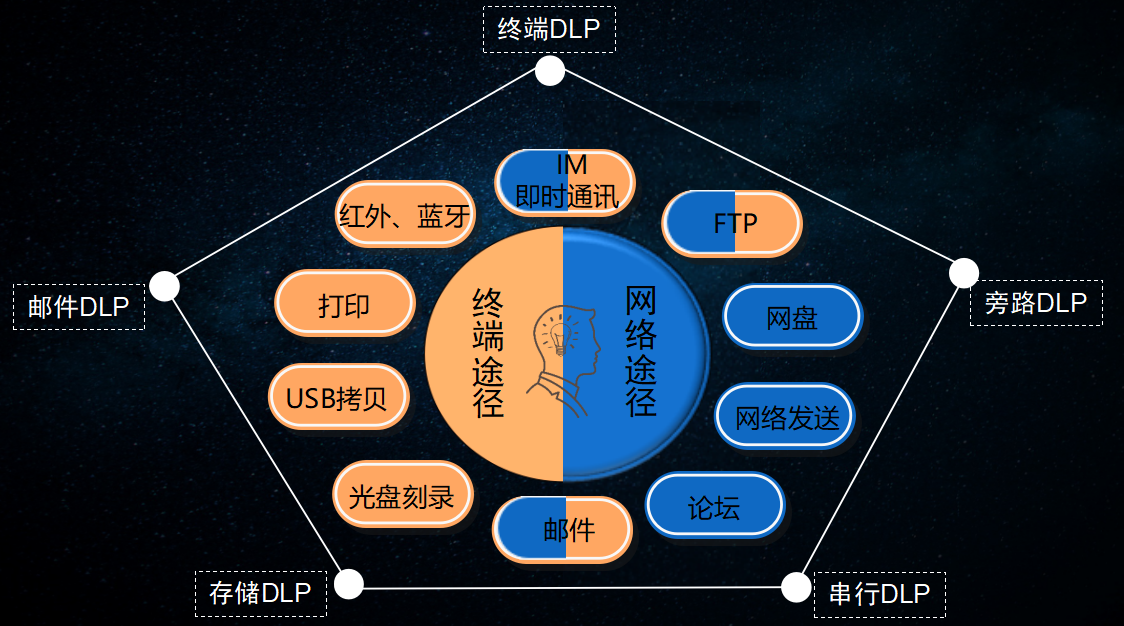

网御数据防泄露系统(DLP),是一款敏感数据防泄露产品,它从敏感信息内容、敏感信息的拥有者、对敏感信息的操作行为三个角度对数据进行分析,通过清晰直观的视图,让管理者及时了解企业内部的敏感信息使用情况。帮助管理者发现组织内部潜在的泄密风险,监管组织内部重要数据的合规合理使用,保障组织知识产权与核心竞争力。DLP由控制中心和检测引擎两大组件构成。控制中心主要负责策略管理、设备管理及事件管理,引擎主要负责内容检测、响应阻断及事件上报。引擎根据防护的泄密途径可分为终端DLP、网络DLP、存储DLP。其中终端DLP对本地外设数据拷贝、应用程序外发进行监控与防护;网络DLP对HTTP/HTTPS、SMTP、FTP、Netbios等外发数据及流转数据进行监控与防护;存储DLP对文件服务器进行敏感信息的扫描,掌握并跟踪敏感信息的分布情况。网络DLP按照部署方式及防护重点可进一步划分为旁路DLP、WebDLP、MailDLP。旁路DLP部署在网络环境中交换机的镜像口, WebDLP部署在互联网出口、MailDLP部署在邮件服务器的前端,对互联网上网及邮件外发进行敏感信息监控与防护。

DLP核心能力

DLP核心能力

以深层内容识别为核心,通过内容识别拓展对数据防控的综合性防护产品。

DLP产品架构

DLP产品架构

产品优势

产品优势

DLP核心能力(内容识别)

DLP核心能力(内容识别)

内置策略库:个人信息、网络安全法敏感字眼、知识产权、财务数据、源代码、个人简历。

DLP核心能力(敏感数据分类)

DLP核心能力(敏感数据分类)

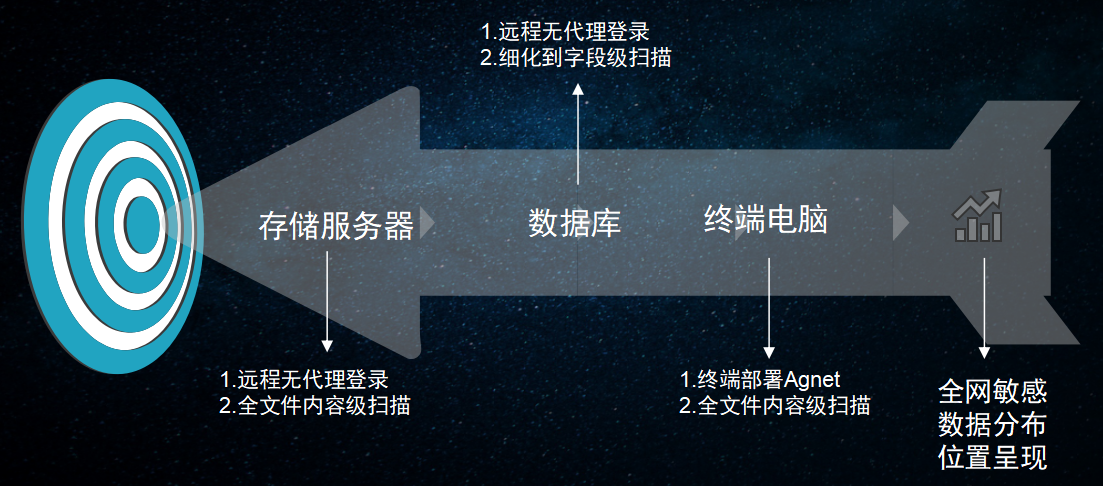

DLP核心能力(敏感信息分布视图)

DLP核心能力(敏感信息分布视图)

DLP核心能力(网络敏感信息审计)

DLP核心能力(网络敏感信息审计)

DLP核心能力(终端敏感信息控制)

DLP核心能力(终端敏感信息控制)

DLP优势能力

DLP优势能力

DLP事件审计溯源

DLP事件审计溯源

DLP窃照溯源取证

DLP窃照溯源取证

全生命周期防护

全生命周期防护

全方位防护

全方位防护

典型应用

典型应用

终端DLP扫描终端文件,发现并跟踪敏感文件的使用,阻止敏感文件通过外设流出 存储DLP扫描服务器文件,发现并跟踪敏感文件的分布情况,及时告知管理员。 旁路DLP监控传输中的数据,发现敏感数据泄露行为并告警; WebDLP部署在互联网出口,监控外发或上传互联网的数据,发现敏感数据进行阻断 MailDLP部署在邮件服务器前,监控外发邮件,发现敏感数据时或退回、或重定向、或修改、或审批等多种不同的响应方式。 网御数据防泄露系统典型场景示意图如有图所示。

网关DLP-镜像部署模式

网关DLP-镜像部署模式

网关DLP-串行部署模式

网关DLP-串行部署模式

网关DLP-代理部署模式

网关DLP-代理部署模式

网关DLP-路由部署模式

网关DLP-路由部署模式

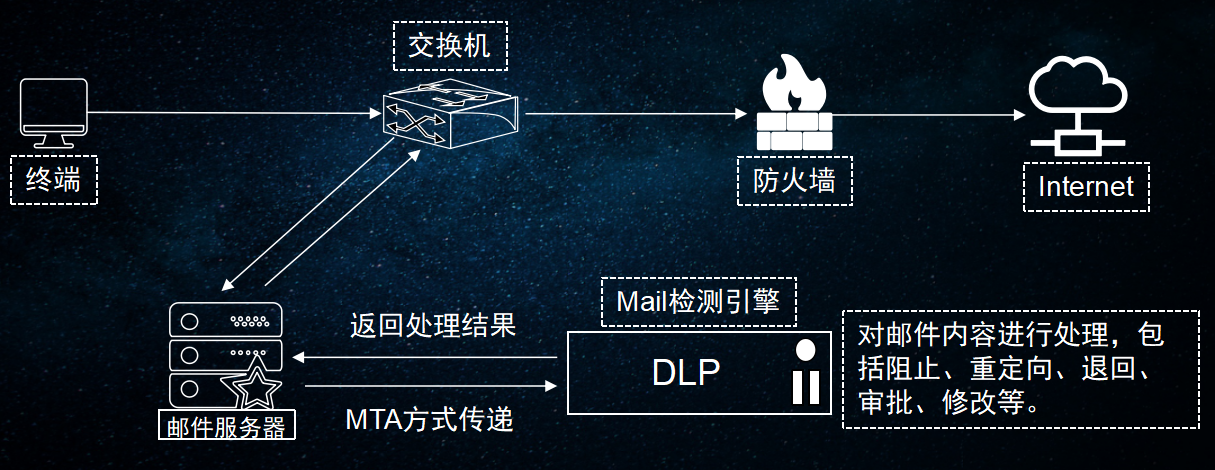

邮件DLP-MTA部署模式

邮件DLP-MTA部署模式

某上市企业邮件泄露防护

某上市企业邮件泄露防护

项目背景: 内部员工经常通过邮件的形式,在有意或者无意之间将企业内部敏感信息对外传递。 解决方案: 采用邮件DLP与企业内部邮件系统进行集成,发现外发邮件中含有高敏感信息需通过审批流程,中敏感信息记录。

某运行商网络泄露审计

某运行商网络泄露审计

对用户信息、话费清单、经分数据、机密文件等敏感信息进行监控;制定对客户端邮件、Web邮件、FTP和Http等防护策略,监控传输渠道的文件和内容泄露风险;告警并审计泄露事件,备份泄密数据样本取证。在核心交换机上进行镜像流量方式进行审计,不改变网络环境的同时进行数据审计。

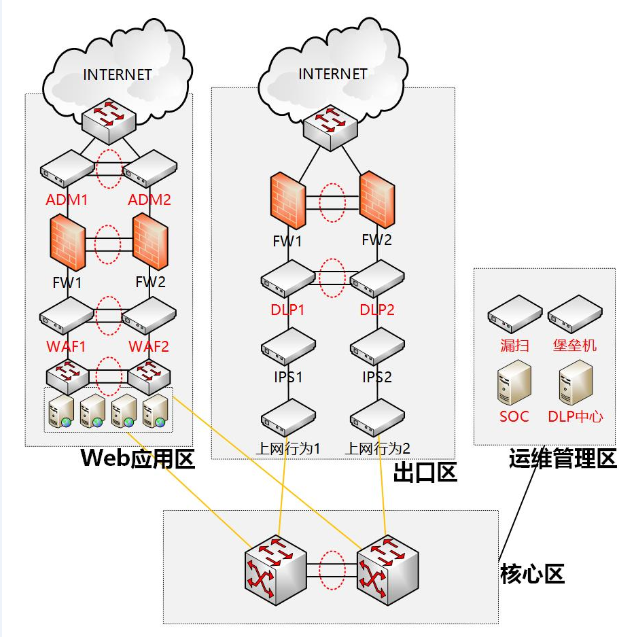

某市电子政务外网

某市电子政务外网

电子政务外网通常由广域网、城域网、服务器区、互联网出口区、运维管理区,其中互联网出口区连接互联网,存在敏感数据泄露风险。建设过程中需要保障数据安全性、满足等保三级和网络安全法的要求。

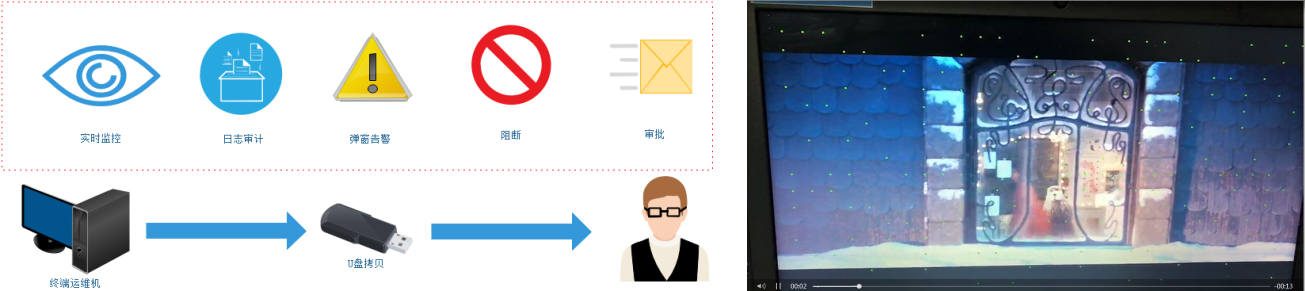

某市终端视频防泄漏

某市终端视频防泄漏

近年来,随着平安城市、雪亮工程等项目的开展,随处可见的交通道路监控、繁华地段的电子眼监控,给非法份子带来有力震慑的同时,也因不断出现的公共视频图像信息泄露事件,给社会稳定带来隐患。采用终端DLP对网内运维终端视频文件的使用过程进行规范:1、只有经过认证的人员才能拷贝视频文件,杜绝私自拷贝的留存;2、视频文件使用过程中采用点阵水印进行安全保护,有效震慑与溯源屏幕窃照行为。

某4A平台集成对接

某4A平台集成对接

通过与4A系统对接,将DLP的深度内容识别能力赋予给4A,鉴权服务在接收到DLP扫描结果后,通过扫描结果的敏感内容等级,对文件权限进行动态控制,实现不同人员、不同文件、不同内容的综合权限控制。

产品推荐

首页

首页