安恒明御APT攻击预警平台

传统安全防护体系受到挑战

传统安全防护体系受到挑战

缺乏对未知攻击的检测能力、缺乏对流量的分析能力

市场为什么需要APT产品?

市场为什么需要APT产品?

应对APT攻击应当具备的能力

应对APT攻击应当具备的能力

明御APT攻击预警平台产品定位

明御APT攻击预警平台产品定位

针对网络流量进行深度分析的软硬件一体化产品 ——识别恶意行为、发现未知威胁、直击新型网络攻击

明御®APT攻击预警平台

明御®APT攻击预警平台

当前,网络安全受到高度重视,单一的攻击手段越来越难以达到攻击效果,高级持续性威胁正在通过一切方式,绕过传统安全设备的防线,悄然潜伏在系统中,成为当前网络安全的最大威胁。明御®APT攻击预警平台可发现零日漏洞利用、未知恶意代码等高级攻击行为,能检测到传统安全设备无法检测的攻击,为用户提供更高级的安全保障。

产品功能

产品功能

用户价值

用户价值

明御APT攻击预警平台的技术领先性

明御APT攻击预警平台的技术领先性

明御APT攻击预警平台整体威胁发现能力

明御APT攻击预警平台整体威胁发现能力

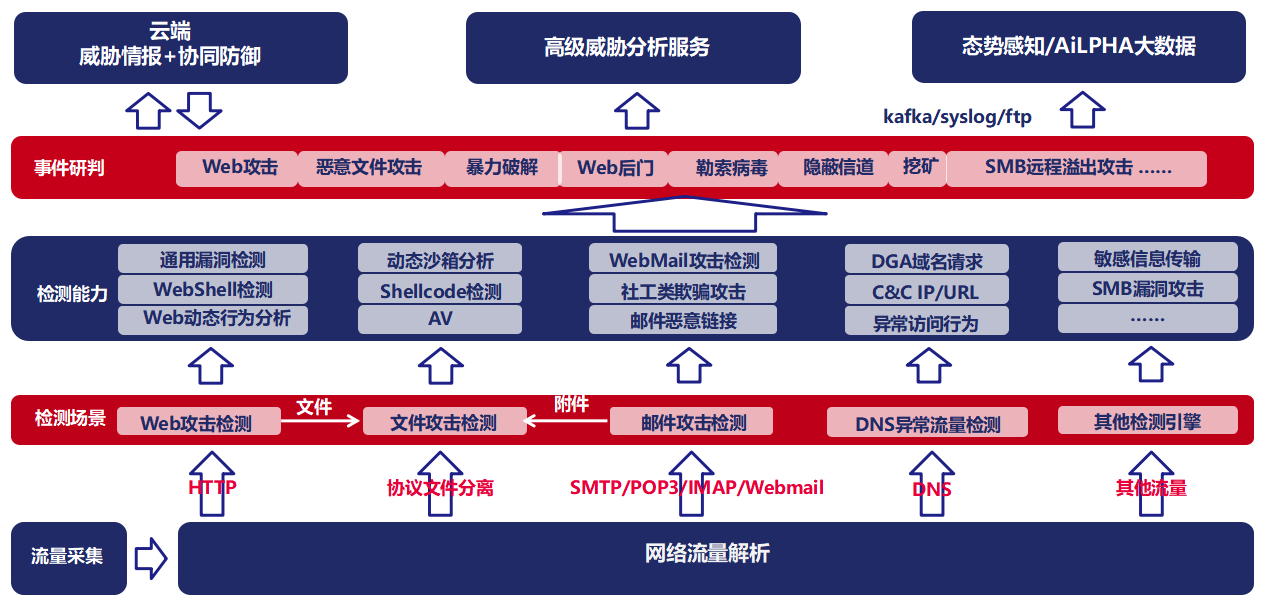

全流量+双向监测+协议解析&全网威胁感知

全流量+双向监测+协议解析&全网威胁感知

明御APT攻击预警平台全面威胁发现能力

明御APT攻击预警平台全面威胁发现能力

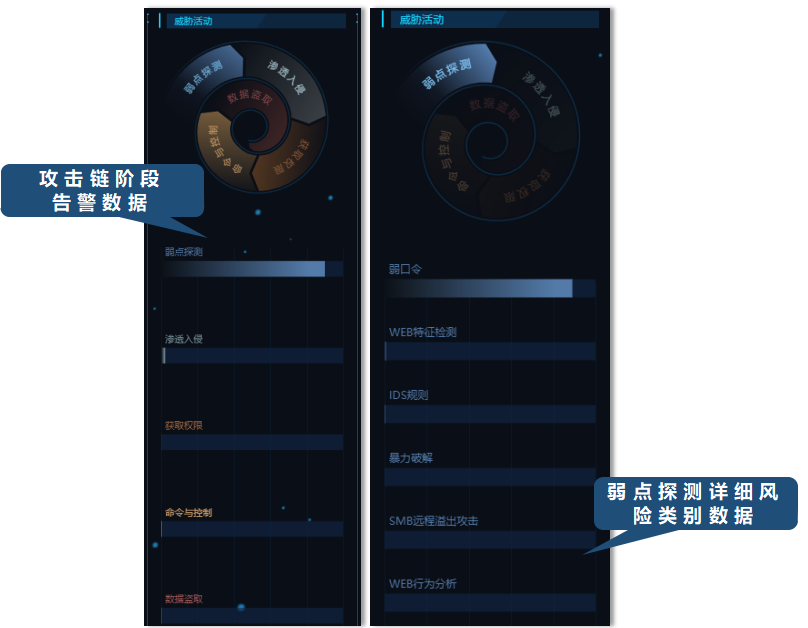

检测能力完整覆盖APT攻击链,具备全面的威胁发现能力。从邮件攻击检测、文件攻击检测、WEB攻击检测、DNS异常检测及关联分析多个层面,全面检测APT攻击,并显示攻击进度。

风险预警与态势感知

风险预警与态势感知

1.对网页、邮件、漏洞、弱口令等利用资产弱点进入内网的恶意攻击进行检测,实现对已知和未知威胁的实时监控与态势感知 2.基于多层次行为差异的沙箱逃逸检测模块,能够对特种木马等恶意代码的虚拟机探测技术进行检测和处理,支持反虚拟机检测技术,避免恶意代码的绕过 3.基于AI的威胁自学习检测,从被动防御转向主动防御,实现对20G级别的流量进行实时处理和分析

联动防御

联动防御

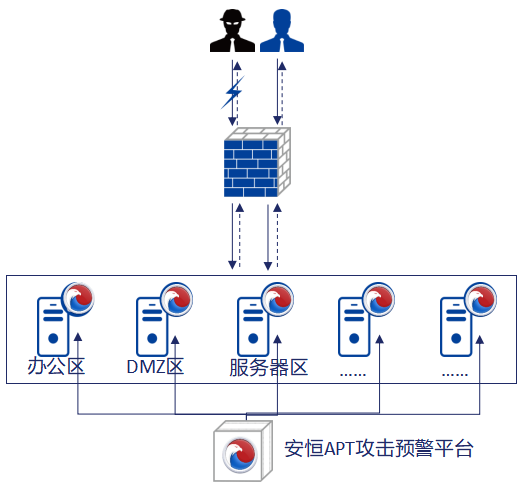

在常见黑客入侵技术的基础上,推出边界到端的“检测+防御”体系: 1、通过安恒APT攻击预警平台对边界的已知和未知威胁进行检测和发掘; 2、明御®主机安全及管理系统(EDR)对终端各种攻击威胁的响应和处置; 3、形成联合防御方案 APT检测到风险告警后,通过调用防火墙API接口对特定风险信息中的源IP进行拦截,并支持自定义拦截周期。APT检测到风险告警后,通过调用WAF的API接口对特定风险信息中的源IP或url进行拦截。

产品特点

产品特点

明御APT攻击预警平台——部署方式

明御APT攻击预警平台——部署方式

单台设备单结点部署方式:旁路部署在用户单位核心交换设备上。此方式适合网络架构不复杂,互联网出口交换机就是核心交换机的情况。

明御APT攻击预警平台——部署方式

明御APT攻击预警平台——部署方式

单台设备多结点部署方式:在单台设备负载允许的情况下,可对不同区域的流量分别镜像至该APT设备不同的业务端口。下图中是将接入交换机1和接入交换机2的镜像数据接到同一台APT设备,只要总流量不超过APT设备的吞吐率即可。

明御APT攻击预警平台——部署方式

明御APT攻击预警平台——部署方式

明御APT攻击预警平台——部署方式

明御APT攻击预警平台——部署方式

典型应用场景——风险感知

典型应用场景——风险感知

基于全流量的主动采集,以时间关联分析、威胁情报为重点,以3D可视化为特色,针对性展现企业面临的APT等新型网络攻击行为、外部攻击和内部潜在的风险

典型应用场景——快速定位失陷主机

典型应用场景——快速定位失陷主机

威胁情报(远控工具指纹库、漏洞利用库等)驱动,云端实时更新最新检测策略。智能检测引擎协同分析,多维度快速定位内网失陷主机。

典型应用场景——多阶段全攻击链威胁检测

典型应用场景——多阶段全攻击链威胁检测

典型应用场景——攻击行为溯源分析

典型应用场景——攻击行为溯源分析

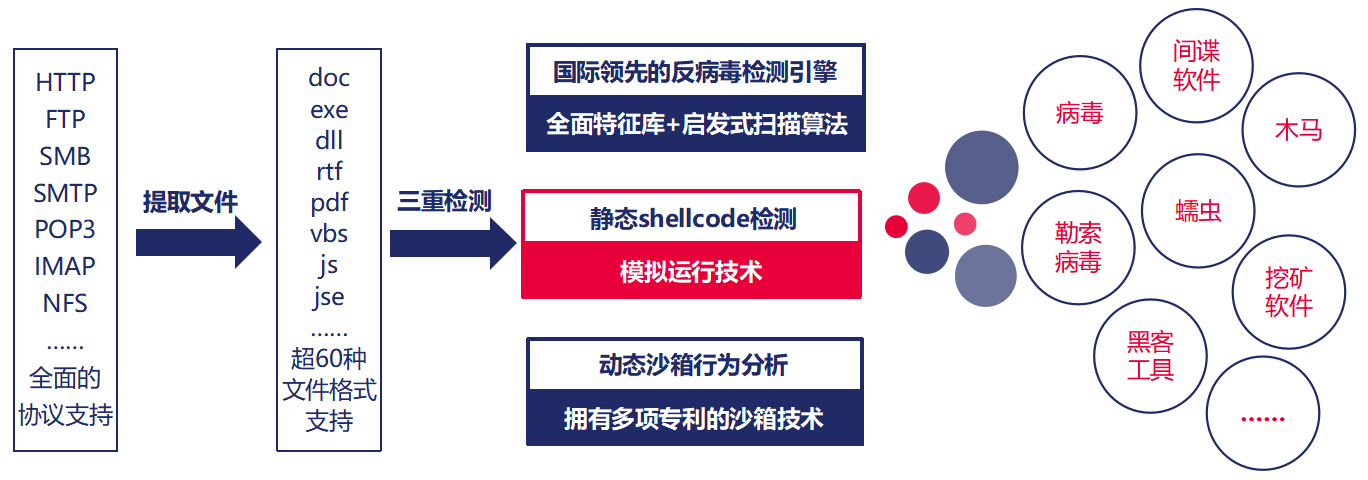

典型应用场景——恶意文件检测&未知威胁发现

典型应用场景——恶意文件检测&未知威胁发现

黑客攻击中最重要的一步是渗透入侵,文件检测技术是在渗透入侵阶段和获取权限阶段对恶意文件进行检测,及时发现病毒、木马、蠕虫、勒索病毒、挖矿软件等

明御APT攻击预警平台——产品形态

明御APT攻击预警平台——产品形态

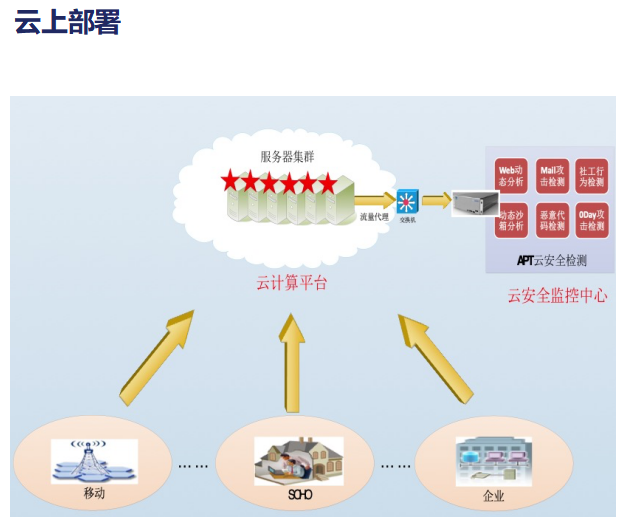

明御® APT攻击预警平台是一款在网关处采用旁路工作模式的硬件产品,可以部署在网络出口和核心交换设备上。目前已支持云上部署,且已发行便携式型号

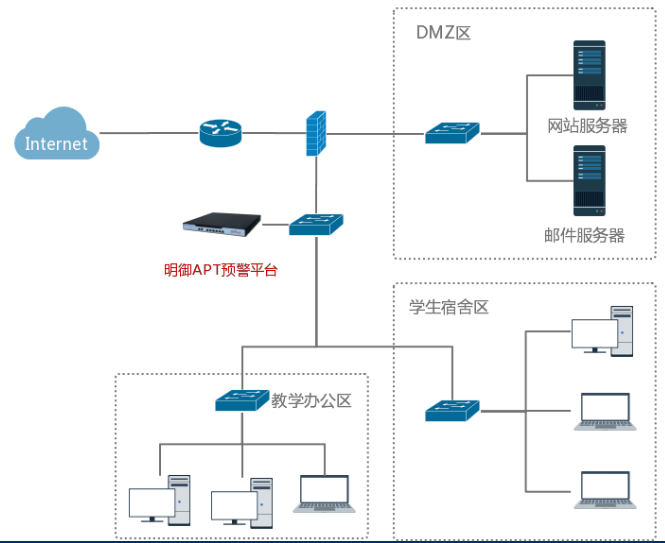

典型用户案例——某高校

典型用户案例——某高校

目前使用安恒APT攻击预警平台的单位已有数百家,涵盖了国家部委、政府、公安、金融、运营商、电力能源、医疗、教育、测评、军工、社保、传媒、广电、企业等行业

典型用户案例-某企业客户勒索病毒应急处置

典型用户案例-某企业客户勒索病毒应急处置

典型用户案例——某政府单位恶意挖矿事件

典型用户案例——某政府单位恶意挖矿事件

典型用户案例——温州医疗APT预警平台集群建设

典型用户案例——温州医疗APT预警平台集群建设

典型攻击案例——APT事件捕获

典型攻击案例——APT事件捕获

APT平台捕获境外黑客组织对某政府服务器长期入侵控制:某客户内网服务器多次下载恶意文件,该恶意文件会进一步释放恶意程序,主要目的是通过挖矿获利。

典型攻击案例——捕获利用web漏洞植入挖矿木马

典型攻击案例——捕获利用web漏洞植入挖矿木马

攻击过程:对目标进行漏洞探测,利用漏洞获取服务器权限,下载挖矿木马到受控服务器,执行挖矿木马进行挖矿,回连矿池传输数据。 关联分析:资产情报关联到最新黑客资产,钱包地址关联利用不同漏洞、不同木马的攻击行为;智能沙箱,提取特征,行为关联。

产品推荐

首页

首页