芯盾时代用户身份与访问管理系统IAM

企业身份管理诉求

企业身份管理诉求

标准规范:建立身份、认证、权限标准规范,支撑IT建设和管理。

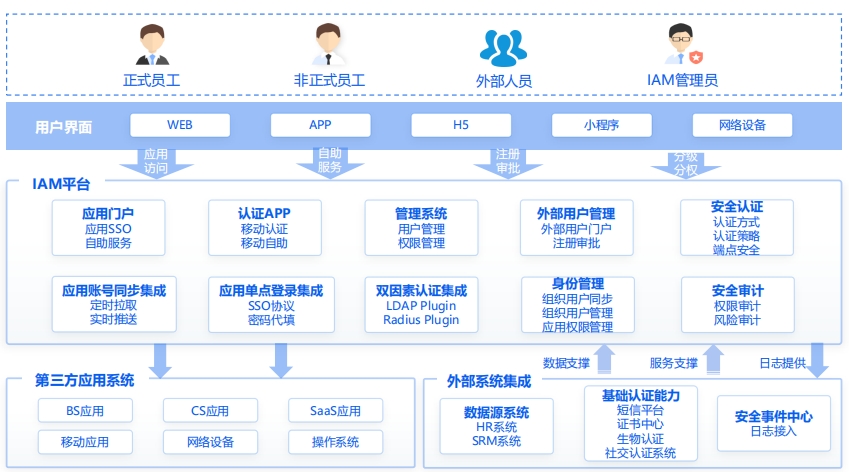

产品系统架构

产品系统架构

IAM产品负责用户身份治理与管理、权限管理、安全认证、单点登录、行为审计等业务,与数据源系统、基础认证能力、应用系统等进行集成。IAM用户群体包括普通用户、超级管理员、应用管理员等。

产品功能架构

产品功能架构

IAM系统分为应用层、功能层、数据层,支持各种标准认证协议,为用户提供统一身份、统一认证、统一权限、统审计、系统管理、自助服务等功能模块,满足用户全方位的用户身份管理及单点登录需求。

产品认证能力和安全架构

产品认证能力和安全架构

IAM依托移动安全核心技术,提供多种认证能力、灵活认证策略、丰富认证场景,满足企业安全、合规、易用诉求。

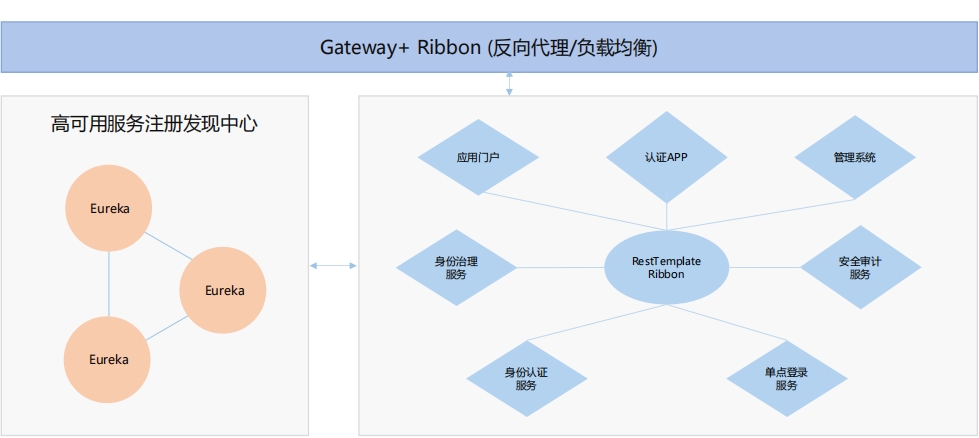

产品服务架构

产品服务架构

产品使用SpringCloud/SpringBoot微服务架构(兼容K8S服务治理),把产品划分为不同的微服务,各微服务独立部署,支持横向扩展、高可用、高并发。

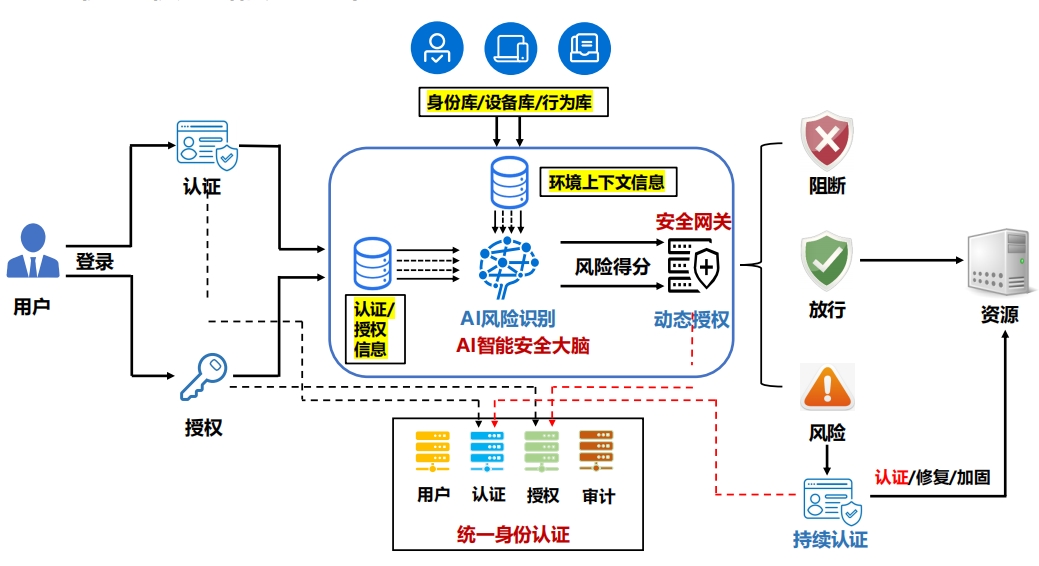

基于身份安全视角的增强型IAM架构

基于身份安全视角的增强型IAM架构

一:统一用户管理-身份连接

一:统一用户管理-身份连接

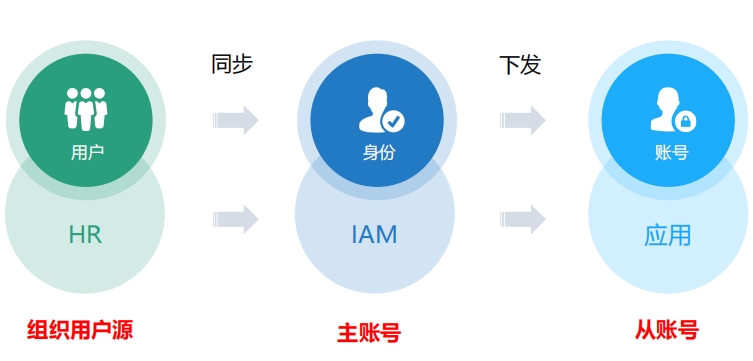

问题:多系统多用户管理复杂、各系统用户信息不一致、存在孤儿帐号僵尸帐号、没有集中存储和管理身份。

统一身份管理,对HR用户(组织用户源)、IAM身份(主账号)、应用账号(从账号)进行治理及管理,形成用户统认证身份,实现用户全生命周期管理。统一身份管理方案主要包括组织用户同步、组织用户管理、应用账号管理、应用账号同步。

一:统一用户管理-自动化全生命周期管理

一:统一用户管理-自动化全生命周期管理

企业人事管理流程融合IAM管理能力,实现全自动化人员账号和权限管理。

二:多因子认证-认证能力架构

二:多因子认证-认证能力架构

问题:大量帐号密码登录、各系统密码策略不一、认证方式单一、没有覆盖移动端等新场景。

IAM依托移动安全核心技术、提供多种认证能力、灵活认证策略、丰富认证场景,满足企业安全、合规、易用诉求。

二:多因子认证-认证方式(移动免密认证)

二:多因子认证-认证方式(移动免密认证)

支持传统认证、移动认证、生物认证、证书认证等技术,实现所知、所持、所有三个维度的认证能力。

二:多因子认证-认证策略,分级认证

二:多因子认证-认证策略,分级认证

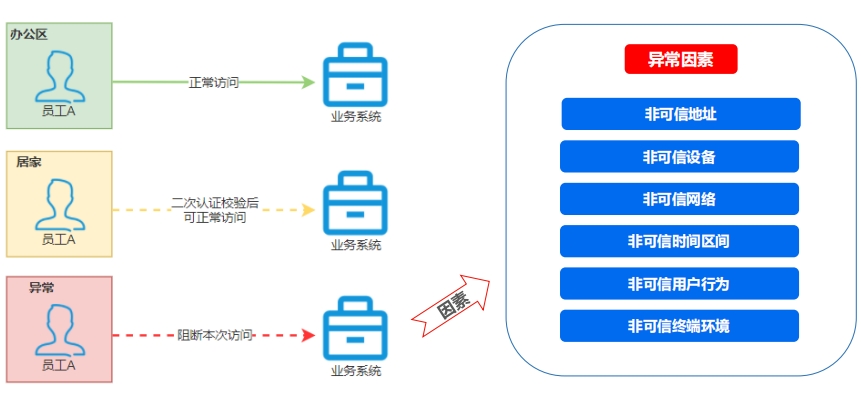

支持配置登录认证策略与访问认证策略,根据用户、应用、环境、行为等因子触发二次认证流程。

认证策略支持单因素、双因素、认证分级策略。认证分级策略支持对认证方式分级,对应用分级,当以低安全等级认证方式登录访问高安全等级应用时,需要用户进行二次认证。认证分级策略可以按照应用、用户维度设置认证策略。

二:基于上下文分析进行决策

二:基于上下文分析进行决策

通过综合 上下文信息,系统可以更准确地评估 访问请求的风险,并作出相应的 授权或阻止决策。

二:多因子认证-统一密码策略

二:多因子认证-统一密码策略

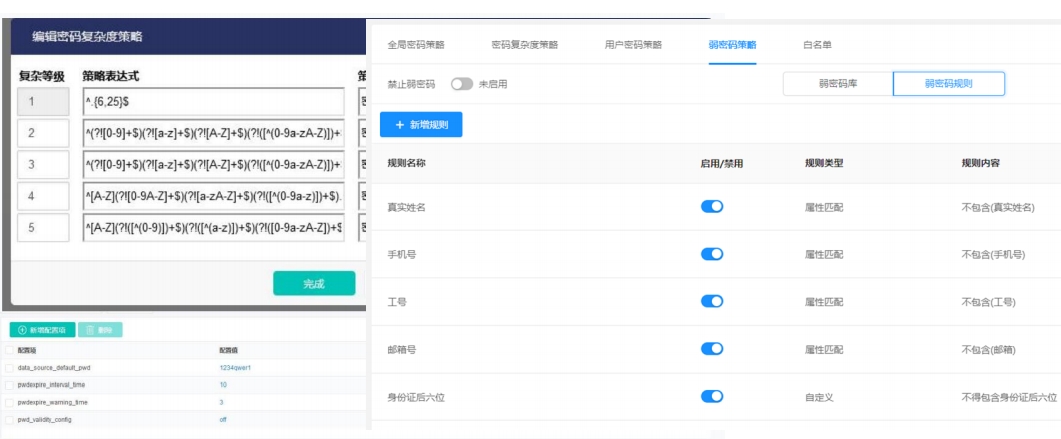

提供密码安全策略内容,包括密码复杂度、连续错误次数、错误锁定时间、简单密码屏蔽等;支持密码错误一定次数后自动锁定账号或加强二次验证。

提供弱密码管理功能,自带弱密码库,支持编辑,支持自定义弱密码规则等,可禁止弱密码用户登录,强制修改密码等。

三:统一授权管理

三:统一授权管理

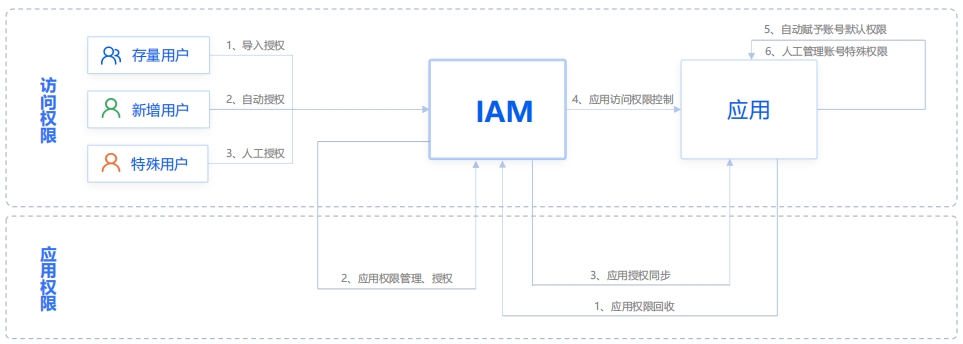

问题:权限分散管理,无法确认用户有哪些权限;人员异动离职权限回收难。

统一权限管理涉及访问权限(用户可以访问哪些应用)、应用权限(应用账号操作权限)。传统方案是由应用管理员给用户在应用中开通账号并分配权限,开通账号即代表用户拥有该应用访问权限,依靠人工管理,缺乏管理标准与操作审计,存在较大管理工作量以及安全隐患。应用可能采取不同的权限框架(比如Shiro、Spring Security、自定义框架)不同的权限模型(RBAC、ACL、RBAC+ACL等),不同的权限粒度(菜单、按钮、数据等),应用权限管理比较复杂难以标准化。芯盾时代IAM支持访问权限与应用权限管理方案,两者互相独立。

三:统一授权管理-分级管理

三:统一授权管理-分级管理

IAM集中管理用户身份与应用权限信息,对于体系复杂、用户规模大、应用数量多的高校来说,从管理运营体系、管理效率等方面考虑,存在分级管理需求,也就是按照功能、组织、应用来进行分级管理。IAM通过RBAC1、ABAC模型构建灵活的分级管理方案,满足功能分级、组织分级、应用分级等管理业务场景。

三:权限合规审计

三:权限合规审计

芯盾时代IAM支持权限合规和权限互斥管理。权限合规表示用户拥有哪些权限是合理的,通过权限合规策略实现,合规策略定义用户与访问权限、应用权限分配关系,具体参考用户自动分组章节。权限互斥表示用户不应该拥有哪些权限,通过权限互斥策略实现,互斥策略定义用户、访问权限、应用权限互斥关系。权限合规是正向策略,用于自动化默认授权;权限互斥是反向策略,不干扰权限合规策略自动化执行,采取事后审计处置方式。

三:统一授权管理-API接口授权管理

三:统一授权管理-API接口授权管理

IAM对第三方应用调用IAM API服务进行统一授权,支持Oauth2.0协议与数据加密加签,保证数据安全性。

四:应用集成-定制化统一门户及各种标准单点登录协议

四:应用集成-定制化统一门户及各种标准单点登录协议

问题:每个系统单独入口;无法自己修改信息和密码;需要反复登录。

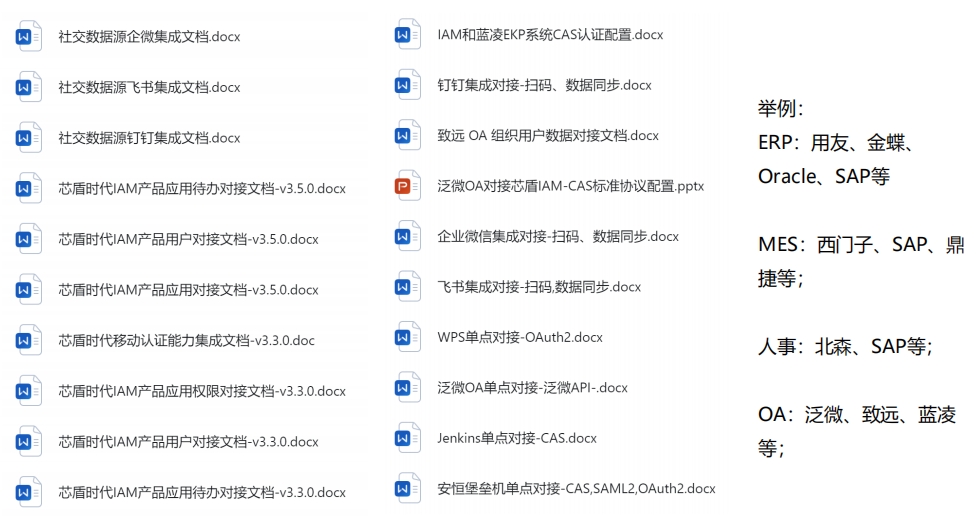

支持标准协议实现单点登录,可以保证安全性与标准化,应用系统需要简单改造。芯盾时代IAM产品支持Cas、OIDC、Oauth、SAML、JT标准协议,并提供应用模板、SDK、AP、Demo、集成文档等支持,简化应用对接工作。

四:应用集成-完善的标准化集成方案和经验

四:应用集成-完善的标准化集成方案和经验

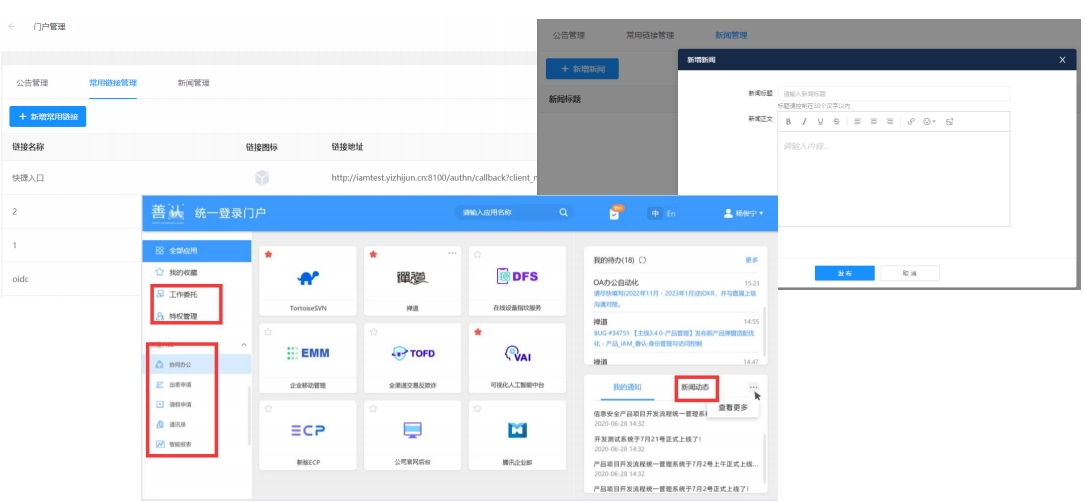

四:应用集成-多功能门户集成

四:应用集成-多功能门户集成

增加快捷功能入口、新闻发布与展示,扩展了门户样式灵活性。

五:安全合规审计-统一展示,统计图表报表

五:安全合规审计-统一展示,统计图表报表

问题:用户访问应用情况无法统计,用户访问行为无回溯链;异常情况无统计和预警通知。

IAM集中管理用户的身份权限与登录访问控制,审计功能至关重要,传统IAM审计范围包括管理员操作行为、用户登录认证行为、用户访问行为。在零信任安全理念中,IAM需要实现用户全部行为的风险分析与动态访问控制,不仅包括用户登录与访问行为,还需要支持应用资源级别的动态访问控制。芯盾时代IAM利用零信任模型、流式计算技术、规则引擎技术实现对管理员操作行为、用户登录认证行为、用户应用访问行为、用户应用资源访问行为的风险审计与动态访问控制功能。

五:安全合规审计-身份风险管控

五:安全合规审计-身份风险管控

通过风险规则、处置策略进行身份风险与信任评估。

六:信创环境支持

六:信创环境支持

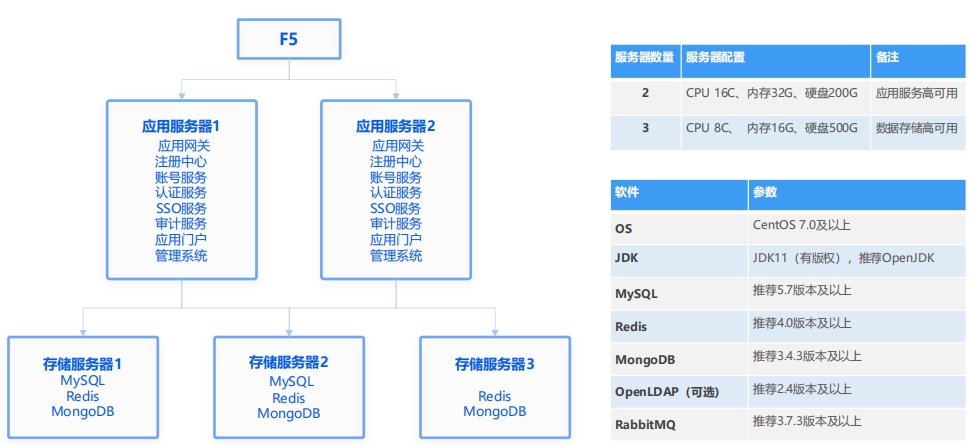

七:通用高可用部署方案

七:通用高可用部署方案

采用虚拟化服务器,通过Spring Cloud应用微服务框架与数据存储集群,满足系统高可用、高并发、横向扩展需求。采用虚机混合部署可以节省硬件资源。

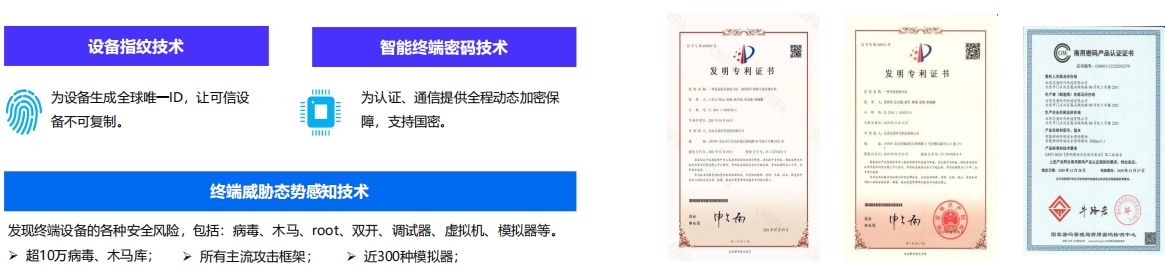

安全技术支撑

安全技术支撑

芯盾时代IAM通过设备指纹(基础)、保障设备可信和移动认证安全性。软件安全沙箱(基础)、终端安全防御(增强),三层秘钥体系核心专利技术。

安全技术【专利】

安全技术【专利】

已保护了3亿+的终端设备

每天保护了超2万亿的金融交易

全面保障用户登录设备的安全,避免认证信息泄露导致的风险!

访问行为安全-基于上下文分析进行决策

访问行为安全-基于上下文分析进行决策

通过综合 上下文信息,系统可以更准确地评估 访问请求的风险,并作出相应的 授权或阻止决策。

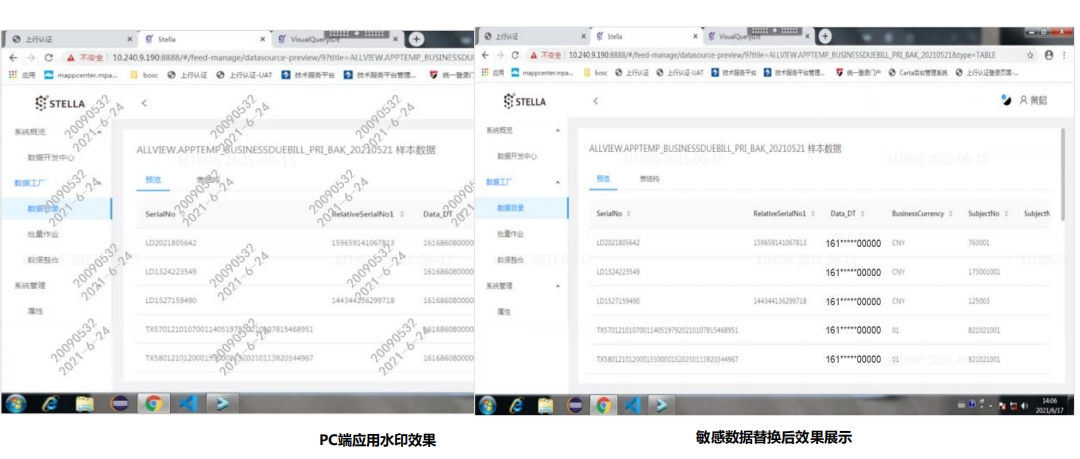

数据安全-水印、脱敏

数据安全-水印、脱敏

开放接口安全

开放接口安全

IAM对第三方应用调用IAM API服务进行统一鉴权,支持对第三方系统进行认证与数据加密加签,保证数据安全性。

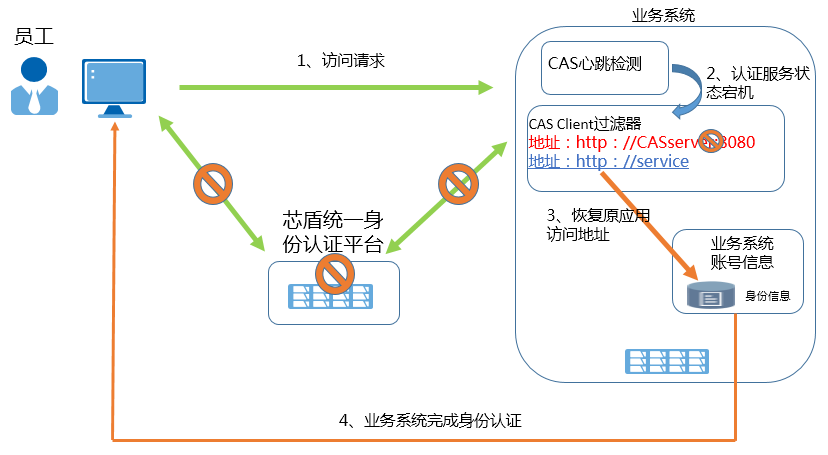

逃生机制

逃生机制

实现原理:与IAM对接的系统如果采用SSO功能,会集成我方提供的API包,这个包里面有对应的心跳监测机制,判断IAM平台是否处于正常的工作状态。

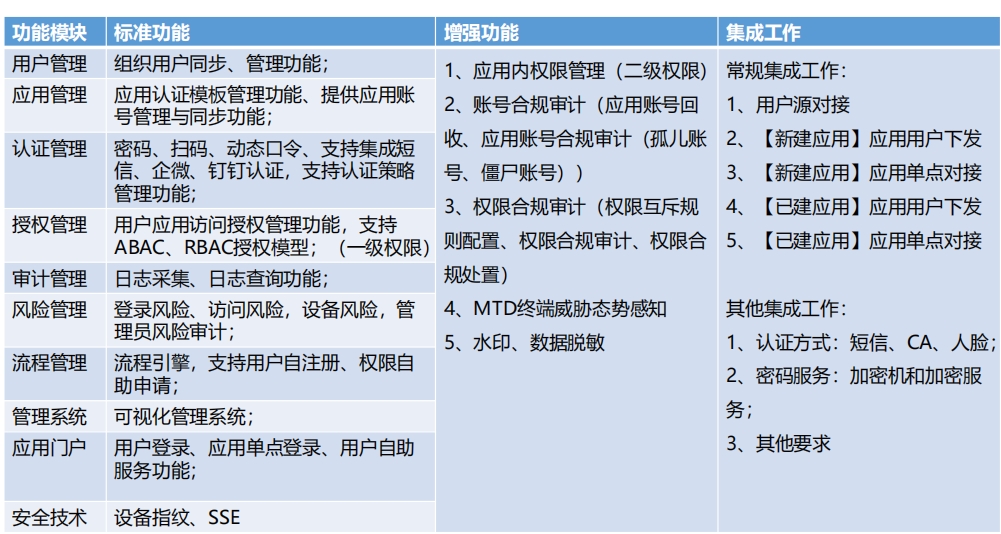

落地能力推荐

落地能力推荐

项目实施面临多方挑战,如何理清各类问题

项目实施面临多方挑战,如何理清各类问题

1、系统多,账号多(账号都是哪些系统的、有什么权限、还能不能使用、有没有其他人也在用?)

2、密码多(经常需要改密码,密码复杂度要求是啥,弱密码安全风险?)

3、权限复杂(该有什么权限、怎么申请、已经有什么权限了、权限怎么不对?)

4、审计不清(有多少超过3个月未使用的账号,有没有来历不明的账号,一共有多少种岗位,每种岗位有什么访问权限,有多少人属于这个岗位,这个权限都赋予了哪些人?)

5、外部人员管理(外部人员访问账号如何管理,有什么权限,回收了没有?)

6、风险识别(账号怎么报异地登录了、密码怎么不对了、账号怎么被锁定了?)。

明确项目目标和实施范围

明确项目目标和实施范围

组织内各部门、下属企业、外协单位、服务厂商等;内部员工、下属单位员工、外协单位人员、服务厂商人员等全类型用户。

2、系统范围

评估对接到IAM中的信息系统,包括:办公系统、生产系统、运营系统等有新建系统和已建系统之分,考虑分批次接入。

3、权限梳理

提前梳理好用户、角色、系统权限数据和对应关系。

4、认证方式选择

包括口令、扫码(二维码)、动态口令等,是否有认证方式集成需求,例如CA、短信、人脸等。

5、部署和其他

平台部署环境,高可用架构,安全方案等。

实施方法论-流程和工作项

实施方法论-流程和工作项

指导和规范IAM的技术实现。

实施方法论-流程和工作项

实施方法论-流程和工作项

实施方法论-流程和工作项

实施方法论-流程和工作项

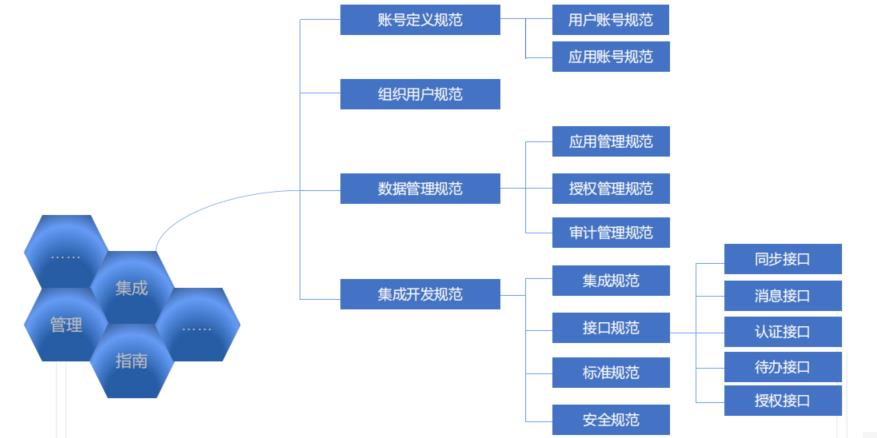

建立统一标准,形成规范化管理

建立统一标准,形成规范化管理

通过一套标准指导、一套平台支撑、一套机制管理,沉淀共性能力、避免重复建设、节省IT投资,真正实现数字身份的共亨和相关服务的能力复用。

提供统一账号定义规范、组织用户规范、数据管理规范和集成开发规范。

应用集成-完善的标准化集成方案和经验

应用集成-完善的标准化集成方案和经验

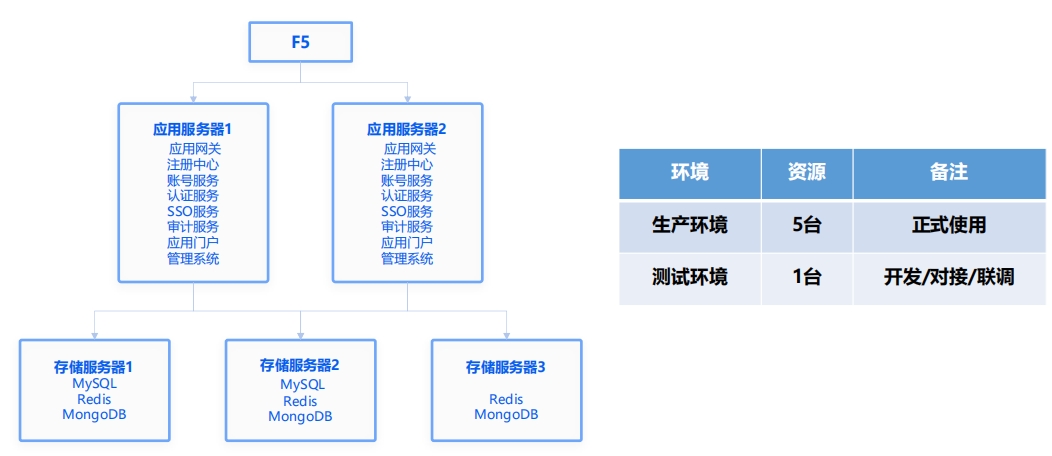

部署方案推荐

部署方案推荐

平台采用微服务架构设计,采用集群模式部署,建议部署在虚拟机中,根据组织用户和应用系统基本情况,建议采用2+3模式,2台应用服务,3台数据库服务,另外还需配置F5等负载均衡设备来发布服务。

产品推荐

首页

首页