深信服SIP安全感知管理平台

整体影响力

整体影响力

安全可视

安全可视

资产管理优势能力

资产管理优势能力

文件威胁检测优势总结

文件威胁检测优势总结

基于文件的智能AI查杀技术

基于文件的智能AI查杀技术

文件会通过SIP包含的SAVE检测引擎、威胁情报检测引擎、 webshellkiller等多种检测引擎检测并综合得分计算结果。SAVE引擎原理(三步走):从海量样本集合中筛选筛选出最有效的特征集合,特征降维,将所选特征集合的向量表示从数十万维压缩到数千维,构建模型和评分系统,以实现对已知和未知恶意文件的检测。

基于流量的文件威胁检测技术

基于流量的文件威胁检测技术

基于流量和文件的检测技术--Smash恶意脚本专杀引擎

基于流量和文件的检测技术--Smash恶意脚本专杀引擎

使用场景:随着杀毒引擎和沙箱的查杀能力不断提升,使用二进制病毒进行攻击越来越容易被检出,黑客开始倾向于使用脚本进行渗透攻击。在当前流行的众多网络攻击中我们都能看到脚本利用的影子,利用恶意脚本进行攻击有如下优点:易混淆:绝大部分脚本类型都有开源的混淆器,混淆成本相当低。功能强大:结合现有的一些开源框架,黑客几行脚本就能实现挖矿勒索渗透扩散,功能极为强大,常用来作为APT攻击的绕过脚本。

威胁分析--基于流量和文件的文件威胁检测——恶意脚本专杀引擎

威胁分析--基于流量和文件的文件威胁检测——恶意脚本专杀引擎

由于恶意脚本种类多,变化大,利用传统的特征码查杀技术效果差,对此,我们另辟蹊径,通过对海量样本的分析训练,推出了多特征关联分析脚本查杀引擎-Smash。Smash引擎不仅仅针对脚本文件中的某个特征码,而是对脚本上下文进行语义分析,将检出的多个特征进行关联最终命中恶意脚本。在1000个不同类型的恶意脚本测试集里,检出83%,误报仅为5%。目前已覆盖常见的脚本如Powershell、VBS、Windows批处理脚本、Linux Shell、Python、Office宏脚本、挖矿配置脚本等的检测。

检出举证示例

检出举证示例

UEBA优势总结

UEBA优势总结

UEBA使用的算法

UEBA使用的算法

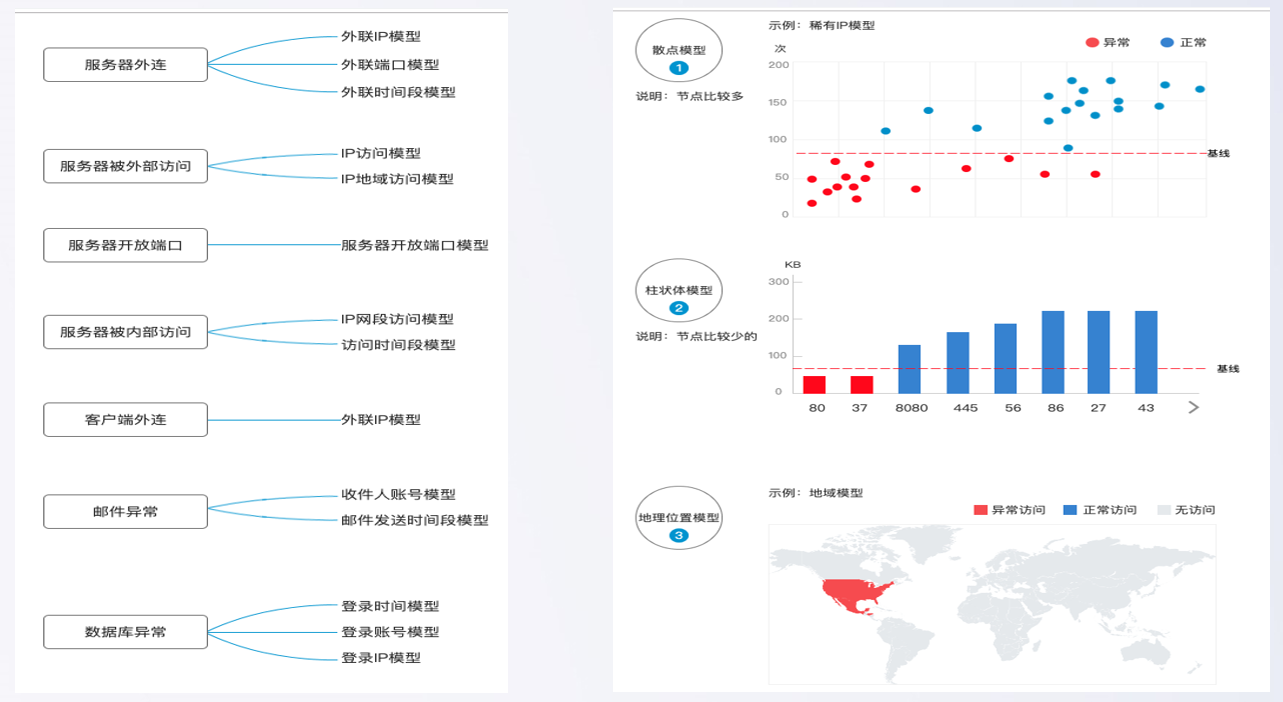

UEBA学习模型示例

UEBA学习模型示例

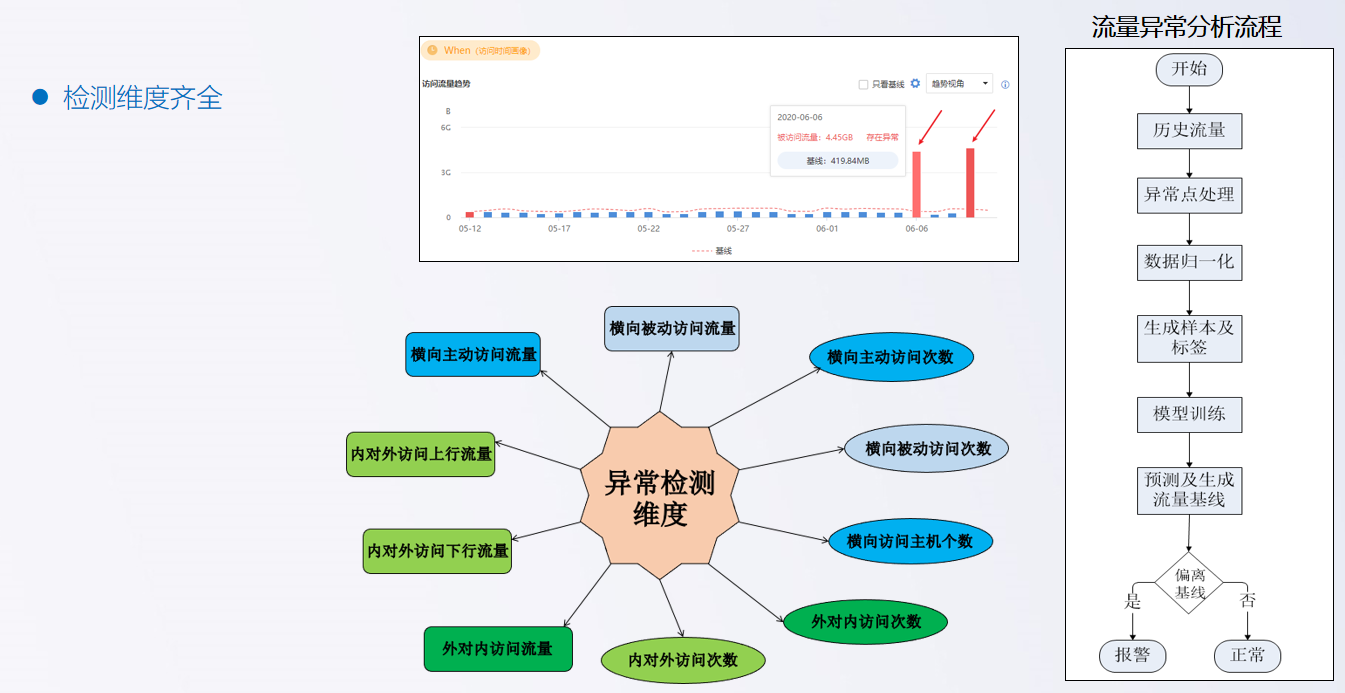

UEBA场景--流量异常

UEBA场景--流量异常

流量异常采用回归树算法,对历史流量进行曲线拟合,找到一个拟合历史数据最佳的函数曲线,并对未来的流量做出预测,形成流量基线,对偏离基线值较大或较小的流量做出异常报警。

UEBA场景--数据库异常

UEBA场景--数据库异常

数据库异常通过学习登录数据库的常用用户、用户的常用登录地点、用户的常用登录时间、用户经常访问的数据库表、用户每天的访问数据量、用户每天的访问频率进行持续学习,建立用户正常的访问行为基线,对偏离基线较大的可疑异常行为进行告警;支持主流关系型数据库:MySQL、Oracle、SQL Server、Sybase、DB2。

挖矿检测

挖矿检测

挖矿行为的识别可以通过很多方面进行判断,终端层面监控硬件资源的使用率,及相关进程分析;流量层面通过识别挖矿行为的流量特征,从流量中识别出挖矿行为。 SXF提供了基于挖矿攻击事前、事中和事后全链路的检测分析能力,综合运用威胁情报、IPS特征规则和行为关联分析技术,在事前检测能力上具有突出优势,如检测发现文件传输(上传下载)阶段的异常,对挖矿早期的准备动作即告警,技术原理参考“文件威胁检测--基于流量和文件的检测技术”。

账号安全检测--优势总结

账号安全检测--优势总结

账号安全检测--真实案例

账号安全检测--真实案例

HTTP异常流量检测优势总结

HTTP异常流量检测优势总结

HTTP异常流量检测——真实案例

HTTP异常流量检测——真实案例

定时任务检测算法上线一个月内就在多个客户检出验证,如在某省厅客户、某省经信委、某航天等多个客户处,深信服检测到新型病毒,得到了客户的充分认可。实际数据证明,SIP的HTTP异常流量检测检出率高,误报率低于2%。

内网穿透检测优势总结

内网穿透检测优势总结

内网穿透检测- DNS隐蔽信道检测

内网穿透检测- DNS隐蔽信道检测

DNS隧道通信案例--某国家安全局APT事件

DNS隧道通信案例--某国家安全局APT事件

溯源分析 优势总结

溯源分析 优势总结

全过程溯源分析取证

全过程溯源分析取证

重保中心

重保中心

单独设立重保中心专题,高效应对护网、两会和国庆等重要时期的网络安全大考。在重保中心,用户可以快速梳理核心资产及资产的暴露面,提前采取安全加固措施降低风险面,而战时通过对抗值守服务可实时掌握攻防态势并及时溯源、快速封锁处置,事后通过值守报表简洁明了掌握和检验护网成效。

等级保护管理

等级保护管理

等保文档管理:对各类等保文档进行统一管理,方面快速存取查用;等保合规自查:整合AF、AC、EDR的自查数据,可快速核查和可视等保合规状态及差距。

联动处置优势总结

联动处置优势总结

联动安全设备类型更多:支持联动AF、EDR、AC、VPN、AD、HCI、BBC等多种设备。支持自动编排且处置策略更丰富:包括联动封锁、访问控制、上网提醒、冻结账号、一键查杀、进程取证多种动作。

事件自动化闭环处置

事件自动化闭环处置

分级分权管理

分级分权管理

产品推荐

首页

首页