深信服零信任业务安全访问方案

数字化趋势下,业务访问场景日趋复杂

数字化趋势下,业务访问场景日趋复杂

业务访问安全问题凸显、难以单点解决

业务访问安全问题凸显、难以单点解决

安全和运维管理面临双重挑战

安全和运维管理面临双重挑战

安全需求不断升级、运维压力大,业务访问和人员权限不可视不可控,影响业务的可用性

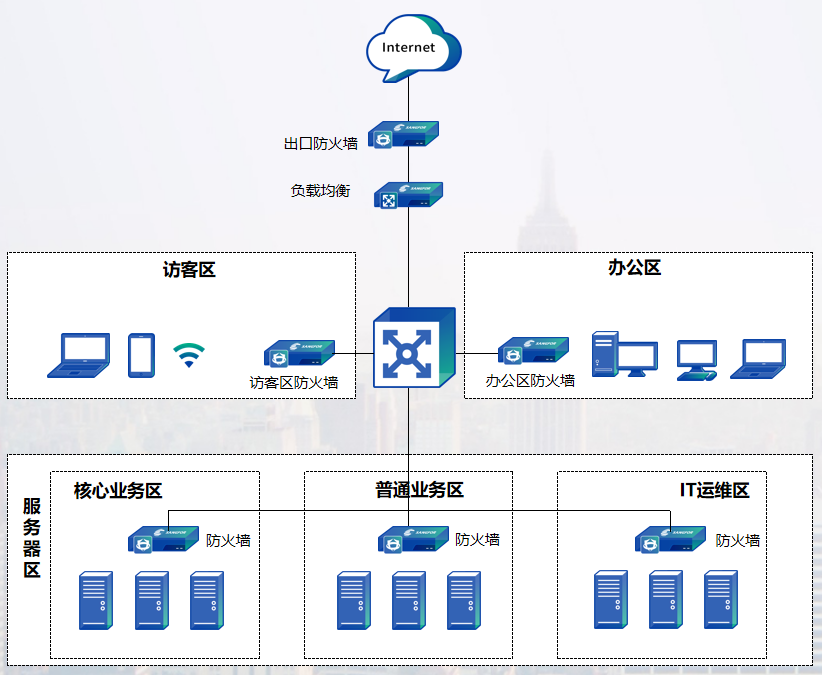

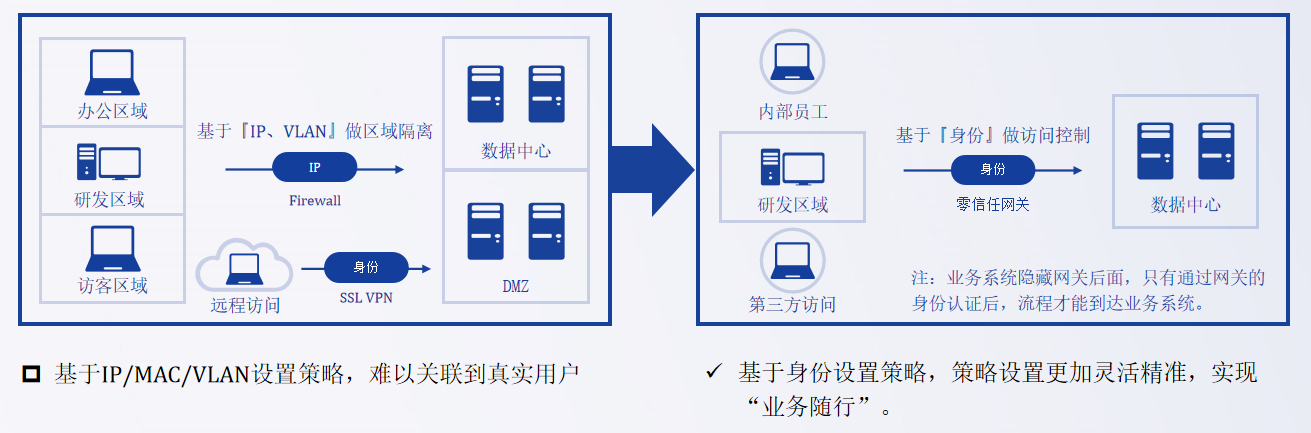

以身份为基石 – 明确业务访问主体

以身份为基石 – 明确业务访问主体

基于身份而不是IP/MAC/VLAN设置业务访问策略,所有的访问控制、权限管理、访问行为审计等策略均关联到身份,真正实现权限跟着人走,策略更加灵活精准。

以业务为中心 – 明确安全保护对象

以业务为中心 – 明确安全保护对象

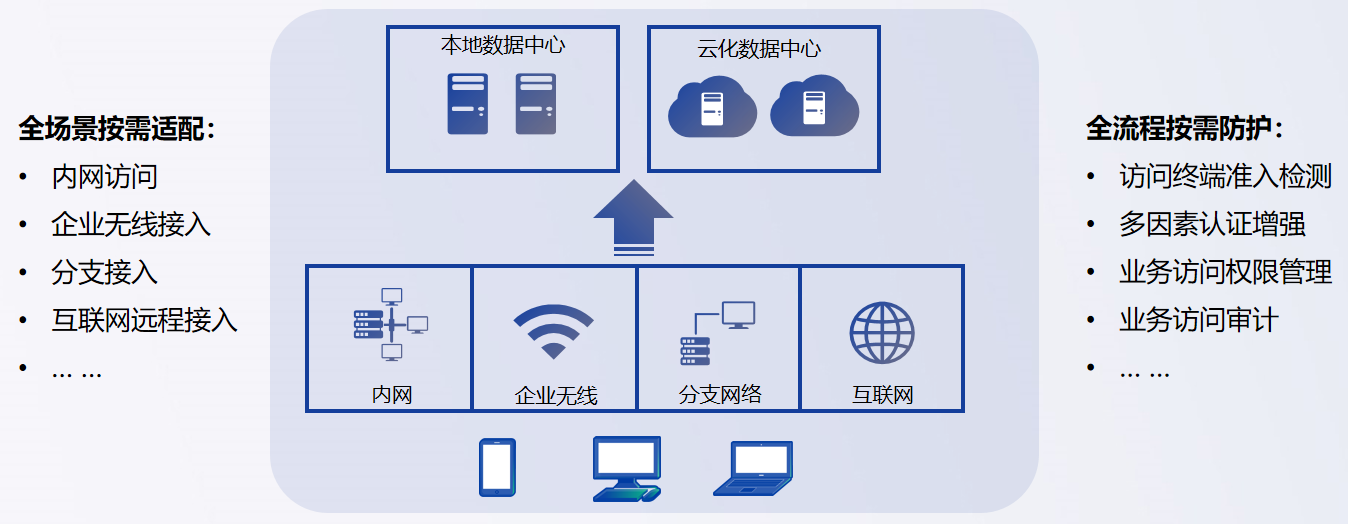

围绕业务访问的全流程保护,避免单点拼凑,提供全场景按需适配的业务安全访问方案,任意位置、任意终端、任意用户安全接入,并提供从接入访问、身份认证、终端检测、访问控制、权限管控、日志审计到数据安全按需防护策略。

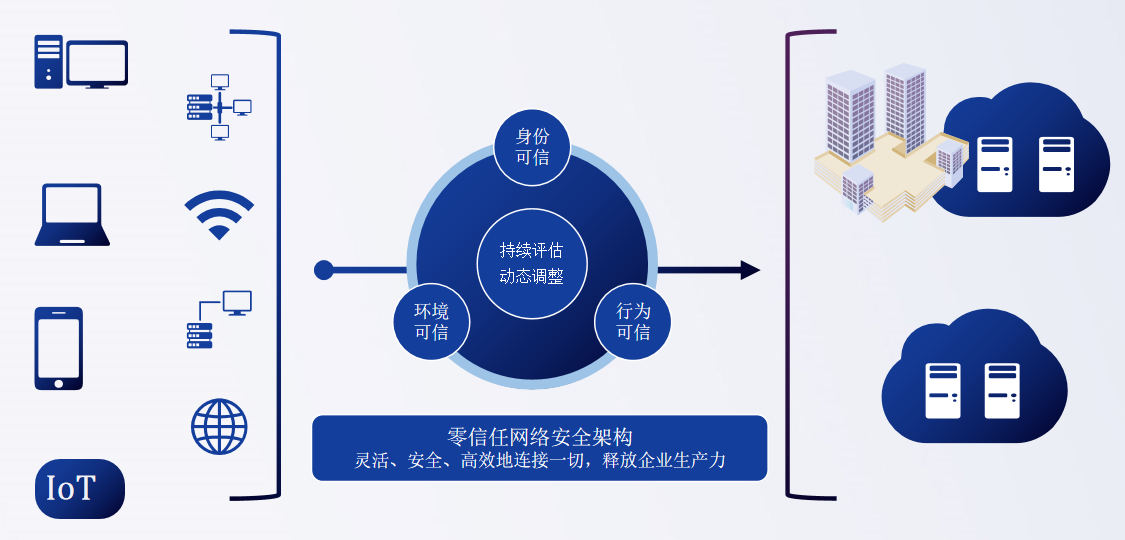

业务安全访问的“破局之道” – 零信任

业务安全访问的“破局之道” – 零信任

深信服aTrust,以身份为基石,以业务为中心,最终形成一套轻而美、易落地、可成长的符合零信任网络安全架构的办公业务安全访问方案,实现业务可信访问、智能权限 、极简运维。

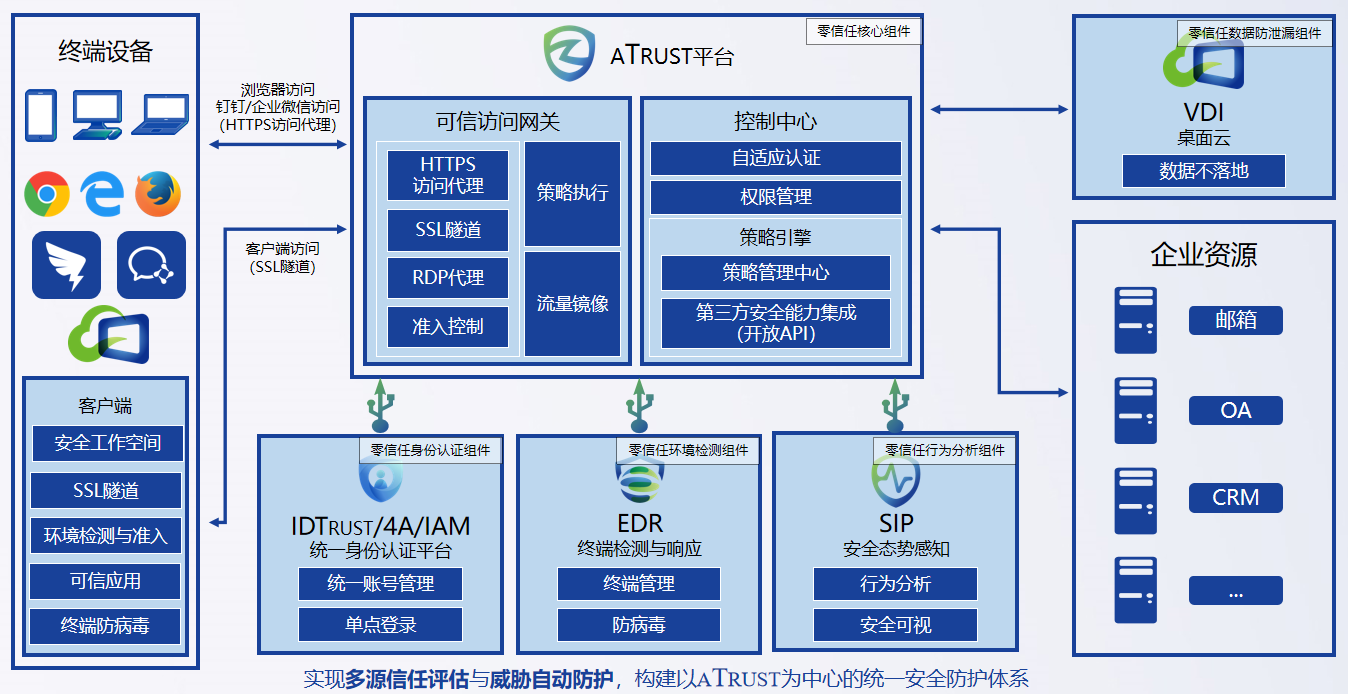

深信服aTrust方案架构

深信服aTrust方案架构

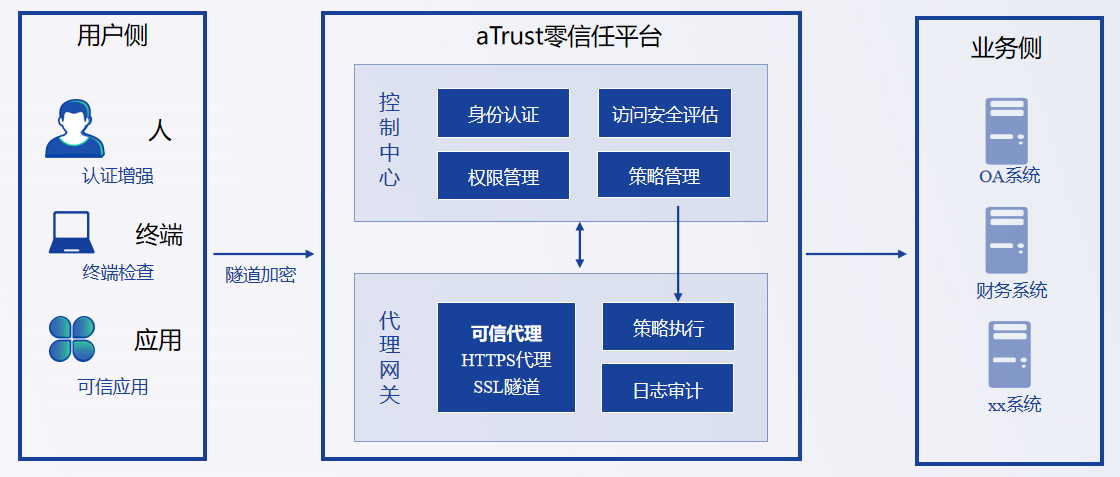

深信服aTrust产品参考SDP 架构,以控制面和数据面分离方式设计,分为控制中心和安全代理网关两个核心组件。其中控制中心主要提供身份认证、信任评估、动态访问控制和策略管理等;代理网关主要实现隧道加密、代理访问、策略执行、日志审计等。

用户侧安全 – 身份认证增强

用户侧安全 – 身份认证增强

双因素认证,结合环境、行为自适应调整认证强度,平衡安全与体验

用户侧安全 – 终端安全检查

用户侧安全 – 终端安全检查

提供灵活的跨平台终端准入控制,在登录时、访问业务过程中持续检测终端环境,不满足安全基线时,及时注销登录或阻断业务访问,确保只有符合安全牛条件的终端才能登录并访问业务系统。

用户侧安全 – 应用进程可信

用户侧安全 – 应用进程可信

自动采集终端上发起访问的应用程序信息,可根据应用签名等信息评估风险,可设置可信应用,非可信应用访问业务时,及时阻断请求或强制注销,避免恶意人员使用攻击/扫描工具进行入侵。

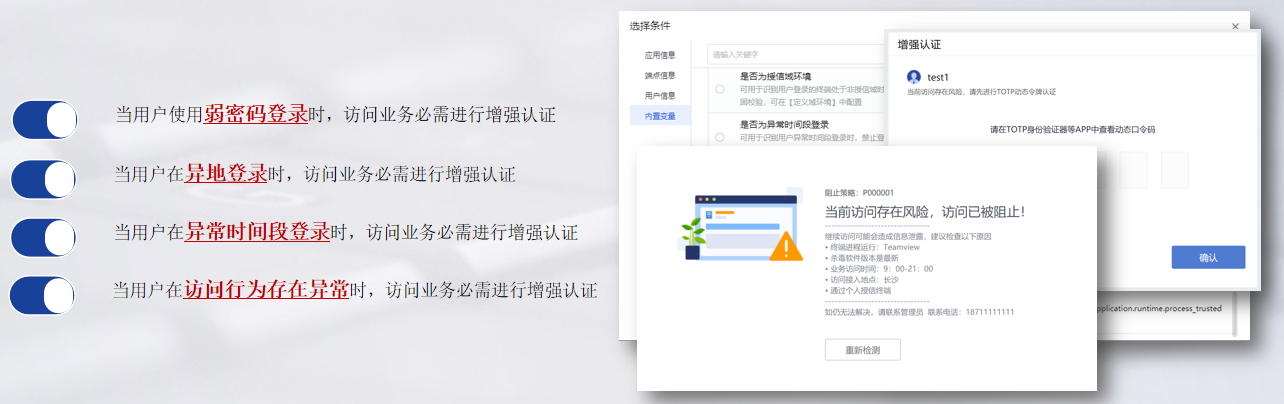

访问过程安全 – 异常访问增强认证(灰度处置)

访问过程安全 – 异常访问增强认证(灰度处置)

如果身份、环境异常存在安全隐患时,在访问业务系统时自动进行阻断或增强认证。一旦账号在非授信终端或异地登录,可以强制二次认证或阻止用户访问,避免账号盗用后带来的业务风险。

访问过程安全 - 全终端数据安全

访问过程安全 - 全终端数据安全

可以针对比如高敏办公(比如说财务系统查看),增加沙箱保护,把终端数据关在加密的盒子里,出不去。PC和移动端(android&ios)都能统一处理。也提供RDP代理或结合VDI,实现终端数据不落地。

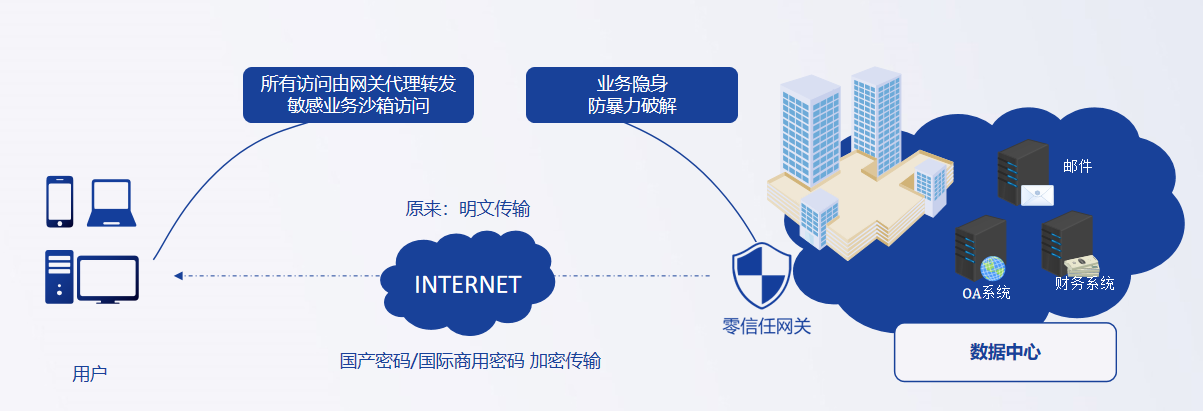

业务侧安全 – 业务安全发布

业务侧安全 – 业务安全发布

业务系统无需直接开放给外部网络,通过零信任网关安全代理发布,用户仅能够访问到代理网关,只有零信任aTrust平台的认证和评估后,才允许访问指定权限内的业务系统。同时针对数据敏感的业务,如财务、经营报表等,也可以通过策略发布到安全沙箱内,用户仅允许在安全桌面内访问,避免数据外泄。

业务侧安全 – 访问权限可视可控

业务侧安全 – 访问权限可视可控

可视化权限配置,精细到用户、终端、应用的多维度权限管理;同时提供权限梳理和可视化报表,直观展示各业务系统的访问用户、访问次数、访问趋势等,从而梳理闲置账号、异常账号、闲置权限(申请了权限长期不用)等,可以根据权限报表,来逐步收缩权限,确保权限最小化管理真正落地。

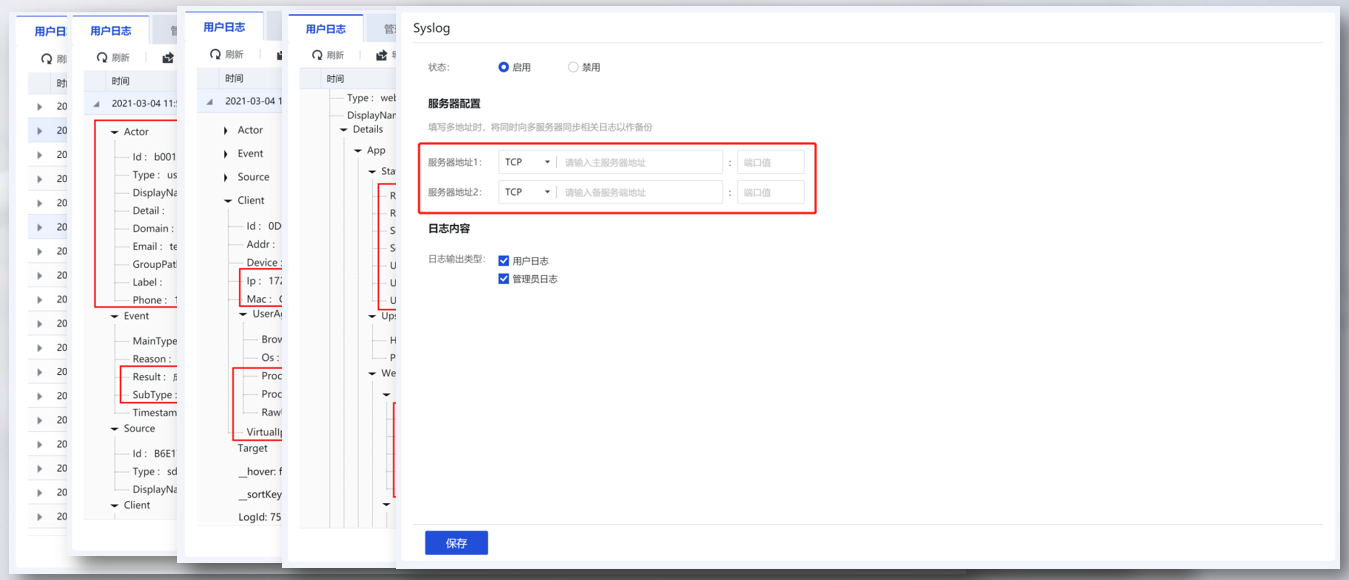

业务侧安全 - 访问记录全面审计溯源

业务侧安全 - 访问记录全面审计溯源

业务访问流量全部都过代理网关,无论内网、外网访问,无论网页、移动APP还是PC端访问,都能做到所有访问能被记录、可溯源(到用户、到终端),避免丢失访问日志。

确保方案可落地,是解决问题的关键支撑

确保方案可落地,是解决问题的关键支撑

深信服aTrust在保障方案落地上,提供结构化、完整化的落地支撑,以对业务访问场景多年实战积累,在使用体验、运维体验等方面持续优化改进,真正做到方案易推广、易使用、易维护。

下载即用&开机即用,不改变用户访问习惯

下载即用&开机即用,不改变用户访问习惯

用户访问体验优化(内外网一致体验,B/S业务免客户端,跨平台跨浏览器)

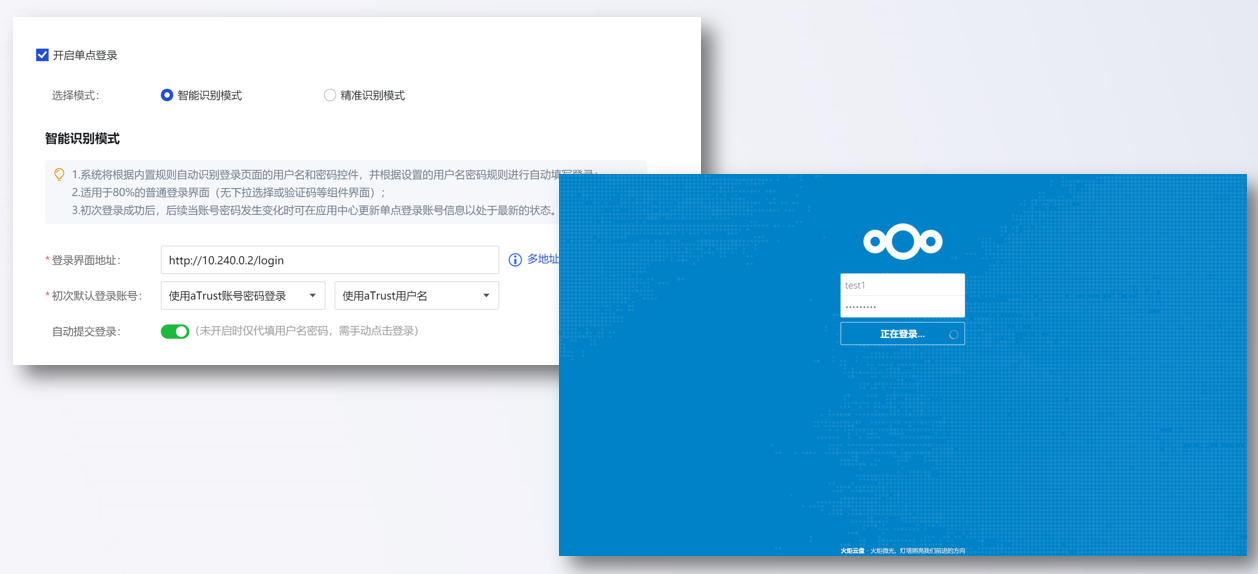

创新智能识别代填技术,应用0改造单点登录

创新智能识别代填技术,应用0改造单点登录

应用权限自助申请,提升办公效率

应用权限自助申请,提升办公效率

支持用户在线自助申请应用权限,提升用户办公效率,简化权限管理和运维

客户端跨版本兼容,提升用户使用体验

客户端跨版本兼容,提升用户使用体验

客户端向上/下兼容服务端版本,在不同版本服务端之间切换时,客户端无需更新插件,提升用户使用体验

资源访问用户自助诊断-隧道资源

资源访问用户自助诊断-隧道资源

用户通过资源诊断快速定位访问失败原因,提升用户体验,减少管理员压力

资源访问用户自助诊断-WEB资源

资源访问用户自助诊断-WEB资源

用户通过资源诊断快速定位接入卡慢问题原因:用户宽带网络慢、atrust服务器转发慢、业务服务器响应慢。并根据提示自行解决,提升用户使用体验,减少管理员压力

强大的诊断修复工具 – 用户自助解决环境兼容问题

强大的诊断修复工具 – 用户自助解决环境兼容问题

用户通过工具可自助完成各种环境问题的检测和修复,释放运维管理压力

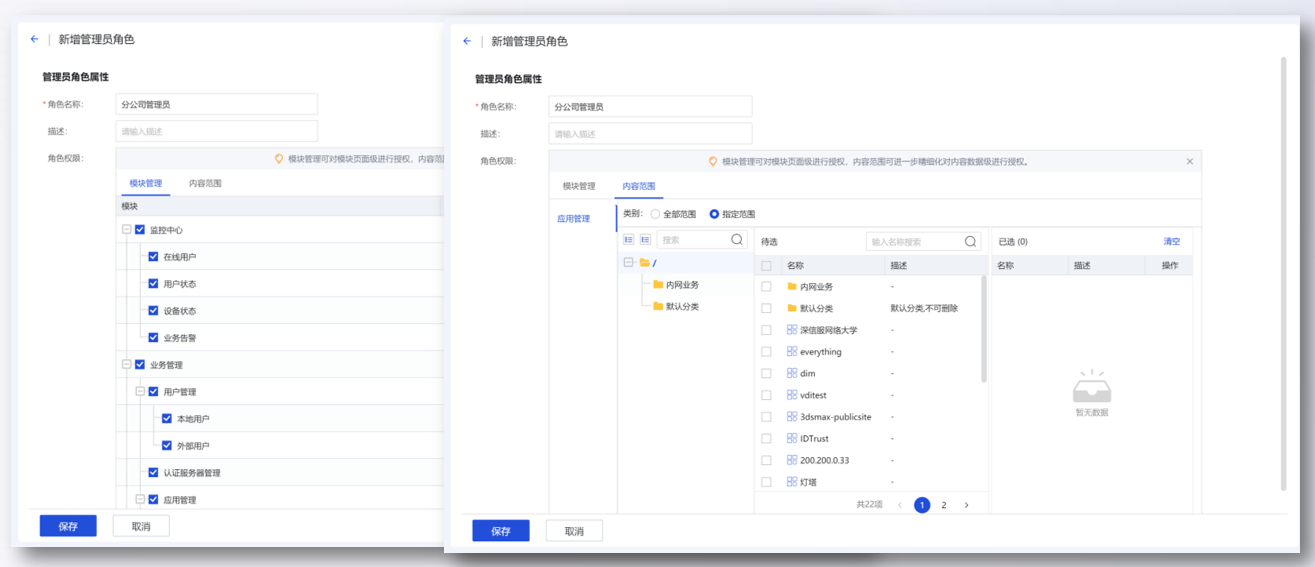

管理员账号分级分权管理

管理员账号分级分权管理

支持分级分权管理,超级管理员可以创建子管理员并赋予功能模块权限、资源管理范围

客户端日志定向收集,提升排障效率

客户端日志定向收集,提升排障效率

客户端排障时,管理员可以向指定客户端下发日志收集命令,不打扰领导正常工作,提升排障效率

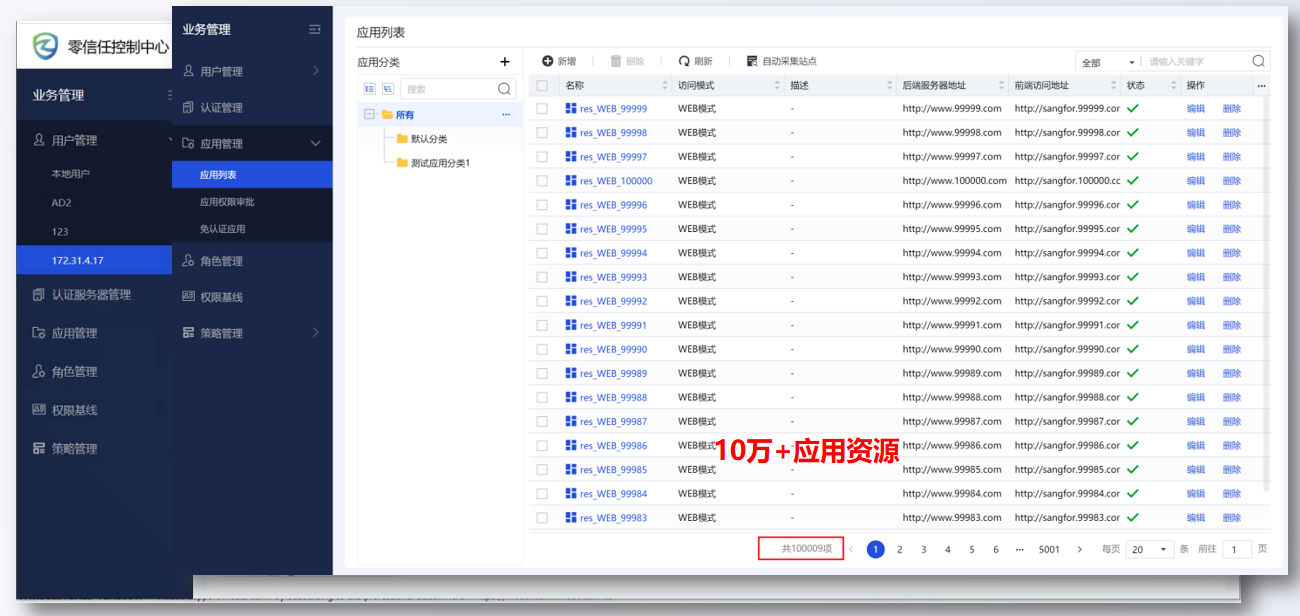

超大规模用户/资源管理

超大规模用户/资源管理

采用全新的产品架构设计,进行了性能优化,从而支持数十万级别的应用、数十万级别的用户数、上万级别的用户组

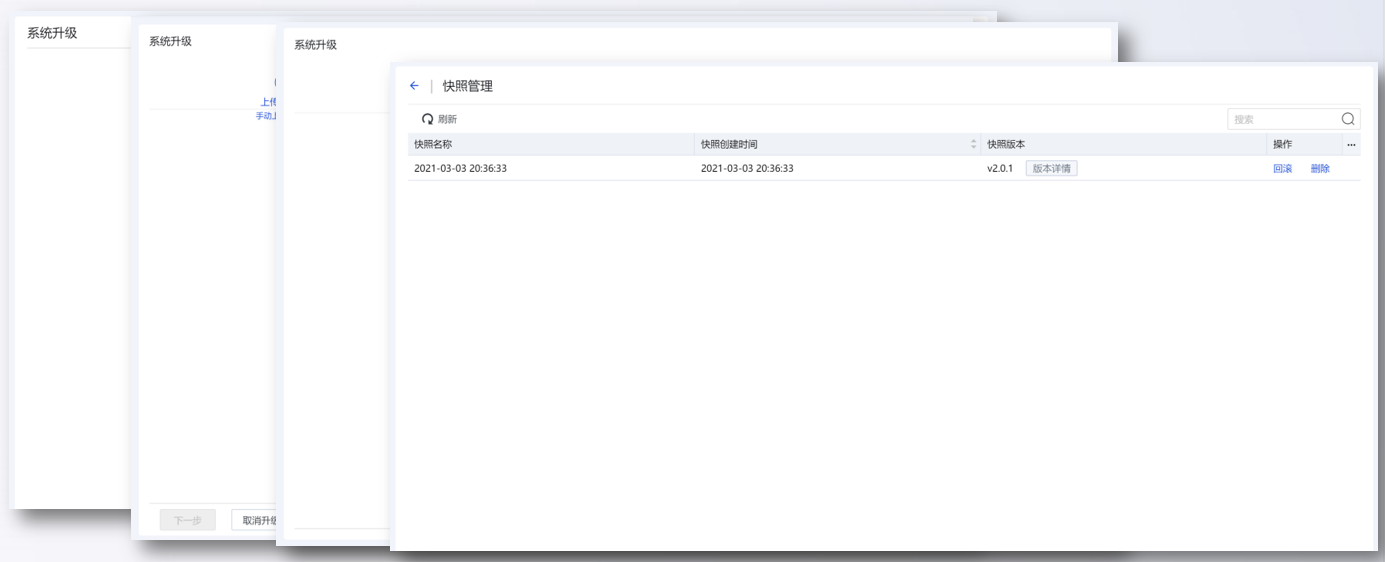

版本升级支持时光机快照

版本升级支持时光机快照

提供时光机快照机制,升降级确保能任意回退。

超压稳定性大幅改进

超压稳定性大幅改进

新架构实现了智能资源控制,在高压超压时也会针对业务限流降级,并做到系统不宕机、业务可用、请求延时而不失败(如2万并发,按3万并发持续压测,请求稍有延迟但是不会发生失败)。针对此项,我司还可以提供现场压测环境,按超压方式进行持续压测,验证设备可靠性。

客户端灰度升级,降低升级影响

客户端灰度升级,降低升级影响

客户端支持灰度升级,避免集中升级引发的下载流量爆增,带宽被占满,同时减小升级失败影响范围

灵活扩容 - 大规模使用性能保障

灵活扩容 - 大规模使用性能保障

典型方案场景

典型方案场景

可根据业务情况分场景、分阶段进行部署,满足不同场景、不同阶段的业务安全访问需求。

可按需扩展安全组件、实现全面零信任

可按需扩展安全组件、实现全面零信任

从业务安全访问到全面零信任

从业务安全访问到全面零信任

网络灵活建设,安全架构快速适配;业务灵活部署,按需上线至任意数据中心;职场灵活扩展,实现分支快速安全合规;员工灵活接入,无需依赖固定办公网络。

江苏银行第三方商户平台业务安全访问

江苏银行第三方商户平台业务安全访问

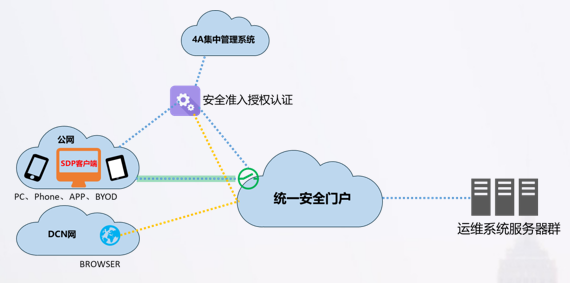

浙江电信内外网统一业务访问

浙江电信内外网统一业务访问

深信服集团零信任业务安全访问实践

深信服集团零信任业务安全访问实践

更多客户案例

更多客户案例

业务访问安全增强 – 联动SIP增强未知威胁检测能力

业务访问安全增强 – 联动SIP增强未知威胁检测能力

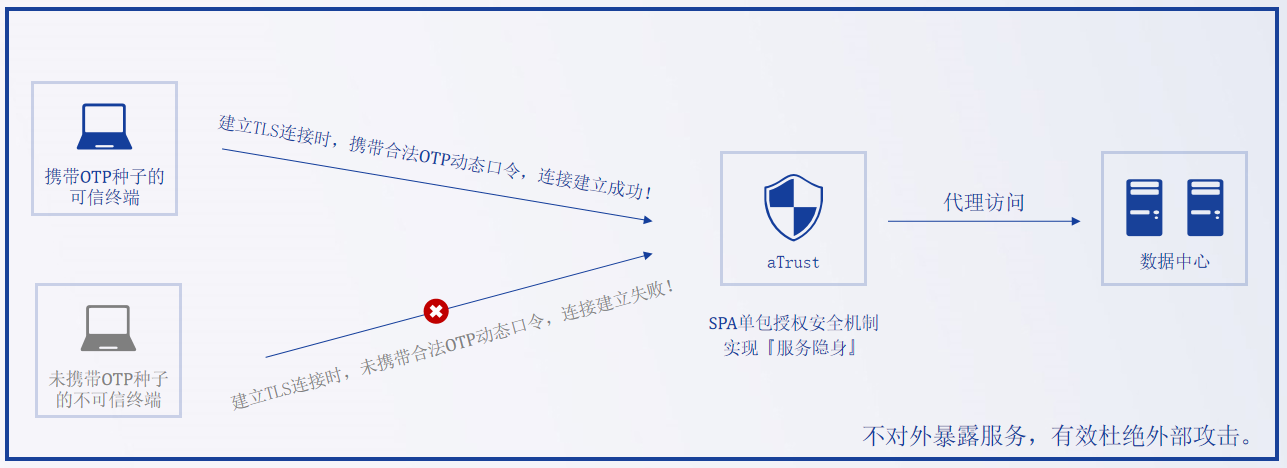

服务隐身增强(SPA单包授权)

服务隐身增强(SPA单包授权)

通过SPA单包授权安全机制实现『服务隐身』,保护办公业务及设备自身(服务器不会响应来自任何客户端的任何连接)没有安装企业专有客户端的电脑,无法打开认证界面,无法访问任何接口。安全性等同于双向SSL证书认证。SPA能有效防止0day攻击运用。 即使有0day,如果未获取到专有客户端,连都连不了,自然也无法利用。用户通过在安全的网络环境中登录上线获取 OTP 种子,或者通过管理员分发“SPA企业专属客户端”获取OTP种子。

服务隐身(SPA)与UDP敲门的对比

服务隐身(SPA)与UDP敲门的对比

UDP敲门技术存在三个致命缺陷:UDP敲门放大漏:同一网络下(出口有SNAT),一个终端敲门成功,通网络下所有终端均无需再次敲门。 UDP丢包:UDP无连接状态,且运营商经常会屏蔽非知名UDP端口的访问,在互联网出现丢包后无反馈信息,可用性差;性能问题:UDP敲门成功后,需要为对应的终端IP添加iptables规则,放通TCP访问,当用户较多、频繁上线下线时,iptables操作严重损耗性能,影响业务稳定性。TCP SPA,安全性:扫描到TCP端口,无服务信息;猜攻击>>连接失败,无法开展攻击尝试细粒度管控:终端粒度的端口隐藏,实现细粒度的管控可用性:规避了UDP传输丢包的风险,极大提升可用性。

产品推荐

首页

首页