深信服SDP零信任工作空间

终端数据防泄密建设的关键挑战

终端数据防泄密建设的关键挑战

产品定位:以数据保护为核心,覆盖全终端的零信任工作空间

产品定位:以数据保护为核心,覆盖全终端的零信任工作空间

零信任工作空间解决方案整体架构

零信任工作空间解决方案整体架构

零信任工作空间五大核心能力

零信任工作空间五大核心能力

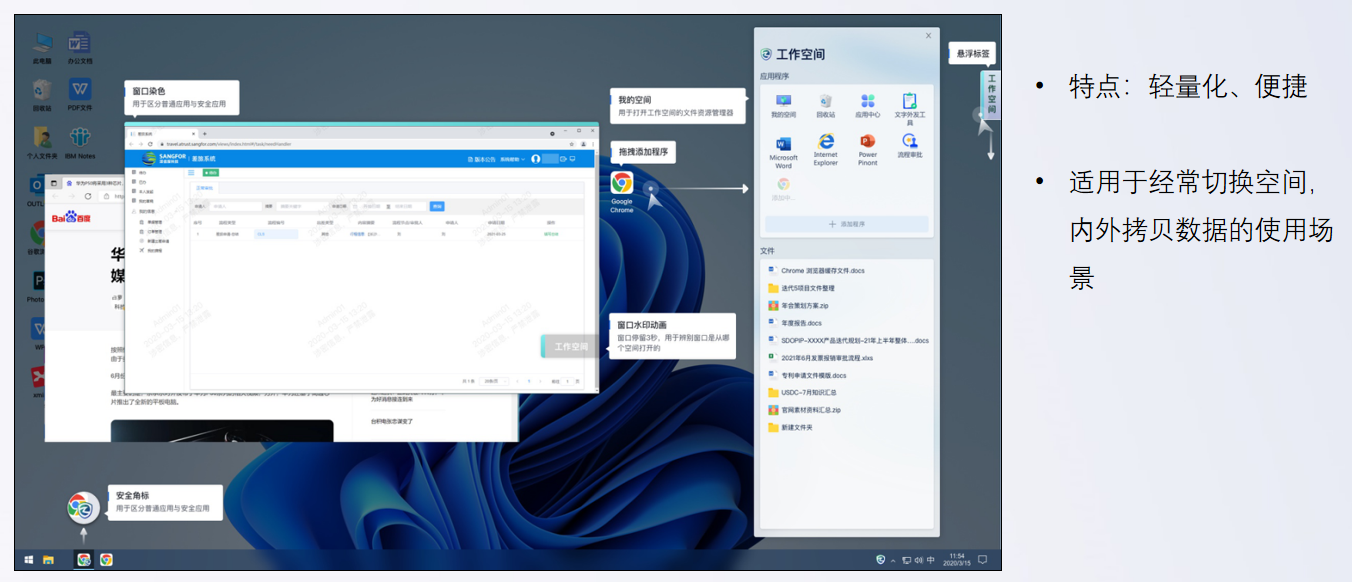

工作空间形态-窗口模式

工作空间形态-窗口模式

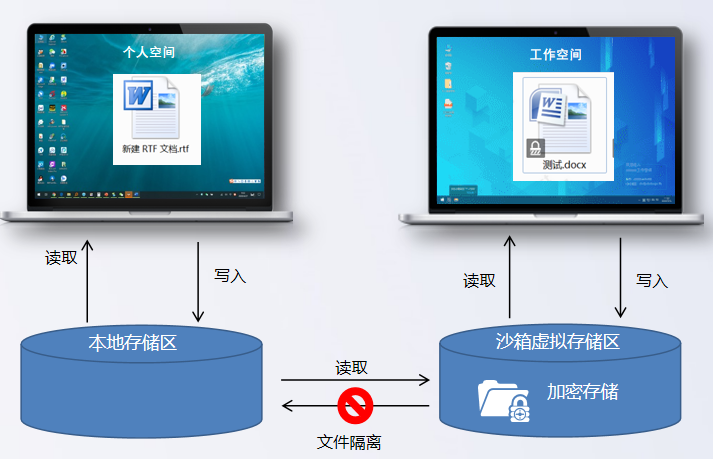

数据可信:工作空间文件隔离与加密

数据可信:工作空间文件隔离与加密

数据可信:工作空间网络隔离

数据可信:工作空间网络隔离

工作空间进程和个人空间进程可访问的目标地址范围默认相互隔离,即工作空间进程只能通过零信任网关访问该用户关联的隧道应用,其他请求会被拦截;而个人空间进程只能通过本地网卡访问本地网络可达的地址。

数据可信:沙箱外设隔离

数据可信:沙箱外设隔离

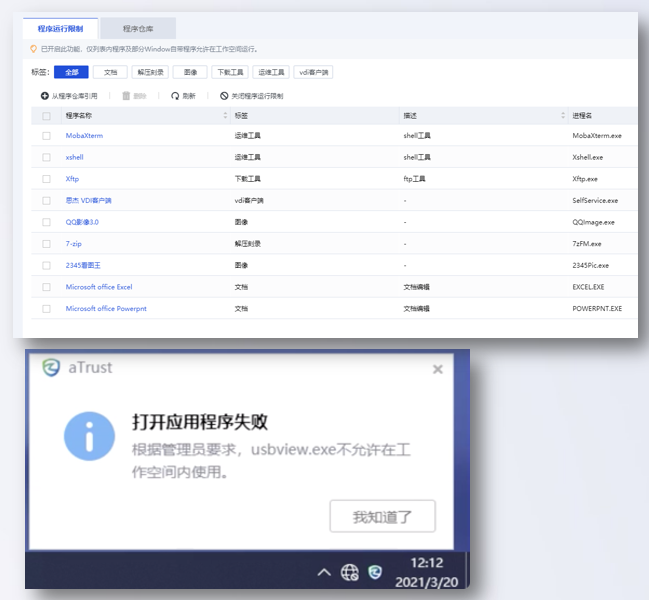

数据可信:工作空间运行程序管控

数据可信:工作空间运行程序管控

数据可信:工作空间文件导入导出控制和审计

数据可信:工作空间文件导入导出控制和审计

可以通过策略限制工作空间和个人空间的文件导入导出操作,对工作空间导出到个人空间的文件支持审计(暂不支持文件内容审计)。

数据可信:工作空间之剪切板隔离与审计

数据可信:工作空间之剪切板隔离与审计

剪切板隔离可以通过策略配置单向或双向隔离,如只允许个人空间拷贝到工作空间;剪贴板精细化管理,仅允许拷贝N字节的字符串,例如外包催收场景下可以限制只允许拷贝手机号码出来;允许拷贝至个人空间时,对拷贝内容进行审计个人桌面内拷贝粘贴不受限制;

数据可信:工作空间屏幕水印、截屏/录屏限制

数据可信:工作空间屏幕水印、截屏/录屏限制

个人空间的截屏/录屏工具无法获取到工作空间内的画面 工作空间内截屏/录屏工具截屏后的内容无法拿出工作空间 工作空间内可以通过运行程序管控限制运行截屏/录屏工具

身份可信:多种认证方式实现流量身份化

身份可信:多种认证方式实现流量身份化

环境可信:多维度终端环境检测

环境可信:多维度终端环境检测

提供灵活的跨平台终端准入控制,在登录时、访问业务过程中持续检测终端环境,不满足安全基线时,及时注销登录或阻断业务访问,确保只有符合安全条件的终端才能登录并访问业务系统。检测环境检测(支持Windows、Mac) - 无需其他组件:要求终端必需安装防病毒软件;要求终端必需打齐操作系统补丁;要求终端必需安装指定软件才允许访问报销系统;要求终端必需加入域控、必须在内网上才允许访问财务系统。

环境可信:终端应用进程检测

环境可信:终端应用进程检测

1. 先开启采集,终端通过aTrust客户端代理访问业务系统的进程会上报到aTrust控制器;2. 管理员基于进程的可信程度(使用人数、是否有签名等)设定应用白名单,并开启阻断;3. 开启阻断后,只允许白名单应用通过aTrust隧道访问业务系统,避免恶意应用渗透内网;

环境可信:联动EDR,增强终端环境感知能力(可选)

环境可信:联动EDR,增强终端环境感知能力(可选)

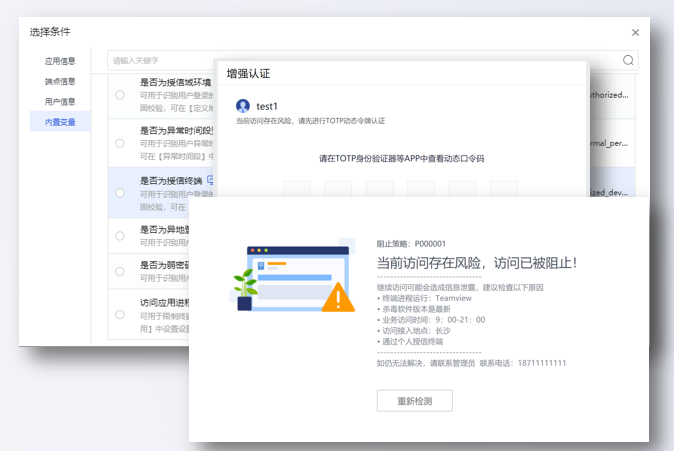

权限可信:静态权限管理+动态访问控制

权限可信:静态权限管理+动态访问控制

动态访问控制:基于身份、环境、行为 多源信任评估结果,动态调整访问权限,对于明确风险行为进行阻断,对于疑似风险行为进行挑战认证/告警,应对已知和未知威胁。

权限可信:异常访问灰度处置

权限可信:异常访问灰度处置

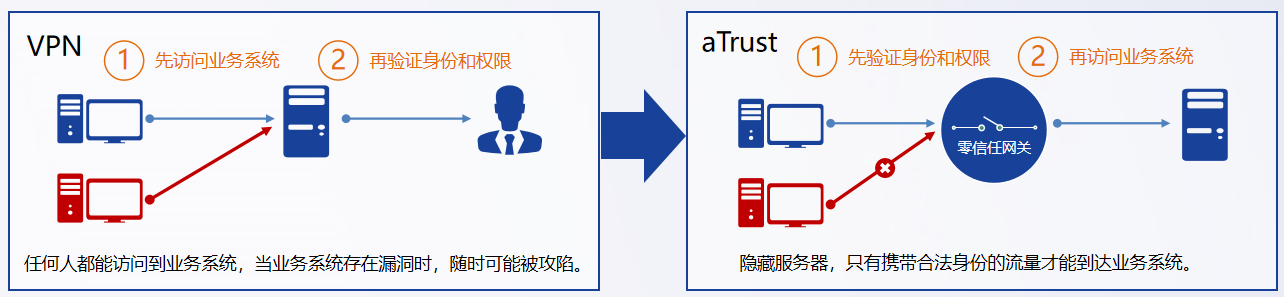

业务可信:安全发布,隐藏业务暴露面

业务可信:安全发布,隐藏业务暴露面

业务隐藏在零信任网关之后,只允许身份合法且有权限的用户访问到业务系统,缩小暴露面;从“先访问再认证”到“先认证再访问”,过滤掉大量攻击行为。

业务可信:安全发布,隐藏业务暴露面 - 第三代SPA

业务可信:安全发布,隐藏业务暴露面 - 第三代SPA

基于UDP+TCP SPA混合模式的第三代服务隐藏技术,服务端默认关闭所有端口,正常用户访问前客户端需要发含有身份凭证的UDP SPA敲门包,验证成功后更新本地防火墙规则临时放行很短的时间窗口允许指定源IP对443端口的访问,后续的连接建立过程中遵循TCP SPA流程完成TLS会议协商。

业务可信:访问行为全面审计

业务可信:访问行为全面审计

业务访问流量全部都过代理网关,无论内网、外网访问,无论网页、移动APP还是PC端访问,都能做到所有访问能被记录、可溯源(到用户、到终端),避免丢失访问日志。

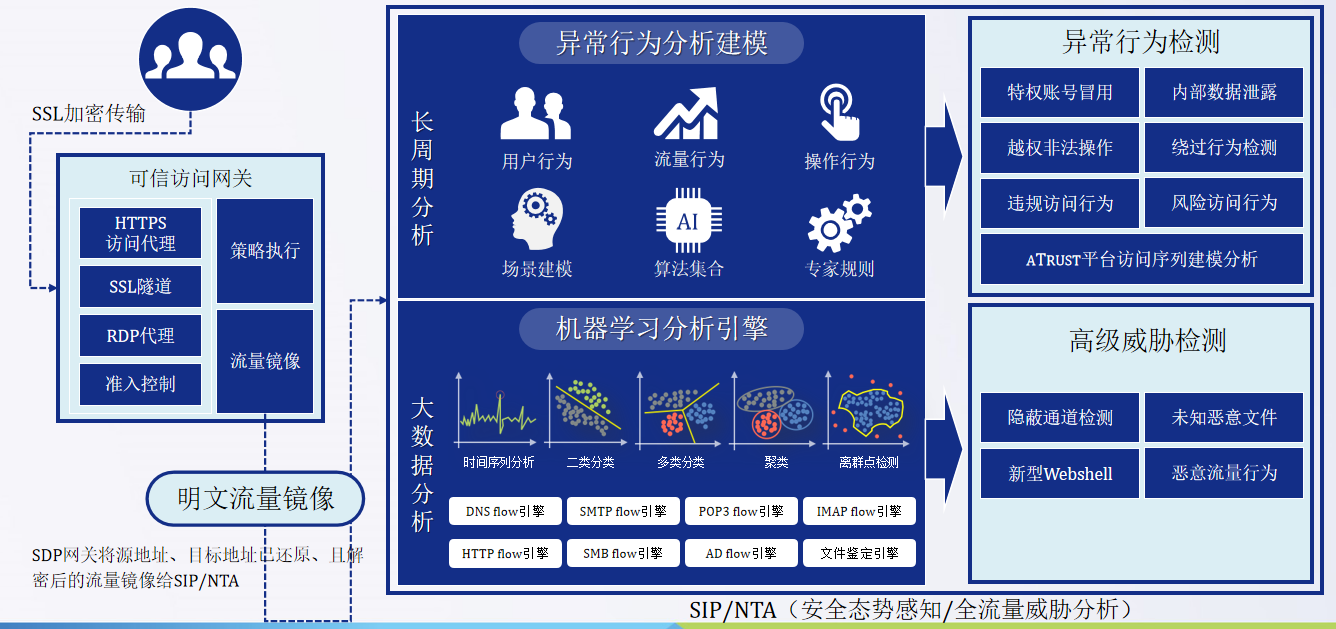

业务可信:联动SIP,异常威胁实时检测(可选)

业务可信:联动SIP,异常威胁实时检测(可选)

基于业务密级和终端可信程度的安全办公方案

基于业务密级和终端可信程度的安全办公方案

典型方案:低敏业务或者特定账号/终端,使用接入客户端或免客户端访问,中高敏业务使用工作空间客户端访问。

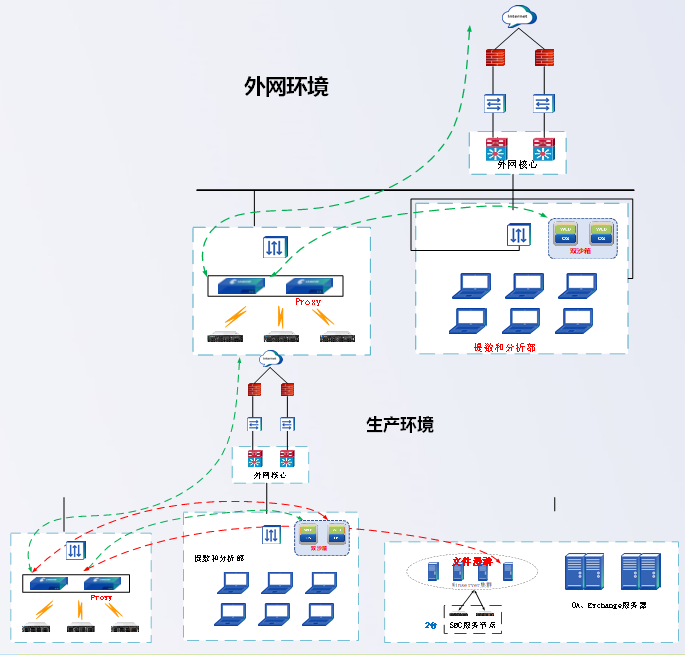

远程办公场景

远程办公场景

场景方案价值:同时满足远程接入和终端数据防泄密需求。完整的数据防泄密能力,兼容性高、适配全终端。对个人终端无侵犯,适配BYOD,不降低体验。极简部署,支持分布式部署,超大并发。方案轻量、运维简单,建设成本低。

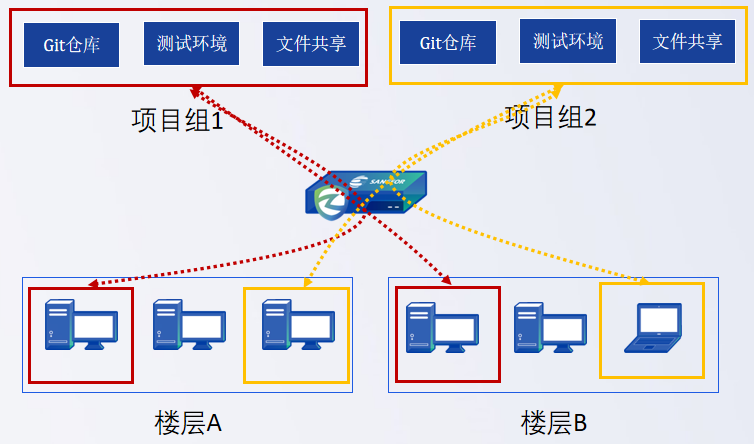

开发/设计场景

开发/设计场景

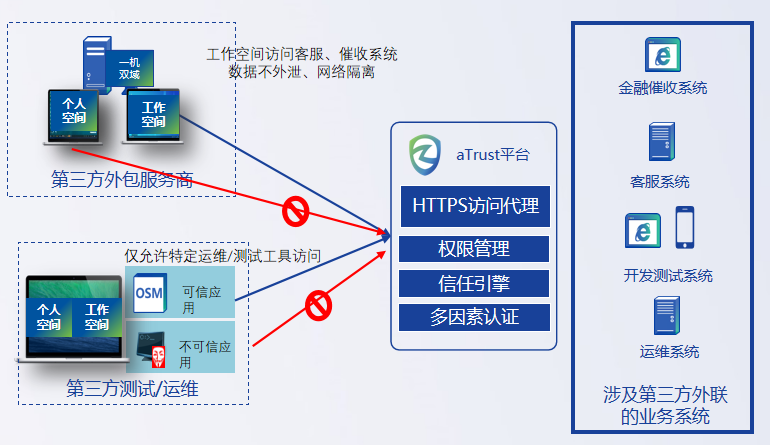

第三方外包场景

第三方外包场景

移动安全办公场景(EMM)

移动安全办公场景(EMM)

方案优势 - SDP+ 安全沙箱双重零信任,重新定义安全边界

方案优势 - SDP+ 安全沙箱双重零信任,重新定义安全边界

基于SDP网关的零信任:重建访问安全边界,从终端、身份、权限、行为到业务发布,实现全流程访问安全。基于沙箱的零信任:重建数据安全边界,将传统数据保护从面向终端到面向工作界面,实现防护粒度最小化

方案优势 - 业内唯一支持全终端安全沙箱的零信任产品

方案优势 - 业内唯一支持全终端安全沙箱的零信任产品

全终端适配:支持Windows、MacOS、iOS、安卓、鸿蒙、国产化OS等终端。

方案优势 - 资源前置,节约建设投入

方案优势 - 资源前置,节约建设投入

工作空间无需额外资源,直接在用户终端上运行,节省建设时资源投入成本;工作空间内程序运行时CPU、内存无额外开销,所以程序运行、画面帧率等流畅度体验无变化;因为工作空间内具备文件加密特性,程序在做文件操作时会有少量额外开销,表现在文件创建、打开、编辑、删除操作。详细实测数据如下:

方案优势 - 业内广泛认可的零信任厂商

方案优势 - 业内广泛认可的零信任厂商

成功案例:某城商行远程办公/内网办公终端防泄密

成功案例:某城商行远程办公/内网办公终端防泄密

成功案例:某全球500强制造业终端防泄密

成功案例:某全球500强制造业终端防泄密

产品推荐

首页

首页