企业安全遭威胁?腾讯零信任无边界访问控制系统iOA破局勒索病毒攻击

来源: 云巴巴 2022-11-01 14:02:22当前,勒索病毒已成为网络安全最大威胁之一。从大洋彼岸的美国油管瘫痪,肉类加工告急,州轮渡停摆,再到邻近的日本富士胶片集团关闭部分服务……频发的勒索事件,更是凸显了该威胁的严重性,也再次为组织单位敲响警钟。

勒索病毒真正开始大规模传播是在2015年之后,虚拟货币支付方式的出现,支持了勒索软件通过供应链的形式合作起来。有人专门制作爆破的工具,有人专门去做传播,有人专门负责收钱,产业化趋势逐渐明显。此外,除了对数据进行加密,勒索赎金,威胁曝光数据库成了一个新的勒索手段。

现阶段对于拥有高质量数据的企业,数据质量越高,它被攻击的可能性就越大。SaaS化服务更是进一步的降低勒索攻击门槛。这会让更多仅仅是想做恶作剧的攻击者和真正的攻击者混为一体,对整个行业的安全防御能力提出了很高要求,带来更大挑战。

01

勒索病毒攻击,持续预防是重点

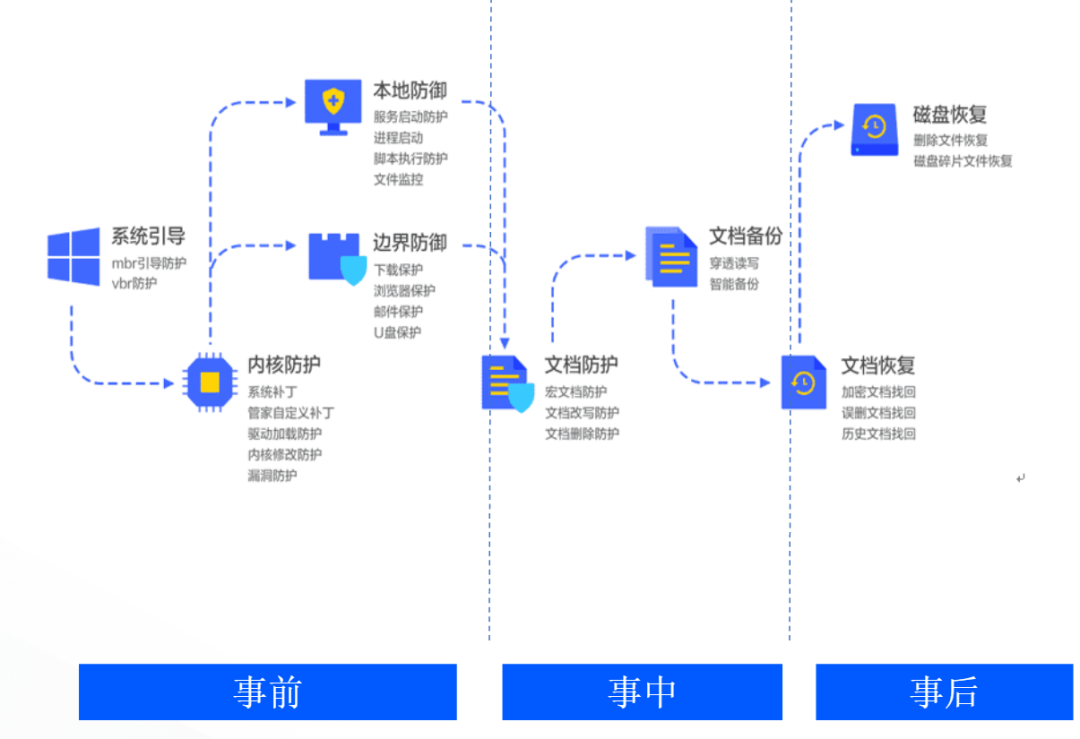

知己知彼,方能百战不殆。想要做好勒索病毒防护首先需要了解勒索病毒攻击全过程。一般来说,勒索病毒的攻击链分为四大步:边界突破、病毒投放、加密勒索、横向传播。

攻击者通过RDP爆破、钓鱼邮件、Web漏洞利用、水坑站点等方式实现从外网到内网的传播。其中RDP爆破因其低成本、并且可以直接获取到主机权限的优势,是攻击者主要利用方式。

成功入侵到内网后,攻击者开始向目标主机下发提权程序、勒索加密密钥等,实现恶意程序安装与C&C通信。在这个阶段,防守方需要加强日常威胁分析手段,从而在病毒投放阶段提前检测出威胁。

第三步攻击者执行加密程序对目标主机的数据进行加密,并进行勒索弹窗提示等,新的窃密勒索模式则在数据加密前将数据上传到攻击者服务器,利用数据泄密风险向受害者施压,从而提高勒索成功率的目的。

最后攻击者往往会利用内网系统漏洞或者RDP端口等进行内外横向扩撒,从而实现勒索更多主机的目的。

现如今弱密码使用普遍,员工安全意识不足,终端系统操作权限过大,终端软件漏洞不修复,企业安全管理策略难落实等是造成勒索屡屡得手的重要原因。

终端安全显然是企业安全管理的短板,且由于终端节点众多,软件漏洞和管理漏洞总是层出不穷。企业安全运维人员四处灭火,却收效甚微。当重要系统被加密勒索,整个IT系统崩溃业务停摆,安全运维人员又成了出气桶、背锅侠。

02

腾讯iOA零信任勒索病毒防护

基于此,企业可以部署腾讯私有云的安全解决方案从容应对。其中,最核心的应对勒索病毒攻击的方案,建议选择腾讯零信任无边界访问控制系统(iOA)。

腾讯零信任无边界访问控制系统(iOA)是腾讯结合自身丰富的网络安全管理实践经验与“零信任”基本理念(持续验证、永不信任),推出的网络边界访问管控整体解决方案。

零信任iOA打破传统基于区域的授信控制方式;基于可信身份、可信设备、可信应用授予访问权限;对每一次会话请求进行安全状态检查和授权,对网络全链路加密。

1、自研引擎精准查杀勒索病毒

腾讯零信任iOA秒级发现入侵隐患,云端接入腾讯安全威胁情报,对高级威胁事件即时产生告警。针对勒索病毒实现快速查杀,效率高。

提前修复勒索高危漏洞,针对核心漏洞支持热修复,避免勒索病毒利用。支持计划任务、注册表、远程组件等防护,有效防止勒索病毒横向渗透。

2、终端安全管控

当腾讯零信任iOA系统检测到客户端不符合准入规则时,系统会要求用户必须先通过零信任的身份验证,才能获取权限连接到业务系统。

零信任的身份认证可以由管理员配置全网统一的安全强化策略:比如禁止所有用户使用弱口令,禁止不同端点使用相同或相似的密码;增加多因子认证,当用户访问敏感数据前要求输入短信验证码等,有效扼制勒索病毒的传播。

目前腾讯安全产品综合安全防护能力已达到国际一流水平,零信任iOA时刻保护6亿用户的电脑安全。

云巴巴作为国内领先的企业数字化服务平台,坚持以客户为中心的价值观,一切以客户需求为出发点,整合科技行业优质产业资源,为客户的数字化选型提供更多选择方案和全程咨询服务。目前已与300+各领域优质厂商达成战略合作,甄选5000+数字化产品和方案,助力3000家企业数字化成功。

更多产品了解

更多产品了解

欢迎扫码加入云巴巴企业数字化交流服务群

产品交流、问题咨询、专业测评

都在这里!

为你推荐

数据脱敏是否可以完全保障数据内部安全?

大数据时代,数据安全的重要性不言而喻。在进入信息时代开始,数据就意味着财富,谁能掌握数据,谁就能掌握用户习惯,就能掌握财富。所以数据安全只会越来越重要。2022-11-23 10:22:17

数据安全的对称加密算法是怎样的呢

身为码农,怎能不知道数据安全的算法原理吧,本文,就来介绍一下数据安全的对称加密算法是怎样的。 对称加密算法后,数据安全通过与明文加密算法(原始数据)和加密密钥的特殊工艺数据发送侧,对称加密算法是一种早期的加密算法,技术成熟,使得它变得复杂发送加密的密文。2022-11-21 16:09:15

静态数据脱敏和动态数据脱敏有什么不一样

在早期的数据华中,很多用户为了防止敏感信息和信息泄露,会通过编写代码或者脚本来将信息变形,但是随着IT行业的发展,数据激增,数据存储大幅度增长,国家、行业安全技术越发完善。为了适应这些需求,专业脱敏由此而生,并出现了静态脱敏和动态脱敏两种,在技术路线和部署2020-03-25 16:21:04

静态数据脱敏应该具备哪些功能

静态数据进行脱敏实施部署的特点在数据系统测试、分析不同场景中,逐渐普及应用。静态数据可以脱敏看上去简单。一旦发生泄漏、被篡改、损坏,必然会导致不可估量的损失。因此本文就金融行业为例,分析能满足差异化的静态数据脱敏有哪些功能。2020-03-25 16:09:59

提升研发效率?新增风险预警?艺赛旗is-CDA新版本增强数据安全

企业如何有效防止和追溯敏感信息泄露及违规操作?艺赛旗iS-CDA可以帮助绝大多数企业提升合规管理和风控水平。2022-11-01 14:14:31

加强疫情期金融机构风险管控,艺赛旗桌面行为分析让工作更高效

艺赛旗桌面行为分析(简称iS-CDA)是上海艺赛旗软件股份有限公司自主研发的用户行为分析管理产品。iS-CDA通过可视化录屏、用户行为数据化和基于大数据的智能行为分析,真实全面的记录“人”的操作行为。2024-03-27 14:17:01

评论列表